Проблема воровства и их решения. Защита от краж в магазинах продуктов, супер- и гипермаркетах

Нередко становится оружием, направленным против его владельца.

Как правило, после кражи смартфона вор изучает содержащуюся на нем информацию, пытаясь найти какие-нибудь конфиденциальные данные, а затем меняет сим-карту или просто отключает аппарат.

Казалось бы всё, раз устройство потеряно или украдено, найти или вернуть его законному владельцу уже невозможно.

Но это не так. Если на смартфоне установлена специальная программа, вы сможете отследить любые производимые с устройством действия и даже определить его точное месторасположение. А ещё его заблокировать, так что вор или случайно нашедший не сможет прочитать или скопировать никаких данных. Приложений, предназначенных для блокирования и определения местонахождения украденных устройств немало, мы же ознакомимся с пятью лучшими из них.

Bitdefender Anti-Theft

Bitdefender Anti-Theft - простой и при этом достаточно эффективный Антивор для устройств под управлением . Приложением поддерживается быстрый поиск устройства с использованием аудиосигнала, определение местонахождения через геолокационные системы, отправка данных о новом номере на указанный почтовый адрес при смене сим-карты, дистанционное удаление информации, а также полное блокировка устройства.

Cerberus

Одно из самых мощных и эффективных программ для обнаружения и управления смартфона или планшета Android. Возможности приложения включают отслеживание устройства на карте, блокирование секретным кодом, надежную автозащиту, полное стирание SD-карты и собственной памяти телефона, мониторинг совершенных звонков, предоставления подробных данные о сети и операторе, скрытую запись звука с микрофона и многое другое.

Благодаря управлению по SMS программа выполняет свои функции, даже если смартфон не имеет подключения к Интернету. Кроме того, функция SIM-Checker позволяет узнать новый номер телефона, если сим-карта заменена.

Lookout

Lookout - комплексное приложение, объединяющее в себе антивирус и антивор. Помимо поиска и удаления вредоносного программного обеспечения Lookout также поддерживает поиск устройства на карте, создание снимков встроенной камерой, отправление на указанный электронный ящик сообщений о звонках, смене сим-карты и других манипуляций с устройством. Имеются дополнительные опции резервного копирования данных.

Prey

Мощное приложение для защиты Android-устройства от кражи. В отличие от большинства аналогичных программ распространяется Prey совершенно бесплатно.

Антивор поддерживает поиск устройств с помощью систем геолокации, создание снимков фронтальной и основной камерой, полную блокировку устройства, сбор информации о звонках и подключениях, вызов с использованием громкого сигнала, отправка сообщений о смене сим-карты, стирание конфиденциальной информации.

WatchDroid

Небольшое простое приложение для базовой защиты мобильного устройства от кражи. WatchDroid умеет определять месторасположение смартфона на карте, удалять данные, блокировать доступ, удаленно управлять некоторыми функциями.

Из прочих возможностей WatchDroid стоит отметить запоминание последней позиции аппарата на карте при разрядке батареи, неплохую автозащиту от удаления. К особенностям приложения ещё можно отнести низкое потребление энергоресурсов.

Как уверяют сами разработчики, работая в фоновом режиме, приложение практически не влияет на скорость разрядки аккумулятора.

Сделайте это сейчас, чтобы потом не жалеть.

Продолжаем тему кражи MacBook. В поговорили о том, что делать, когда его уже нет. Теперь расскажем, что стоит сделать, чтобы подобного не произошло изначально.

Часть первая. Немедленно включаем «Найти Mac»

Начнём с базовых моментов.

1. Пока Mac ещё ваш, откройте Системные настройки и зайдите в iCloud .

Если появляется запрос на выполнение входа, введите свой идентификатор Apple ID. Если у вас нет Apple ID, нажмите «Создать новый Apple ID» и следуйте инструкциям.

2. Переходим к настройкам iCloud . Тут необходимо включить функцию «Найти Mac».

3. В Системных настройках переходим в Защита и безопасность .

4. На панели Конфиденциальность отметьте «Включить службы геолокации».

Если включен семейный доступ

Если у вас Mac с OS X версии 10.10 или новее, и вы используете функцию «Семейный доступ», следует выполнить следующие настройки. В параметрах iCloud выберите «Семейный доступ», найдите членов семьи и поставьте галку напротив пункта «Разрешить этому пользователю видеть вашу геопозицию». Это даст возможность видеть местонахождение вашего компьютера, например, с айфона вашего супруга/супруги через программу Найти iPhone .

Часть вторая. Защитные программы против кражи

Вот список специализированного программного обеспечения, которое помогает защитить Mac и в случае пропажи даст больше шансов вернуть устройство.

Hidden

Любопытная программа, одна из лучших в своём роде. С помощью Hidden можно отслеживать практически всё, что злоумышленник делает на украденном компьютере, включая просмотр отправленных им сообщений и фотографий.

Наиболее полезная функция – это запись и передача фотографий с вебкамеры MacBook. Таким образом вы сможете увидеть как лицо похитителя, так и всё, что творится за его спиной: характерные особенности местности, кафе, улицы и т.п. Кроме того, собирается информация с клавиатуры, сетевой трафик, скриншоты и так далее. Это настоящий «шпион» , который действует в ваших интересах.

Программа распространяется по подписке, базовый план на одно устройство – всего 1,25 доллара в месяц. Для корпоративных пользователей предусмотрены специальные условия: при покупке программы на 100 устройств стоимость обслуживания одного устройства в месяц составляет лишь 30 центов.

Стоимость лицензии

– от 0,3$ за один Mac в месяц.

Официальный сайт программы

– http://www.hiddenapp.com

Undercover

Компания позиционирует продукт как лучшее средство по борьбе с кражами. Оно делает всё, что умеет Hidden, и даже больше. Например, автоматически активирует режим слежения, когда компьютер оказывается за пределами известной сети. Каждые 8 минут он будет делать фотографии со встроенной камеры и отправлять скриншоты по указанному заранее адресу.

При этом программа, разумеется, не будет использовать SMTP-серверы или почтовые клиенты. Все проходит через канал Undercover. Производитель обещает работоспособность программы по всему миру.

Еще одной особенностью Undercover является функция «Сломанного экрана» , когда после выключения и повторного включения компьютера программа эмулирует поломку подсветки экрана. Обычно это приводит к тому, что злоумышленник попытается перепродать «не вовремя сломавшийся» украденный ноутбук или отнести в сервис. А там становится ясно, что компьютер защищен и его следует возвратить хозяину.

Неизвестно, насколько корректно эти функции (равно как и сотрудники сервис-центров) будут работать в России и других странах, но сам факт наличия подобной защиты, несомненно, радует. К тому же разработчики обещают вернуть стоимость программы, если ноутбук все-таки не найдут.

Стоимость лицензии

– пожизненная, 49 долларов на один Mac.

Официальный сайт программы

– http://www.orbicule.com

GadgetTrak

Основные функции программы идетничны таковым в Undercover и Hidden. Расписывать их ещё раз нет смысла. Главное в другом: по мнению редакторов изданий Engadget и Wired, GadgetTrack обладает лучшим соотношением цена/качество.

Стоимость лицензии

– 19,95$, есть демоверсия на 30 дней.

Официальный сайт программы

– http://www.gadgettrak.com

Prey

Лидером хитпарада является программа Prey – кроссплатформенное решение с открытым исходным кодом, которое также предлагает пользователю широкие возможности по отслеживанию местоположения и действий похитителей. Преимущества Prey: она работает как на OS X, так и на iOS, Windows, Linux и даже Android. А еще она бесплатна .

Стоимость лицензии

– бесплатно

Официальный сайт программы

– http://www.preyproject.com

Как говорится, «на каждый яд есть свое противоядие». Это правило справедливо в отношении как похитителей ноутбуков, так и их жертв. Было бы глупо надеяться, что, установив подобное программное обеспечение, можно расслабиться и оставлять Mac где попало. По статистике ФБР, около 97% украденных ноутбуков остаются ненайденными. Самое время включить режим паранойи и обсудить, как избежать кражи ноутбука.

Перед тем, как выйти из дома

Всегда делайте резервные копии. Используйте Time Machine или другие программы резервного копирования, причем установите расписание для автоматического бэкапа данных, чтобы исключить человеческий фактор.

Шифруйте данные. Ваша информация будет только вашей, если данные на диске зашифрованы, а пароль достаточно надежный. Существуют как аппаратные, так и программные средства шифрования. Одна из самых популярных систем шифрования – TrueCrypt . Она не лишена недостатков, но зато она совершенно бесплатна.

Оставьте свою контактную информацию на/в устройстве. Недавнее исследование от Ponenon Institute показало, что только в американских аэропортах ежегодно теряются около 637 тысяч ноутбуков. И есть много историй, когда порядочные люди находят гаджеты, но не знают, куда их вернуть. Посмотреть контакты невозможно – стоит пароль. Стоит взять надежную наклейку, нанести свое имя, номер телефона или email на обратную сторону Mac. В мире немало хороших людей, которые постараются вернуть пропажу, если будут знать, куда .

Зарегистрируйте свой ноутбук в специальном сервисе. В продолжение предыдущего пункта, для людей с повышенной склонностью к паранойе (или покупающие седьмой айфон, потому что предыдущие шесть айфонов они уже потеряли), существуют специальные сервисы, например, Потеряйка . Они предлагают нанести уникальный код на устройство, и если устройство будет потеряно и обнаружено порядочным человеком, он сможет ввести этот код на сайт, указанный рядом с кодом и получит вашу контактную информацию.

Услуга это платная, но недорогая – 170 рублей. Кроме того, если устройство было обнаружено правоохранительными органами, то подобный сервис позволит быстрее найти законного владельца и более полно восстановить картину преступления.

На улице/в поездке

Используйте чехол или сумку. Это может показаться странным, но многие носят легкие и красивые купертиновские ноутбуки без чехла или сумки. Это красиво, престижно и… здорово привлекает внимание неблагонадежных личностей. Простой же чехол или сумка резко снижает случайный и ненужный интерес к вам и вашему MacBook’у. К тому же существует множество очень элегантных и даже изысканных решений в этой сфере, например

Мобильный телефон является одним из самых популярных объектов кражи. Этот девайс легко отобрать, и любой перекупщик тут же приобретет его за полцены. Но постепенно появляются технологии, которые делают подобные действия бессмысленными. И сегодня мы расскажем про 5 инновационных способов защиты смартфона

.

Дистанционная блокировка телефона

Подобная практика уже успешно опробована корпорацией Apple в своих ноутбуках. Ее суть заключается в возможности дистанционно заблокировать все функции устройства, если оно будет утеряно или украдено.

Сейчас владельцы телефонов могут скачать такую программу в магазинах приложений, однако эту блокировку легко обойти, сбросив настройки смартфона или перепрошив его. Но встроенная изначально функция kill switch предполагает полное уничтожение начинки аппарата, всех личных данных и файлов по уникальному номеру IMEI. А это позволит предотвратить попадание важной владельцу информации в руки чужих людей, да и вообще сделает невозможной работу с краденым аппаратом.

Правительство Южной Кореи, обеспокоенное возросшим за год в полтора раза количеством краж мобильных телефонов, собирается обязать производителей оснастить все телефоны функцией kill switch. Первым на эту инновацию решилась компания Samsung – ее новинка Samsung Galaxy S5 оснащена возможностью поиска смартфона и его дистанционной блокировки.

Отпечатки пальцев

В течение столетия отпечатки пальцев использовались, преимущественно, в криминалистике. Но уже через несколько лет портативные сканеры могут появиться в карманах большинства жителей мира. Ведь производители мобильных телефонов стали использовать уникальные для каждого человека рисунки кожи на пальцах для идентификации пользователя смартфона.

При включении телефона владельцу достаточно лишь прислонить к сканеру палец, чтобы разблокировать таким образом свой смартфон. При этом таким же правом могут воспользоваться родственники или друзья пользователя, если их отпечатки также внесены в базу данных аппарата. Но чужие люди смартфон включить не смогут ни при каких обстоятельствах.

Сейчас сканером отпечатков пальцев производители оснащают свои топовые модели мобильных телефонов, к примеру, такая функция есть в iPhone 5S, HTC One Max, Samsung Galaxy S5, Motorola ES400 и некоторых других аппаратах.

Сигнализация на телефон

Еще одним популярным способом защиты телефона от краж является установка на нем звуковой сигнализации. В отличие от упомянутых выше функций, эта доступна не только для топовых моделей, но для любого смартфона. Ведь программу можно скачать с магазина приложений, и она будет работать даже на самом дешевом аппарате.

Разные разработчики предлагают разные варианты . Некоторые приложения запускают звуковой сигнал при отключении смартфона от зарядного устройства. Есть программы, которые активизируются при каждом касании оставленного без присмотра телефона. А есть такие разработки, которые позволяют включить сигнализацию дистанционно – посредством SMS со специальным набором символов или через Интернет.

Самоуничтожение телефона

Эта технология разработана, но пока что еще не внедрена при производстве мобильных телефонов. В ее основе лежит особая полимерная плата, которая может расплавиться при сигнале извне, после чего устройство невозможно будет использовать.Первый мобильный телефон, оснащенный такой платой, был представлен в начале апреля на выставке в Далласе учеными из Университета штата Айова. На глазах у множества зрителей внутренности аппарата были расплавлены после отправки на него SMS.

По замыслам создателей этой технологии, ее можно будет использовать при производстве мобильных телефонов и банковских карточек – двух предметов, потеря или кража которых может привести к существенным неприятностям для бывшего владельца.

Пароль в зарядном устройстве

Два года назад корпорация Apple запатентовала, пожалуй, самую радикальную систему защиты ноутбуков и мобильных телефонов от краж. Разработчики предлагают хранить дополнительный пароль к устройству в специальном модуле памяти, встроенном в зарядное устройство.Ведь пароль в телефоне можно обойти, сменив прошивку. Но подобное мошенничество станет бессмысленным, если смартфон лишится своего оригинального зарядного устройства, являющегося одним из частей аутентификации мобильника.

Злоумышленник не сможет запустить мобильный телефон после того, как в нем разрядится аккумулятор, аппарат откажется принимать чужую зарядку. При этом сам владелец телефона сможет легко воспользоваться и чужим зарядным устройством, зная дополнительный пароль, признаваемый смартфоном.

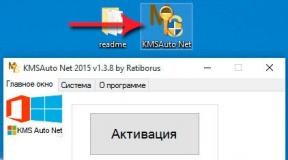

В данной статье пойдет речь о программе, которая если и не предотвратит кражу, то усложнит жизнь вору.

В данной статье пойдет речь о программе, которая если и не предотвратит кражу, то усложнит жизнь вору, хотя эта утилита может быть полезна и не только в таком плачевном случае.

Есть много программ, которые могут выполнять "противоугонные" функции, однако в этой статье речь пойдет всего об 1 программе - Android Lost . Почему именно она? Потому что, как я считаю, это лучшая программа в своем роде.

Скачать ее можно из магазина Google Play Маркет - https://play.google.com/store/apps/details?id=com.androidlost&hl=ru .

Внимание! Данная программа никак не предотвращает кражу Вашего аппарата, она также не сможет его вернуть без Вашей помощи.

Данная статья написана исключительно на основании личного опыта автора. Все советы, приведенные здесь, Вы выполняете на свой страх и риск. За Ваши действия никто ответственности не несет. Администрация не несёт ответственности за возможный ущерб.

Функционал

Программа даже в бесплатной версии обладает очень богатым функционалом. Список Вы можете увидеть в спойлере ниже.

- Чтение входящих и исходящих SMS

- Обнуление телефона

- Блокировка телефона

- Очистка карты памяти SD

- Определение местоположения через сеть или GPS

- Запуск тревоги с мигающим экраном

- Удаленная отправка SMS

- Всплывающие сообщения

- Переадресация вызовов

- Удаленная установка

- Статус телефона: батарея, IMEI, и т.д.

- Запуск/остановка GPS

- Запуск/остановка WIFI

- Скрытие из лаунчера

- Отсылка email при смене SIM

- Получение списка вызовов

- Получение фото с фронтальной камеры

- Получение фото с задней камеры

- Воспроизведение текста

- Команды управления через SMS

- Отсрочка блокировки

- Восстановление настроек при загрузке

- Запись звука через микрофон

- Запуск/остановка передачи данных через SMS

- Запуск/остановка WIFI соединения через SMS

- Обзор содержимого телефона через веб-интерфейс

Управление осуществляется посредством веб-интерфейса на сайте https://androidlost.appspot.com/ либо при помощи SMS-команд. Их список внизу под спойлером.

Установка и удаление

Чтобы начать пользоваться программой Вам конечно же необходимо ее установить. Вы можете сделать это удаленно при помощи веб-сайта Play Market либо зайди с устройства в мобильный Play Market и установить оттуда(либо скачать.apk файл на телефон). Затем программу необходимо связать с сайтом для выполнения различных настроек и управления гаджетом. Для этого включаем на устройстве интернет(желательно Wi-Fi) и заходим на сайт https://androidlost.appspot.com/ . В правом верхнем углу нажимаем кнопку Войти или Sign In. Теперь входим на сайт при помощи аккаунта Google, на котором зарегистрировано Ваше мобильное устройство.

Если, при помощи Root-прав установить приложение в папку /system/app/ , то оно сможет пережить полный сброс параметров телефона до заводского состояния.

Теперь Вы можете сделать первичную настройку на странице - https://androidlost.appspot.com/#settings и настройку SMS команд на странице - https://androidlost.appspot.com/#sms . Подробности о настройках ниже.

Удаление

Так как программа устанавливается с правами администратора(не путать с Root), то просто удалить ее через диспетчер приложений не получится. В меню необходимо найти пункт администраторы устройства и убрать оттуда приложение Personal Notes. Скорее всего этот пункт будет находится во вкладке безопасность. Только после этого действия приложение можно будет стандартно удалить.

Либо нажмите соответствующую кнопку в приложении в разделе Advanced.

Настройка и использование

Со всеми настройками можно вполне разобраться самому, поэтому я не буду рассказывать обо всем в статье. Если же у Вас все-таки возникут вопросы, задавайте их в комментариях.

Доступ к приложению на телефоне

Чтобы скрыть иконку приложения из меню

Заходим сюда - https://androidlost.appspot.com/#controls_security и нажимаем Скрыть приложение.

Установка пароля на вход приложение

Заходим на https://androidlost.appspot.com/#settings и ставим галочку в графе Use PIN code to access app. Для доступа к приложению нужно вводить тот пин, который Вы задали для отправки команда SMS с других номеров.

Настройка SMS

Заходим на страницу настройки - https://androidlost.appspot.com/#sms . В блоке SMS allow вписываем номера, для которых доступна отправка команд без ввода пин-кода. В блок SMS pincode вводим пин-код, который позволит отправлять команды с любого телефона, формат команд будет androidlost пин-код команда , например, androidlost 1234 alarm 5 . Заходим на https://androidlost.appspot.com/#settings и в пункте Проверка SIM-карты ставим галочку, а в графе SMS notification number вписываем номер, на который будут приходить сообщения о смене SIM-карты. Номер можно вписать только один, вписывается в междунарожном формате(код страны и затем номер).

Использование

Как я уже писал выше, вы можете управлять телефоном с помощью SMS-команд либо с помощью сайта. Чтобы управлять устройством с сайта на гаджете должен быть включен интернет. Вы можете отправить SMS с командой на включение, а уже затем пользоваться веб-сайтом.

Для владельцев Samsung:

Вы также можете воспользоваться альтернативным сервисом своего производителя - Find My Mobile . Функционал не такой богатый как у AndroidLost , однако это приложение не будет "светиться" на телефоне, что затруднит его обнаружение.

Альтернатива:

Вы также можете воспользоваться приложением Avast Anti-Thief , оно имеет схожий функционал,однако, в сравнении с AndroidLost, оно имеет несколько минусов:

- Необходимость обязательной настройки мобильного приложения после установки

- Почти все премиальные функции этого приложения доступны бесплатно в AndroidLost

Вывод:

Приложения такого типа не смогут полностью защитить Ваш телефон после кражи, даже если Вы запишите приложение во внутреннюю память при помощи Root-прав , чтобы его нельзя было просто так удалить. Лучшая защита - это бдительность, просто следите немного внимательнее за своими гаджетами, не оставляйте их без присмотра в общественных местах.

У вас остались вопросы? Вы хотите дополнить статью? Вы заметили ошибку? Сообщите мне об этом ниже, я обязательно Вас услышу!

Если Вам помогла данная статья, то напишите об этом в комментариях. И не забывайте делиться статьей со своими друзьями в соц.сетях;)

P.S.

Статья является копирайтом,так что если Вы ее копируете,не забудьте вставить активную ссылку на сайт автора,то есть на этот:)

Поделитесь статьей в социальных сетях - поддержите сайт!Автоматизированная система, позволившая перейти магазинам на систему самообслуживания, предоставляет ряд неоспоримых преимуществ:

- способствует увеличению полезной площади торгового зала, что в свою очередь, позволяет выставлять большее количество товара;

- способствует повышению эффективности работы персонала и качеству обслуживания покупателей;

- позволяет покупателю определяться с выбором товара самостоятельно;

- предоставляет возможность более рационально и «эффектно» располагать товар на стеллажах и пр.

Все эти факторы положительно сказываются на прибыли магазинов, работающих по системе самообслуживания. Доход увеличивается до 25%. Но при этом магазин может нести потери от несанкционированного выноса в размере 5% от всего объема продаж. Мировая статистика по данному показателю распределяется следующим образом:

- 10% - 20% - административные потери, связанные с ошибками в оформлении документов, или сбоями в работе с поставщиками;

- 20% - 30% - внутренние потери, возникающие из-за недобросовестности персонала;

- 30 % - 40% - внешние потери, связанные с несанкционированным выносом товара, т.е. кражами.

Можно ли защитить товар в магазинах самообслуживания от краж покупателями и персоналом? И если да, то как?

В такой ситуации обычно пробелам решается путем усиления охраны или перекладывания бремени наблюдения за торговым залом на продавцов. Но данное решение не совсем правильное, а точнее больше нерациональное. При увлечении штата сотрудников увеличатся объемы расходов, при этом наличие в магазине большого количества охранников может уменьшить посещаемость магазина.

Эффективное решение данной проблемы является электронная система защиты. Такой способ борьбы со «злоумышленниками» применяют все западные магазины самообслуживания. Кроме того, в некоторых странах, в случаях, когда у магазина нет такой , страховая компания в праве отказать в оформлении страховки.

Использование электронной системы защиты позволяет уменьшить количество краж как покупателями, так и персоналом, в связи с чем прибыль Вашего магазина сможет вырасти. Также данное решение эффективно для повышения продуктивности работы магазинов- электронная система способствует улучшению производительности труда продавцов и качества обслуживания.

Как работают электронные системы защиты товара?

Производители электронных антикражных систем позволили товару защищать самого себя. Каким образом? В состав такой системы входят специальные устройства - сенсорные антенны, устанавливаемые на выходе из магазина, и защитные идентификаторы, изготовленные в виде бирок, этикеток и клипс. Если выйти с неоплаченным товаром из магазина, антенны вызовут в системе световые и звуковые сигналы, свидетельствующие о попытке кражи.

Виды противокражных систем.

Акустомагнитная технология

Система, работающая на основе акустомагнитной технологии, позволяет защищать от кражи различные виды товаров: продукты питания, бытовую и электронную технику, одежду, обувь, парфюмерию и многие другие.

Принципы ее работы базируется на использовании передатчика. Он излучает последовательные импульсы с частотой 58 кГц. В защитных метках находятся специальные металлические полоски, которые вызывают вибрацию при воздействии сигнала определенной частоты. Излучаемое меткой электромагнитное поле улавливает приемник и вызывает сигнал тревоги. Такие системы особенны тем, что в них сигнализация срабатывает только тогда, когда приемником фиксируется последовательность из четырех импульсов. Такие «тонкости» исключают ложные срабатывания сигнала тревоги при внешних помехах, например, при скачках напряжения или при случайном попадании сигналов меток в зону действия системы.

Особенности:

- низкая вероятность ложных срабатываний;

- уровень обнаружения более 95%;

- устойчивость к помехам и надежность;

- не требуется синхронизации, например, при конфигурации с несколькими антеннами;

- работает на расстоянии до 2 метров;

- обладает низкой чувствительностью к металлическим объектам;

- предоставляет возможности автоматической маркировки;

- метка не экранируется человеческим телом;

- подходит для защиты различного вида товара.

Радиочастотная технология

Радиочастотная технология (РЧ), известная как , это одна и самых популярных видов противокражных систем. Такая система отличается невысокой стоимостью, различным исполнением и простотой в установке. Радиочастотная система, созданная на основе цифровой технологии, позволяет организовать надежную систему контроля за товаром. Ее особенности:

- экономичность за счет не высокой стоимости;

- простой монтаж;

- отсутствие вероятности ложных срабатываний;

- автоматическое саморегулирование;

- надежность на базе цифровой технологии;

- возможность выбора различных конфигураций;

- встроенные блоки управления;

- сигнализация, установленная в антенну приемника;

- возможность программирования на частоты 3 и 5 мГц;

- возможность использования небольших меток.

Радиочастотные этикетки в среднем имеют размеры от 30x30 мм до 50x50 мм. Популярность система завоевала благодаря тому, что при своей невысокой стоимости она способна обеспечить достаточно высокий уровень защиты товара от краж. Радиочастотная система – это идеальное решение для магазинов одежды, спорттоваров, парфюмерии и косметики, бытовой химия. Также довольно часто данная система применяется в аптеках.

Электромагнитная технология

Электромагнитную технологию защиты применяют товаров небольшого размера. Данная технология востребована для библиотек, аптек, книжных магазинов, продуктовых супермаркетов и магазинов парфюмерии. Главное преимущество этикеток, созданных на базе электромагнитной технологии, в их толщине, благодаря которой они могут быть скрыты от глаз потенциального злоумышленника, например, стенками коробки. могут быть подобраны согласно индивидуальным предпочтениям клиента. Они отличаются устойчивостью к механическим воздействиям – не теряют своих свойств ни при перегибе, ни даже при разрезе.

Металлическая поверхность изделий не препятствует работе такого типа наклеек: они могут быть использованы на металлизированной упаковке и на магазинных железных тележках. Их цена, несмотря на широкие функциональные возможности, достаточно демократична, особенно если ведется речь об оптовой партии защитных этикеток. Что касается техники нанесения на продукцию, то данные наклейки могут прикрепляться при помощи компактного ручного маркиратора. Для их нейтрализации следует приобрести электромагнитный деактиватор. Электромагнитная система может также использовать жесткие метки, к примеру, в корпусе из пластика, для снятия которых Вам потребуется специальный съемник.

Преимущества и особенности электромагнитной противокражной системы:

- различное исполнение;

- высокий уровень срабатывания;

- использование плоских и малогабаритных этикеток;

- возможность настройки через модем с помощью ноутбука;

- возможность интегрирования в системы POS/EM и CCTV;

- использование в системе блока управления, работающего на базе микропроцессоров;

- возможность применения различных электромагнитных этикеток;

- экранированные пьедесталы (удобны для супермаркетов);

- простая установка;

- настройка программным способом.

Как выбрать противокражную систему?

При выборе системы защиты товаров от краж следует учитывать возможности деактивации (нейтрализации) свойств меток. Метки должны быстро деактивироваться кассиром при обслуживании покупателя во избежание скопления очереди. Также следует учитывать расстояние между антеннами при работе с этикеткой.

Подбирая противокражную технологию и оборудование нужно выделить для себя основные группы товара, которые нуждаются в защите и определить, что рациональнее будет защитить техническими средствами, а что организационными мерами.

| РЧ | ЭМ | АМ |

| Этикетка | ||

| -размер 4*4 см -размер 2,0*2,5 см -возможность печати штрих-кода и логотипа | -маленькая прозрачная 0,8*5,0 см. -26*16 см с ложным штрих-кодом | -4,4*1,0 см с ложным штрих-кодом |

| Не работает на металле | Не работает на белой жести и магнитных материалах | |

| -ассортимент: белые-штрих-код, черные- для замороженной продукции, для видеопродукции -100% детектирование (обнаружение) в любом положении | -65 - 70% детектирование -склонны к реактивации (восстановлению) | -90% детектирование |

| Параметр Деактивации | ||

| -возможность интеграции в сканер -бесконтактные до 30 см | -контактные | |

| Ширина прохода между антенами при работе на этикетку | ||

| 1,8 м | 0,7-0,8 м | 1.4 м |

Вас так же могут заинтересовать следующие товары: