Port rdp protocol. Port RDP: modificarea pașilor de configurare implicit și de bază

Bună ziua, dragi cititori și oaspeți ai blogului, astăzi avem următoarea sarcină: schimbarea portului de intrare al serviciului RDP (server terminal) din standardul 3389 în altul. Permiteți-mi să vă reamintesc că serviciul RDP este o funcționalitate a sistemelor de operare Windows, datorită căreia puteți deschide o sesiune prin rețea către computerul sau serverul de care aveți nevoie folosind protocolul RDP și puteți lucra la el, ca și cum ați stăteau pe el la nivel local.

Ce este protocolul RDP

Înainte de a schimba ceva, ar fi bine să înțelegeți ce este și cum funcționează, vă tot povestesc despre asta. RDP sau Desktop la distanță Protocolul este protocolul desktop la distanță în sistemele de operare Microsoft Windows, deși originile sale provin de la PictureTel (Polycom). Microsoft tocmai l-a cumpărat. Folosit pentru lucrul de la distanță al unui angajat sau utilizator cu un server la distanță. Cel mai adesea, astfel de servere joacă rolul unui server terminal, pe care sunt alocate licențe speciale, fie pe utilizator, fie pe dispozitiv, CAL. Ideea aici a fost aceasta: există un server foarte puternic, atunci de ce să nu-i folosiți resursele împreună, de exemplu, pentru o aplicație 1C. Acest lucru devine deosebit de relevant odată cu apariția clienților subțiri.

Lumea a văzut serverul terminal în sine, deja în 1998 în sistemul de operare Windows NT 4.0 Terminal Server, ca să fiu sincer, nici măcar nu știam că există așa ceva, iar în Rusia la acea vreme cu toții jucam dandy sau sega. Clienții de conexiune RDP sunt în prezent disponibili în toate versiuni Windows, Linux, MacOS, Android. Cea mai modernă versiune a protocolului RDP în acest moment este 8.1.

Port rdp implicit

Voi scrie imediat portul rdp implicit 3389, cred că asta este administratorii de sistem ei îl cunosc.

Cum funcționează protocolul rdp

Și astfel, tu și cu mine înțelegem de ce am venit cu Protocolul Remote Desktop, acum este logic că trebuie să înțelegeți principiile funcționării acestuia. Microsoft distinge două moduri ale protocolului RDP:

- Modul de administrare la distanță > pentru administrare, sunteți direcționat la server la distanțăși configurați și administrați-l

- Modul Terminal Server > pentru a accesa serverul de aplicații, aplicația de la distanță sau pentru a le partaja pentru serviciu.

În general, dacă instalați Windows Server 2008 R2 - 2016 fără un server terminal, atunci în mod implicit va avea două licențe și doi utilizatori se vor putea conecta la el în același timp, al treilea va trebui să dea afară pe cineva pentru a lucru. În versiunile client de Windows, există o singură licență, dar aceasta poate fi ocolită și despre asta am vorbit în articolul Terminal Server pe Windows 7. De asemenea, în modul de administrare la distanță, puteți echilibra în cluster și încărcarea, datorită tehnologiei NLB și serverului de conexiune Session Directory Service. Este folosit pentru indexarea sesiunilor utilizatorilor, datorită acestui server utilizatorul se poate conecta la desktop-ul de la distanță al serverelor terminale într-un mediu distribuit. De asemenea, componentele necesare sunt un server de licențiere.

Protocolul RDP funcționează conexiune TCPși este un protocol de aplicație. Când un client stabilește o conexiune la server, strat de transport se creează o sesiune RDP în care se convine asupra metodelor de criptare și transmitere a datelor. Când toate negocierile sunt determinate și inițializarea este completă, serverul terminal trimite ieșire grafică către client și așteaptă intrarea de la tastatură și mouse.

Remote Desktop Protocol acceptă mai multe canale virtualeîntr-o singură conexiune, datorită acesteia puteți utiliza funcționalități suplimentare

- Transferați imprimanta sau portul COM pe server

- Redirecționați unitățile locale către server

- Clipboard

- Audio și video

Etape de conectare RDP

- Stabilirea unei conexiuni

- Negocierea parametrilor de criptare

- Autentificare server

- Negocierea parametrilor sesiunii RDP

- Autentificarea clientului

- Datele sesiunii RDP

- Încheierea sesiunii RDP

Securitate în protocolul RDP

Remote Desktop Protocol are două metode de autentificare Standard RDP Security și Enhanced RDP Security, pe ambele le vom analiza mai detaliat mai jos.

Securitate RDP standard

protocol RDP când această metodă autentificare, criptează conexiunea folosind protocolul RDP în sine, care se află în el, folosind această metodă:

- Când sistemul dvs. de operare pornește, este generată o pereche de chei RSA

- Certificatul de proprietate este în curs de creare

- După care certificatul de proprietate este semnat cu cheia RSA creată mai devreme

- Acum, clientul RDP care se conectează la serverul terminal va primi un certificat de proprietate

- Clientul se uită la el și îl verifică, apoi primește cheie publică server, care este utilizat în etapa de negociere a parametrilor de criptare.

Dacă luăm în considerare algoritmul cu care totul este criptat, acesta este cifrul de flux RC4. Chei de diferite lungimi de la 40 la 168 de biți, totul depinde de ediție sistem de operare Windows, de exemplu în Windows 2008 Server - 168 de biți. Odată ce serverul și clientul au decis lungimea cheii, sunt generate două noi chei diferite pentru a cripta datele.

Dacă întrebați despre integritatea datelor, atunci aceasta se realizează prin algoritmul MAC (Message Authentication Code) bazat pe SHA1 și MD5

Securitate RDP îmbunătățită

Protocolul RDP cu această metodă de autentificare utilizează două module externe securitate:

- CredSSP

- TLS 1.0

TLS este acceptat de versiunea 6 a RDP. Când utilizați TLS, un certificat de criptare poate fi creat folosind un server terminal, un certificat autosemnat sau selectat dintr-un magazin.

Când utilizați protocolul CredSSP, este o simbioză a tehnologiilor Kerberos, NTLM și TLS. La acest protocol verificarea în sine, în timpul căreia se verifică permisiunea de a intra pe serverul terminal, se efectuează în prealabil și nu după un conexiuni RDP, și astfel economisiți resursele serverului terminal, în plus există o criptare mai fiabilă și puteți face o singură autentificare (Single Sign On), datorită NTLM și Kerberos. CredSSP funcționează numai în sistemele de operare nu mai mici decât Vista și Windows Server 2008. Această casetă de selectare se află în proprietățile sistemului

Permiteți conexiuni numai de pe computere care rulează Desktop la distanță cu autentificare la nivel de rețea.

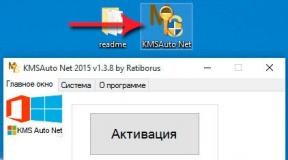

Schimbați portul rdp

Pentru a schimba portul rdp, veți avea nevoie de:

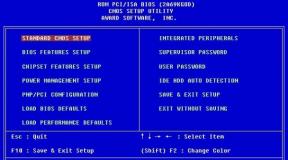

- Deschideți editorul de registry (Start -> Run -> regedit.exe)

- Să trecem la următoarea secțiune:

HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp

Găsiți cheia PortNumber și modificați valoarea acesteia la numărul de port de care aveți nevoie.

Asigurați-vă că selectați o valoare zecimală, de exemplu, voi pune portul 12345.

După ce ați făcut acest lucru, reporniți Serviciul Desktop la distanță prin linia de comandă folosind următoarele comenzi:

Și creăm o nouă regulă de intrare pentru noul port rdp. Permiteți-mi să vă reamintesc că portul rdp implicit este 3389.

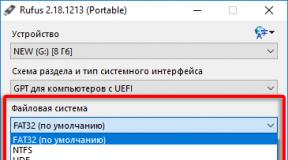

Alegem care va fi regula pentru port

Lăsăm protocolul ca TCP și specificăm număr nou Port RDP.

Regula va fi că vom permite o conexiune RDP fără port standard

Dacă este necesar, setați profilurile de rețea necesare.

Ei bine, să numim regula într-o limbă pe care o înțelegem.

Pentru a vă conecta cu calculatoare client adresa Windows scrie indicând portul. De exemplu, dacă ați schimbat portul la 12345 și adresa serverului (sau doar computerul la care vă conectați): myserver, atunci conexiunea MSTSC va arăta astfel:

mstsc -v:myserver:12345

Salutări, dragi cititori, și Denis Trișkin este din nou în legătură.

Recent am dat peste o astfel de întrebare precum „Remote Desktop” ( Windows RDP 7). Acest instrument vă permite să lucrați cu computerul folosind un alt dispozitiv. De exemplu, un utilizator poate folosi echipamentul de acasă pentru a efectua toate funcțiile necesare pe un PC situat la birou. De acord, în unele situații această opțiune este convenabilă. Dar mai întâi trebuie să depanați totul corect.

Pentru a activa rdp, trebuie să efectuați mai mulți pași:

Stabilirea unei conexiuni( )

Pentru a stabili o conexiune prin rdp, mai întâi trebuie să cunoașteți adresa IP a acesteia. Pentru a face acest lucru, pe dispozitivul dorit, accesați linia de comandă (deschideți „” și introduceți „ cmd»).

În fereastra care apare, indicați „”. Se va deschide o listă în care trebuie să găsiți linia cu parametrul IPv4. Numerele indicate vizavi sunt datele de care avem nevoie.

După aceasta, pe computerul de la care intenționăm să ne conectăm, lansați clientul rdp sau „”. Pentru a face acest lucru, trebuie să mergeți la " Început" și apoi mergeți la " Standard».

crește

Se va deschide o fereastră în care puteți seta adresa echipamentului (IPv4). Apoi faceți clic pe „”.

Dacă totul este specificat conform așteptărilor, va apărea un meniu în care trebuie să introduceți datele de conectare și parola pentru a stabili o conexiune.

Înainte de aceasta, există o alegere" Parametrii", acolo unde este prevăzut diverse setari rdp:

Actualizare( )

Este important să înțelegeți că atunci când loc de muncă permanent Cu acest instrument, aveți nevoie de el pentru a-și îndeplini toate funcțiile 100%. În caz contrar, este posibil ca utilizatorii să nu-și atingă obiectivele.

Pentru o funcționare corectă, toate setările trebuie specificate corect. Dar în unele cazuri acest lucru nu este suficient. De asemenea, merită să instalați toate ieșirea actualizări rdp de la Microsoft. Acest lucru se poate face nu numai în centrul corespunzător furnizat în sistemul de operare în sine, ci și pe pagina oficiala dezvoltator.

Schimbarea portului RDP( )

Pentru conexiune standard portul 3389 este utilizat pentru computerul de la distanță. În acest caz, interacțiunea are loc prin protocolul TCP. Prin urmare, este folosit fără udp.

Pentru a crește securitatea conexiunii, este posibil să schimbați portul RDP. Modificarea valorii va reduce riscul intruziunii în sistem în cazul ghicirii automate a parolei.

Pentru această procedură trebuie să utilizați editorul de registry:

Nicio conexiune( )

Uneori, utilizatorii pot întâlni o situație în care rdp nu funcționează. Este important de menționat că, judecând după statistici, utilizatorul reușește totuși să ajungă la server, dar unele instrumente de rețea nu îi permit mai departe. Există mai multe modalități eficiente de a rezolva această problemă.

01. Firewall Ei bine, totul este clar aici. Regula principală este „interzice totul”. Windows 2008 R2 are un firewall destul de bun încorporat, așa că este un loc bun pentru a începe. Pleacă porturi deschise 80 și 443 (și poate 3389 pentru RDP) - asta este tot.

02. Configurarea GPO. Accesați „Start - Run - secpol.msc - Setări de securitate - Politici de cont - Politică de blocare a contului”. Și setați, de exemplu, „5 încercări” și „5 minute” - acest lucru va bloca utilizatorul timp de 5 minute după 5 autorizații nereușite.

Accesați „Start - Run -gpupdate.msc - PC Configuration - Configurare Windows- Setări de securitate - Politicile locale- Opțiuni de securitate: Opțiuni securitate locală» caseta de selectare pentru a utiliza numai RC4_HMAC_MD5.

03. Instalați un manager de parole. O grămadă de prieteni ai mei (într-adevăr o grămadă) folosesc „unul parolă complexă- pentru tot." Chiar și programatori familiari, admini, designeri... În general, nu sunt oameni proști. Gândește-te din nou. Chiar și pentru conturile de serviciu (cum ar fi utilizatorii bazei de date etc.), utilizați numai parole complexe generate. Și păstrați-le în managerul de permise. Personal, folosesc LastPass - este gratuit, cool și disponibil ca extensie Chrome.

04.Schimbați portul pentru RDP Portul serviciului terminal (același „Remote Desktop”) se modifică în registru aici: „HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\TerminalServer\WinStations\RDP-Tcp\PortNumber” (nu uitați să deschideți acest port pe firewall și reporniți serviciul RDP).

Selectați o regulă bazată pe port.

Indicăm numărul portului pe care l-am specificat (în exemplul TCP 50000).

Apoi specificăm acțiunea pentru regula noastră - Permite conexiunea. Aici, dacă este necesar, puteți activa criptarea conexiunii noastre.

În funcție de locul în care se află serverul - în grup de lucru, în domeniul sau în acces public, indicați profilul de rețea pentru care se aplică regula.

Numim regula creată astfel încât să fie ușor de identificat și faceți clic pe butonul „Finish”.

Modificarea portului de ascultare pentru RDP în registrul de operare sisteme Microsoft Windows 10

- Rulați Registry Editor ca administrator

- în fereastră Executa introduceți regedit

- accesați cheia de registry HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\TerminalServer\WinStations\RDP-Tcp

Fig.1 Schimbarea portului pentru RDP în editorul de registry

- Selectați opțiunea PortNumber

- Comutați la formatul zecimal (inițial este specificat portul 3389), setați portul, de exemplu, 50000

Fig.2 Schimbarea portului pentru RDP în editorul de registry

Când specificați un port, ar trebui să acordați atenție faptului că există mai multe categorii de porturi care diferă unele de altele ca număr și utilizare:

- 0 - 1023 – porturi cunoscute de sistem (utilizate în principal de sistemul de operare)

- 1024 - 49151 – porturi înregistrate și folosite

- 49152 - 65535 - porturi dinamice (private) care pot fi folosite de orice aplicație pentru a rezolva diverse probleme.

- Închideți Editorul Registrului.

Modificările vor intra în vigoare după o repornire.

Deschiderea unui port de ascultare pentru RDP în Windows Firewall

Prima metodă (prin GUI)

- Deschide Firewall Windows Defender

. Pentru a deschide fereastra firewall, puteți utiliza una dintre următoarele opțiuni:

- Deschide Setări > Actualizare și securitate > Windows Defender > deschide Centrul de securitate Windows Defender > Firewall și securitatea rețelei

- Deschideți Panoul de control (categoria Pictograme mici) > Windows Defender Firewall

- Deschideți > Centru de rețea și partajare acces partajat> Windows Firewall

- În fereastra Run, introduceți comanda firewall.cpl

- În caseta de căutare, introduceți: Windows Firewall

- Alege Opțiuni suplimentare

Fig.3 Lansare parametri suplimentariîn Windows Defender Firewall

Fig.4 Lansarea setărilor suplimentare în Windows Defender Firewall

- În secțiunea reguli, selectați Reguli pentru conexiunile de intrare

- Pe meniu Acțiuni alege Creați o regulă

Fig.5 Monitorul Windows Defender Firewall cu modul de securitate avansat

- În expertul care se deschide pentru a crea o regulă pentru o nouă conexiune de intrare, setați butonul radio Pentru port

Fig.6 Crearea unei reguli pentru conexiunile de intrare

- În următoarea casetă de dialog, lăsați butonul radio implicit Protocolul TCP iar în câmp Porturi locale specifice specificați portul în care trebuie utilizat în acest exemplu 50000

Fig.7 Crearea unei reguli pentru conexiunile de intrare

- La următorul pas al expertului, trebuie să selectați tipul de acțiune care descrie regula. ÎN în acest caz, conexiunea trebuie permisă utilizând portul specificat. Lăsați butonul radio ca implicit Permite conectareași apăsați butonul Următorul.

Fig.8 Crearea unei reguli pentru conexiunile de intrare

- În următoarea etapă a expertului, trebuie să specificați domeniul de aplicare al regulii, în funcție de ce profil de rețea este utilizat și să faceți clic pe butonul Următorul.

Fig.9 Crearea unei reguli pentru conexiunile de intrare

- Creați un nume pentru regulă (se recomandă să creați nume semnificative pentru reguli, astfel încât acestea să poată fi identificate cu ușurință mai târziu). De exemplu, specificați numele - Regula pentru portul 50000, descriere - Deschiderea portului de ascultare 50000 pentru RDPși apăsați butonul Gata.

Fig.10 Crearea unei reguli pentru conexiunile de intrare

- Deschideți proprietățile regulii create

Fig.11 Editarea unei reguli

- În fereastră Proprietăți accesați fila Programe și servicii

- Selectați secțiunea Serviciiși apăsați butonul Opțiuni

Fig.12 Editarea unei reguli

- Setați butonul radio Aplicați la service, alege Servicii desktop la distanțăși apăsați Bine.

Fig.13 Editarea unei reguli

- Apăsați butonul Bineîn fereastra de proprietăți și închideți setările paravanului de protecție.

A doua metodă (folosind linia de comandă)

- Rulați promptul de comandă ca administrator

Pentru a face setările Firewall Windows folosind linia de comandă, trebuie să utilizați comanda Netsh. Utilitate Netsh este instrument puternic pentru administratorii Windows.

Comenzi utilitare Netsh Paravanul de protecție Windows cu securitate avansată oferă liniei de comandă capabilități alternative de gestionare a paravanului de protecție. Utilizarea comenzilor Netsh Puteți configura și vizualiza regulile de firewall, excepțiile și configurația.

Vizualizați ajutorul comenzii netsh Puteți introduce netsh /? în fereastra de linie de comandă.

- Introduceți următoarea comandă

netsh advfirewall firewall add rule name="Open Port 50000" dir=in action=allow protocol=TCP localport=50000

adauga regula- adăugați o regulă. Parametrul Add este destinat creării de reguli pentru conexiunile de intrare și de ieșire.

name=NameRules. Folosind acest parametru, puteți specifica numele noii reguli pentru conexiunile de intrare sau de ieșire.

dir (in | out). Folosind acest parametru, puteți specifica dacă regula va fi creată pentru intrarea sau trafic de ieșire. Acest parametru poate avea două valori:

- în– regula este creată numai pentru trafic de intrare. În snap-in poate fi găsit în nod Reguli pentru conexiunile de intrare.

- afară– regula este creată numai pentru traficul de ieșire. Într-o clipă Windows Defender Firewall Monitor cu securitate avansată poate fi găsit în nod Reguli pentru conexiunile de ieșire.

acțiune = (permite | blocare | ocolire). Acest parametru vă permite să specificați acțiunea care va fi efectuată protector de supratensiune cu pachete care sunt specificate în regula actuală. Acest parametru este echivalent cu pagina Acțiuni asistent pentru crearea unei reguli pentru o nouă conexiune snap-in de intrare (ieșire). Windows Defender Firewall Monitor cu securitate avansată. Există trei opțiuni pentru această setare:

- permite– Permite pachete de rețea care îndeplinesc toate condițiile din regula firewall.

- ocolire– Permite conexiuni autentificate IPSec.

- bloc- interzice orice pachet de rețea, care îndeplinește condițiile regulii firewall.

Fig.14 Crearea unei reguli pe linia de comandă

- Reporniți sistemul de operare pentru ca modificările să intre în vigoare.

Conectarea la un computer la distanță specificând un nou port

- Lansați instrumentul

- În fereastra care se deschide Conexiune la birou la distanță introduceți adresa IP computer la distanțăși portul separat de două puncte, de exemplu, 192.168.213.135:50000

Fig.15 Conectarea la un desktop la distanță

Ați găsit o greșeală de scriere? Apăsați Ctrl + Enter

Bună ziua tuturor cititorilor blogului meu, astăzi vă voi spune cum să schimbați portul RDP.

Schimbarea portului RDP se face pentru a crește securitatea sistemului de operare, precum și dacă în rețea sunt utilizate mai multe servere terminale. Terminal Server poate fi implementat pe sistemele de operare server și chiar și pe Windows XP și Windows 7. Pentru a schimba portul RDP pe Windows Sever 2008 sau 2003, urmați următoarele instrucțiuni.

RDP (sau Remote Desktop Protocol) este un protocol desktop la distanță care este utilizat în mod activ în întreaga lume pentru a oferi acces la distanță către servere și muncitori stații Windows. Inițial, nu necesită configurare, deoarece sistemul de operare în sine folosește TCP 3389 pentru conectare în mod implicit. Setarea corectă Un port RDP care să se potrivească nevoilor dumneavoastră poate extinde semnificativ funcționalitatea unei mașini de lucru, precum și poate crește viteza de acces la serverele terminale. Cu toate acestea, în acest articol voi începe puțin: vă voi arăta cum să schimbați portul RDP alocat standard cu cel de care aveți nevoie în mod special. Voi arăta întregul proces Exemplu de Windows 7, la fel această instrucțiune rulează pe Windows Server 2003, 2008, 2012.

Instrucțiuni detaliate

A ști cum să înlocuiești un port cu altul, deși nu în mod semnificativ, va crește siguranța sălii de operație sisteme Windows. Atacatorii folosesc programe care operează pe un port standard, iar dacă portul RDP este schimbat cu altul, acest lucru vă va securiza serverul.