Cum să te protejezi de virusul wanna cry. Microsoft nu este de vină

La câțiva ani, în rețea apare un virus care poate infecta multe computere. Pe termen scurt. De data aceasta, un astfel de virus a fost Wanna Cry (sau, așa cum îl numesc uneori utilizatorii din Rusia - „acolo”, „vreau să plâng”). Acest malware a infectat aproximativ 57.000 de mii de computere în aproape toate țările lumii în doar câteva zile. De-a lungul timpului, rata de infectare cu virusul a scăzut, dar încă apar dispozitive noi care au fost infectate. Pe în acest moment Peste 200.000 de computere au fost afectate - atât utilizatori privați, cât și organizații.

Wanna Cry este cea mai serioasă amenințare informatică Este 2017 și încă poți să fii victimă. În acest articol vă vom spune ce este Wanna Cry, cum se răspândește și cum să vă protejați de virus.

WannaCry criptează majoritatea sau chiar toate fișierele de pe computer. Apoi software se afișează pe ecranul computerului mesaj specific care cere o răscumpărare de 300 USD pentru a vă decripta fișierele. Plata trebuie să aibă loc pe Portofel Bitcoin. Dacă utilizatorul nu plătește răscumpărarea în decurs de 3 zile, suma se dublează la 600 USD. După 7 zile, virusul va șterge toate fișierele criptate și toate datele dumneavoastră se vor pierde.

Symantec a publicat o listă cu toate tipurile de fișiere pe care Wanna Cry le poate cripta. Această listă include TOATE formatele de fișiere populare, inclusiv .xlsx, .xls, .docx, .doc, .mp4, .mkv, .mp3, .wav, .swf, .mpeg, .avi, .mov, .mp4, . .mkv, .flv, .wma, .mid, .djvu, .png, .jpg, .jpeg, .iso, .zip, .rar. Lista completă este sub spoiler.

- .accdb

- .backup

- .clasă

- .djvu

- .docb

- .docm

- .docx

- .dotm

- .dotx

- .java

- .jpeg

- .lay6

- .mpeg

- .onetoc2

- .potm

- .potx

- .ppam

- .ppsm

- .ppsx

- .pptm

- .pptx

- .sldm

- .sldx

- .sqlite3

- .sqlitedb

- .tiff

- .vmdk

- .vsdx

- .xlsb

- .xlsm

- .xlsx

- .xltm

- .xltx

După cum puteți vedea, un virus poate cripta aproape orice fișier de pe hard diskul computerului. După finalizarea criptării, Wanna Cry postează instrucțiuni pentru decriptarea fișierelor, ceea ce implică plata unei anumite răscumpări.

Agenția de Securitate Națională a SUA (NSA) a descoperit un exploit numit „EternalBlue”, dar a ales să ascundă acest fapt să-l folosești în avantajul tău. În aprilie 2017, grupul de hackeri Shadow Brokers a publicat informații despre exploit.

Virusul Wanna Cry se răspândește cel mai adesea în felul următor: primiți un e-mail cu un atașament. Atașamentul poate conține o fotografie, un fișier video sau o compoziție muzicală. Cu toate acestea, dacă aruncați o privire mai atentă la fișier, puteți înțelege că extensia acest dosar este .exe (fișier executabil). Astfel, după lansarea fișierului, sistemul este infectat și, datorită exploit-ului găsit anterior, este descărcat un virus care criptează datele utilizatorului.

Cu toate acestea, acesta nu este singurul mod în care Wanna Cry (virusul „de acolo”) se poate răspândi. Nu există nicio îndoială că puteți descărca și un fișier infectat din trackere torrent sau îl puteți primi în mesaje private în rețelele sociale.

Cum să te protejezi de virusul Wanna Cry?

Cum să te protejezi de virusul Wanna Cry?

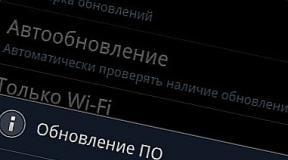

- În primul rând, trebuie să instalați toate actualizările disponibile pentru sistemul dvs. de operare. În special, utilizatorii de Windows care rulează pe Windows XP, Windows 8 sau Windows Server 2003 ar trebui să instaleze imediat actualizarea de securitate pentru acest sistem de operare, care a fost lansată de Microsoft.

- În plus, fii extrem de atent la toate scrisorile care îți vin Adresa de e-mail. Nu trebuie să-ți cobori vigilența, chiar dacă destinatarul îți este cunoscut. Nu deschideți niciodată fișiere cu extensiile .exe, .vbs și .scr. Cu toate acestea, extensia de fișier poate fi deghizată ca un videoclip sau document obișnuit și poate arăta ca avi.exe sau doc.scr.

- Este recomandabil să activați opțiunea „Afișați extensiile fișierelor” în Setări Windows. Acest lucru vă va ajuta să vedeți adevărata extensie de fișier, chiar dacă infractorii au încercat să o mascheze.

- Este puțin probabil ca instalarea să vă ajute să evitați infecția. Faptul este că virusul Wanna Cry exploatează o vulnerabilitate a sistemului de operare, așa că asigurați-vă că instalați toate actualizările pentru Windows - și apoi puteți instala un antivirus.

- Asigurați-vă că salvați toate datele importante în dur extern disc sau nor. Chiar dacă computerul este infectat, va trebui doar să reinstalați sistemul de operare pentru a scăpa de virusul de pe computer.

- Asigurați-vă că utilizați cele mai recente baze de date pentru antivirusul dvs. Avast, Dr.web, Kaspersky, Nod32 - toate antivirusuri moderneîși actualizează în mod constant bazele de date. Principalul lucru este să vă asigurați că licența antivirus este activă și este actualizată.

- Descărcați și instalați utilitate gratuită Kaspersky Anti-Ransomware de la Kaspersky Lab. Acest software vă protejează de ransomware în timp real. In plus, această utilitate poate fi utilizat simultan cu antivirusurile convenționale.

După cum am scris deja, Microsoft a lansat un patch care închide vulnerabilitățile din sistemul de operare și împiedică virusul Wanna Cry să vă cripteze datele. Acest patch trebuie instalat urgent pe următorul sistem de operare:

Windows XP, Windows 8 sau Windows Server 2003, Windows Embedded

Dacă aveți o altă versiune de Windows, instalați pur și simplu toate actualizările disponibile.

Eliminarea virusului Wanna Cry de pe computer este ușoară. Pentru a face acest lucru, scanați-vă computerul cu unul dintre (de exemplu, Hitman Pro). Cu toate acestea, în în acest caz,, documentele dvs. vor rămâne în continuare criptate. Prin urmare, dacă intenționați să plătiți răscumpărarea, atunci eliminați programul @ [email protected] E mai bine să aștepți. Dacă nu aveți nevoie de date criptate, formatarea este cea mai ușoară cale hard diskși instalați din nou sistemul de operare. Acest lucru va distruge cu siguranță toate urmele virusului.

Programele ransomware (care includ Wanna Cry) vă criptează de obicei datele cu chei de 128 sau 256 de biți. Cheia pentru fiecare computer este unică, așa că acasă poate dura zeci sau sute de ani pentru a o decripta. De fapt, acest lucru face imposibil ca utilizatorul obișnuit să decripteze datele.

Desigur, cu toții am dori să avem un decriptor Wanna Cry în arsenalul nostru, dar o astfel de soluție nu există încă. De exemplu, unul similar a apărut în urmă cu câteva luni, dar un decriptor pentru acesta încă nu este disponibil în natură.

Prin urmare, dacă nu ați fost încă infectat, atunci ar trebui să aveți grijă de dvs. și să luați măsuri pentru a vă proteja de virus, care sunt descrise în articol. Dacă ați devenit deja victimă a infecției, atunci aveți mai multe opțiuni:

- Plătește răscumpărarea. Contra această decizie- relativ pret mare pentru date; nu este un fapt că toate datele vor fi decriptate

- Pune hard disk-ul pe un raft și speră să apară un decriptor. Apropo, decriptoarele sunt dezvoltate de Kaspersky Lab și postate pe site-ul web No Ransom. Nu există încă un decriptor pentru Wanna Cry, dar poate apărea după ceva timp. Cu siguranță vom actualiza articolul pe măsură ce o astfel de soluție devine disponibilă.

- Dacă sunteți un utilizator licențiat al produselor Kaspersky Lab, atunci puteți trimite o solicitare de decriptare a fișierelor care au fost criptate de virusul Wanna Cry.

- Reinstalați sistemul de operare. Dezavantaje - toate datele se vor pierde

- Utilizați una dintre metodele de recuperare a datelor după infectarea cu virusul Wanna Cry (o voi publica pe site-ul nostru ca articol separat în câteva zile). Cu toate acestea, rețineți că șansele de recuperare a datelor sunt extrem de scăzute.

Cum să vindeci virusul Wanna Cry?

După cum ați înțeles deja din articol, vindecarea virusului Wanna Cry este extrem de simplă. Instalezi unul dintre ele, îți scanează hard diskul și elimină toți virușii. Dar problema este că toate datele tale vor rămâne criptate. În plus față de recomandările date anterior pentru eliminarea și decriptarea Wanna Cry, se pot oferi următoarele:

- Puteți consulta forumul Kaspersky Lab. În thread, care este disponibil la link, au fost create mai multe subiecte despre Wanna Cry. Reprezentanții dezvoltatorului răspund pe forum, așa că poate vă pot spune și vouă ceva util.

- Ar trebui să așteptați - virusul a apărut nu cu mult timp în urmă, poate va apărea un decriptor. De exemplu, în urmă cu nu mai mult de șase luni, Kaspersky a reușit să învingă criptatorul CryptXXX. Este posibil ca după ceva timp să lanseze un decriptor pentru Wanna Cry.

- Soluția cardinală este formatarea hard disk-ului, instalarea sistemului de operare și pierderea tuturor datelor. Sunt fotografiile tale de la ultima ta petrecere corporativă atât de importante pentru tine?)

După cum puteți vedea din infograficele prezentate, majoritatea computerelor care au fost infectate cu Wanna Cry sunt situate în Rusia. Cu toate acestea, acest lucru nu este surprinzător - în țara noastră, procentul utilizatorilor de sisteme de operare „pirate” este extrem de mare. Cel mai adesea, astfel de utilizatori au actualizările automate dezactivate, ceea ce a făcut posibilă infectarea.

După cum a devenit cunoscut, în Rusia nu numai utilizatori obișnuiți, dar și întreprinderi de stat și companii private. Se raportează că printre victime s-au numărat Ministerul Afacerilor Interne, Ministerul Situațiilor de Urgență și Banca Centrală, precum și Megafon, Sberbank și Căile Ferate Ruse.

În Marea Britanie, rețeaua de spitale a fost afectată, făcând imposibilă efectuarea unor operații.

A fost ușor să te protejezi de infecție - în martie, Microsoft a lansat o actualizare de securitate pentru Windows care a închis „găurile” în sistemul de operare. Virusul operează prin intermediul lor. Dacă nu ați făcut acest lucru încă, asigurați-vă că instalați toate actualizările pentru sistemul de operare, precum și patch-ul special pentru versiunile mai vechi de Windows, despre care am menționat mai sus.

Unii utilizatori ai sălii de operație sisteme Linux se întreabă: pot computerele lor să fie infectate cu virusul Wanna Cry? Îi pot liniști: computere care rulează Linux acest virus nu infricosator. În acest moment, nu au fost detectate variații ale virusului pentru acest sistem de operare.

Concluzie

Așadar, astăzi am vorbit despre virusul Wanna Cry. Am aflat ce este acest virus, cum să vă protejați de infecție, cum să eliminați virusul și să restaurați fișierele, de unde să obțineți un decriptor Wanna Cry. În plus, am aflat de unde să descărcați un patch pentru Windows care vă va proteja de infecție. Sper că ați găsit acest articol de ajutor.

În toată lumea din 12 mai. Acest ransomware pătrunde în sistemele de operare ale computerelor atunci când descărcați un fișier de pe Internet. Când un computer primește un astfel de virus, WannaCry criptează diverse fișiere- fotografii, muzică, filme, documente text, prezentări, arhivare etc. Atacatorii storc 300 de dolari pentru decriptare. Cum să lupți împotriva acestui virus ransomware?

Michael Stern, CC BY-SA 2.0, parte din original.

Kaspersky Lab spune că computerele care au fost cele mai vulnerabile la atac au fost cele care nu aveau instalate actualizări de software și aveau software piratat.

1 Cum funcționează virusul Wanna Cry?

WannaCry este un program numit WanaCrypt0r 2.0, care atacă exclusiv computerele care rulează sistemul de operare Windows. Programul exploatează o „gaură” în sistem - Microsoft Security Buletinul MS17−010, a cărui existență era necunoscută anterior.

2 Cum se răspândește virusul WannaCry?

Virusul WannaCry se răspândește e-mail. După deschiderea unui atașament într-un e-mail spam, criptatorul este lansat și fișierele criptate sunt aproape imposibil de recuperat.

3 La ce ar trebui să acordați atenție pentru a evita infectarea computerului cu virusul WannaCry?

Fiți foarte atenți la ceea ce vă trimit prin e-mail. Nu deschideți fișiere cu aceste extensii: .exe, .vbsŞi .scr. Escrocii pot folosi mai multe extensii pentru a deghiza un fișier rău intenționat ca videoclip, fotografie sau document (de exemplu, avi.exe sau doc.scr), scrie ru24.top.

Ilya Sachkov, CEO al companiei pentru prevenirea și investigarea infracțiunilor cibernetice Group-IB, sfătuiește: „În cazul WannaCry, soluția problemei poate fi blocarea portului 445 pe Firewall-ul prin care apare infecția”. Pentru a detecta potențial fișiere rău intenționate Trebuie să activați opțiunea „Afișați extensiile de fișiere” în setările Windows.

4 De ce a făcut Microsoft pentru a proteja Windows Virusul WannaCry?

Microsoft a lansat deja un patch - rulați doar actualizarea Windows Update la ultima versiune. Este de remarcat faptul că numai utilizatorii care au achiziționat o licență își vor putea proteja computerul și datele. Versiunea Windows— atunci când încercați să actualizați o versiune piratată, sistemul pur și simplu nu o face vor fi testate. De asemenea, este necesar să ne amintim că Windows XP nu mai este actualizat, așa cum, desigur, sunt versiunile anterioare, relatează Rorki.ru.

5 Cele mai simple moduri de a te proteja de virusul WannaCry

Pentru a nu „prinde” virusul WannaCry pe computer, trebuie să urmați mai multe reguli simple securitate:

- actualizați sistemul la timp - toate computerele infectate nu au fost actualizate,

- utilizați un sistem de operare licențiat,

- nu deschide îndoielnic e-mailuri,

- nu faceți clic pe link-uri dubioase lăsate de utilizatori nedemni de încredere.

6 Ce ar trebui să faci dacă ai prins virusul WannaCry pe computer?

Pe 12 mai, în jurul orei 13:00, virusul Wana Decryptor a început să se răspândească. În aproape câteva ore, zeci de mii de computere din întreaga lume au fost infectate. Pe momentul prezent Au fost confirmate peste 45.000 de computere infectate.

Cu peste 40 de mii de hack-uri în 74 de țări, utilizatorii de internet din întreaga lume au fost martorii celui mai mare atac cibernetic din istorie. Lista victimelor include nu numai oameni obișnuiți, ci și servere ale băncilor, companiilor de telecomunicații și chiar agențiilor de aplicare a legii.

Calculatoarele atât ale utilizatorilor obișnuiți, cât și ale computerelor de lucru din diferite organizații, inclusiv Ministerul rus al Afacerilor Interne, au fost infectate cu virusul ransomware Wanna Cry. Din păcate, în acest moment nu există nicio modalitate de a decripta fișierele WNCRY, dar puteți încerca să recuperați fișierele criptate folosind programe precum ShadowExplorer și PhotoRec.

Patch-uri oficiale de la Microsoft pentru a proteja împotriva virusului Wanna Cry:

- Windows 7 32bit/x64

- Windows 10 32 biți/x64

- Windows XP 32 biți/x64 - nici un patch de la WCry.

Cum să te protejezi de virusul Wanna Cry

Vă puteți proteja de virusul Wanna Cry descărcând un patch pentru versiunea dvs. de Windows.

Cum se răspândește Wanna Cry

Wanna Cry este distribuit:

- prin fișiere

- mesaje e-mail.

După cum a raportat presa rusă, activitatea departamentelor Ministerului Afacerilor Interne din mai multe regiuni din Rusia a fost întreruptă din cauza unui ransomware care a infectat multe computere și amenință să distrugă toate datele. În plus, operatorul de comunicații Megafon a fost atacat.

Vorbim despre troianul ransomware WCry (WannaCry sau WannaCryptor). El criptează informațiile de pe computer și cere o răscumpărare de 300 USD sau 600 USD în Bitcoin pentru decriptare.

Utilizatorii obișnuiți raportează, de asemenea, infecții pe forumuri și rețele sociale:

Epidemia de criptare WannaCry: ce să faci pentru a evita infecția. Ghid pas cu pas

În seara zilei de 12 mai, a fost descoperit un atac ransomware WannaCryptor (WannaCry) la scară largă, care criptează toate datele de pe PC-urile și laptopurile care rulează Windows. Programul cere 300 USD în bitcoins (aproximativ 17.000 de ruble) ca răscumpărare pentru decriptare.

Lovitura principală a căzut asupra utilizatorilor și companiilor ruși. În acest moment, WannaCry a reușit să infecteze aproximativ 57.000 de computere, inclusiv rețele corporative Ministerul Afacerilor Interne, Căilor Ferate Ruse și Megafon. Sberbank și Ministerul Sănătății au raportat, de asemenea, atacuri asupra sistemelor lor.

Vă spunem ce trebuie să faceți acum pentru a evita infecția.

1. Criptorul exploatează o vulnerabilitate Microsoft din martie 2017. Pentru a minimiza amenințarea, trebuie să vă actualizați urgent versiunea de Windows:

Start - Toate programele - Centru Actualizări Windows- Căutați actualizări - Descărcați și instalați

2. Chiar dacă sistemul nu a fost actualizat și WannaCry a intrat pe computer, atât soluțiile corporative, cât și cele casnice ESET NOD32 detectează și blochează cu succes toate modificările acestuia.

5. Pentru a detecta mai mult amenințări necunoscute Produsele noastre folosesc tehnologii comportamentale și euristice. Dacă un virus se comportă ca un virus, cel mai probabil este un virus. Astfel, sistemul cloud ESET LiveGrid a respins cu succes atacul din 12 mai, chiar înainte ca bazele de date de semnături să fie actualizate.

Care este numele corect pentru virusul Wana Decryptor, WanaCrypt0r, Wanna Cry sau Wana Decrypt0r?

De la prima descoperire a virusului, multe mesaje diferite despre acest virus ransomware au apărut în rețea și sunt adesea numite nume diferite. Acest lucru s-a întâmplat din mai multe motive. Înainte de apariția virusului Wana Decrypt0r, a existat prima sa versiune Vrei să Decrypt0r, principala diferență fiind metoda de distribuire. Această primă opțiune nu a fost la fel de cunoscută ca fratele ei mai mic, dar datorită acestui fapt, unele știri relatează virus nou Criptograful este numit pe numele fratelui său mai mare, și anume Wanna Cry, Wanna Decryptor.

Dar totuși numele principal este Wana Decrypt0r, deși majoritatea utilizatorilor în loc de numărul „0” tastează litera „o”, care ne conduce la nume Wana Decryptor sau WanaDecryptor.

Și numele de familie prin care utilizatorii numesc adesea acest virus ransomware este Virusul WNCRY, adică prin extensia care se adaugă la numele fișierelor care au fost criptate.

Pentru a minimiza riscul ca virusul Wanna Cru să pătrundă pe computer, specialiștii Kaspersky Lab vă recomandă să instalați toate actualizările posibile pentru versiunea curentă de Windows. Cert este că malware-ul infectează numai acele computere care rulează acest software.

Virusul Wanna Cry: Cum se răspândește

Anterior, am menționat această metodă de răspândire a virușilor într-un articol despre comportamentul sigur pe Internet, așa că nu este nimic nou.

Wanna Cry este distribuită după cum urmează: On cutie poştală utilizatorul primește o scrisoare cu un atașament „inofensiv” - ar putea fi o imagine, un videoclip, o melodie, dar în loc de extensia standard pentru aceste formate, atașamentul va avea extensia fișier executabil- exe. Când un astfel de fișier este deschis și lansat, sistemul este „infectat” și, printr-o vulnerabilitate, un virus este încărcat direct în sistemul de operare Windows, criptând datele utilizatorului, relatează therussiantimes.com.

Virusul Wanna Cry: descrierea virusului

Wanna Cry (oamenii de rând l-au poreclit deja Wona's Edge) aparține categoriei de viruși ransomware (criptori), care, atunci când ajunge pe un computer, criptează fișierele utilizatorului cu un algoritm criptografic, făcând ulterior imposibilă citirea acestor fișiere.

În prezent, se știe că următoarele extensii de fișiere populare sunt supuse criptării Wanna Cry:

Popular fișiere Microsoft Office (.xlsx, transmis de therussiantimes.com.xls, .docx, .doc).

Arhivă și fișiere media (.mp4, .mkv, .mp3, .wav, .swf, .mpeg, .avi, .mov, .mp4, .3gp, .mkv, .flv, .wma, .mid, .djvu, .png, .jpg, .jpeg, .iso, .zip, .rar).

WannaCry este un program numit WanaCrypt0r 2.0, care atacă exclusiv computerele care rulează sistemul de operare Windows. Programul exploatează o „găură” în sistem - Buletinul de securitate Microsoft MS17-010, a cărui existență era necunoscută anterior. Programul necesită o răscumpărare de la 300 la 600 USD pentru decriptare. Apropo, în prezent, potrivit The Guardian, mai mult de 42 de mii de dolari au fost deja depuse în conturile hackerilor.

Virus ransomware Vreau să plâng, sau Wana Decryptor, a afectat zeci de mii de computere din întreaga lume. În timp ce cei care au fost atacați așteaptă o soluție la problemă, utilizatorii care nu au fost încă afectați ar trebui să folosească toate liniile de apărare posibile. O modalitate de a scăpa de tine infecție virală iar a te proteja de răspândirea WannaCry înseamnă a închide porturile 135 și 445, prin care nu numai WannaCry, ci și majoritatea troienilor, ușilor din spate și a altor programe rău intenționate pătrund în computer. Există mai multe mijloace pentru a acoperi aceste lacune.

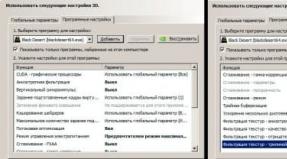

Metoda 1. Protecție împotriva WannaCry - folosind Firewall

Un firewall, cunoscut și sub numele de firewall, în sensul clasic este un perete care separă secțiuni de clădiri pentru a le proteja de incendiu. Un firewall de computer funcționează într-un mod similar - protejează un computer conectat la Internet de informatii inutile, filtrarea pachetelor primite. Majoritatea programelor firewall pot fi reglate fin, inclusiv. și închide anumite porturi.

Există multe tipuri de firewall-uri. Cel mai simplu firewall este cel standard instrument Windows, care oferă protecție de bază și fără de care PC-ul nu ar rezista 2 minute într-o stare „curată”. Firewall-uri de la terți - cum ar fi cele încorporate în programe antivirus- lucreaza mult mai eficient.

Avantajul firewall-urilor este că blochează toate conexiunile care nu respectă un set specificat de reguli, de ex. lucrează conform principiului „tot ce nu este permis este interzis”. Din acest motiv, atunci când utilizați un firewall pentru a vă proteja împotriva virusului WannaCry, cel mai probabil va trebui să deschideți porturile necesare decât să le închidă pe cele inutile. Asigură-te că Firewall Windows 10 funcționează, puteți deschide setările programului prin căutare și accesați opțiuni suplimentare

. Dacă porturile sunt deschise în mod implicit, puteți închide 135 și 445 creând reguli adecvate prin setările paravanului de protecție din secțiunea conexiuni de intrare.

Cu toate acestea, în unele cazuri, firewall-ul nu poate fi utilizat. Fără acesta, va fi mai dificil să oferiți protecție împotriva malware-ului WannaCry, dar închiderea celor mai evidente găuri va fi posibilă fără prea multe dificultăți.

O metodă eficientă de protecție împotriva Wana Descrypt0r este ilustrată în videoclip!

Metoda 2. Blocați răspândirea virusului cu Windows Worms Doors Cleaner Ferestre Worms Doors Cleaner - asta program simplu

cântărește doar 50 KB și vă permite să închideți porturile 135, 445 și altele cu un singur clic de la virusul WannaCry.

Puteți descărca Windows Worms Doors Cleaner de pe link-ul: http://downloads.hotdownloads.ru/windows_worms_doors_cleaner/wwdc.exe

- Fereastra principală a programului conține o listă de porturi (135–139, 445, 5000) și informații scurte despre acestea - pentru ce servicii sunt utilizate, dacă sunt deschise sau închise. Lângă fiecare port există un link către declarațiile oficiale de securitate Microsoft. Pentru a închide porturile cu Worms Doors Cleaner de la WannaCry, trebuie să faceți clic pe butonul Dezactivare.

- După aceasta, crucile roșii vor fi înlocuite cu bifă verzi și vor apărea mesaje care indică faptul că porturile au fost blocate cu succes.

- După aceasta, programul trebuie să fie închis și computerul trebuie repornit.

Metoda 3. Închiderea porturilor prin dezactivarea serviciilor de sistem

Este logic că porturile sunt necesare nu numai de viruși precum WannaCry - în condiții normale sunt folosite servicii de sistem, de care majoritatea utilizatorilor nu au nevoie și sunt ușor dezactivate. După aceasta, nu va mai fi nevoie să se deschidă porturile și malware nu va putea pătrunde în computer.

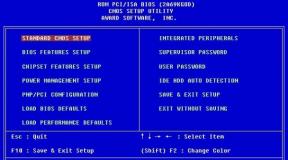

Închiderea portului 135

Portul 135 este folosit de serviciu DCOM (COM distribuit), care este necesar pentru a conecta obiecte pe diferite mașini în retea locala. Tehnologia practic nu este folosită în sisteme moderne, astfel încât serviciul să poată fi dezactivat în siguranță. Acest lucru se poate face în două moduri - folosind utilitate specială sau prin registru.

Folosind utilitarul, serviciul este dezactivat după cum urmează:

Pe Windows Server 2003 și sistemele mai vechi, trebuie să efectuați o serie de operațiuni suplimentare, dar deoarece virusul WannaCry este periculos doar pentru versiunile moderne ale sistemului de operare, nu are rost să atingeți acest punct.

Prin portul de registry de la program virus WannaCry se închide astfel:

- 1. Pornește editorul de registry (regedit în fereastra Run).

- 2. Cheia este căutată pentru HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Ole.

- 3. Parametrul EnableDCOM se modifică de la Y la N.

- 4. Computerul repornește.

Puteți edita registrul doar de sub cont administrator.

Închiderea portului 445

Portul 445 este folosit de serviciu NetBT - protocol de rețea, care permite rularea programelor mai vechi care se bazează pe API-ul NetBIOS rețele moderne TCP/IP. Dacă nu există un astfel de software antic pe computer, portul poate fi blocat în siguranță - acest lucru va închide ușa din față pentru răspândirea virusului WannaCry. Acest lucru se poate face prin setările de conexiune la rețea sau prin editorul de registry.

Prima cale:

- 1. Proprietățile conexiunii utilizate sunt deschise.

- 2. Proprietățile TCP/IPv4 se deschid.

- 3. Faceți clic pe butonul „Avansat...”.

- 4. În fila WINS, bifați caseta de lângă „Dezactivați NetBIOS prin TCP/IP”.

Acest lucru trebuie făcut pentru toată lumea. conexiuni de rețea. În plus, merită să dezactivați serviciul de acces la fișiere și imprimantă dacă nu este utilizat - sunt cazuri cunoscute când WannaCry a lovit un computer prin intermediul acestuia.

A doua cale:

- 1. Se deschide Editorul Registrului.

- 2. Căutați parametrii NetBT în secțiunea ControlSet001 a intrărilor de sistem.

- 3. Parametrul TransportBindName este eliminat.

Același lucru ar trebui făcut în următoarele secțiuni:

- ControlSet002;

- CurrentControlSet.

După finalizarea editării, computerul repornește. Vă rugăm să rețineți că, dacă NetBT este dezactivat, serviciul DHCP nu va mai funcționa.

Concluzie

Astfel, pentru a vă proteja de răspândirea virusului WannaCry, trebuie să vă asigurați că porturile vulnerabile 135 și 445 sunt închise (puteți utiliza diverse servicii) sau activați paravanul de protecție. În plus, trebuie să instalați toate actualizările sisteme Windows. Pentru a evita atacurile viitoare, se recomandă să utilizați întotdeauna cea mai recentă versiune de software antivirus.