Cum se criptează datele de pe un computer. Prezentare generală a soluțiilor pentru stocarea și transmiterea în siguranță a datelor

Criptarea datelor este o metodă de a ascunde semnificația originală a unui document sau mesaj, care asigură că aspectul său original este distorsionat. Cu cuvinte simple, această metodă se mai numește și codificare, deoarece cu ajutorul unor programe speciale sau manual textul tău este tradus în cod de neînțeles pentru un străin. Procedura în sine depinde de succesiunea modificărilor. O astfel de secvență este de obicei numită algoritm.

Criptarea datelor este denumită criptografie. Această știință este studiată cu atenție de către organizațiile de informații ale lumii, iar noi algoritmi criptografici sunt rezolvați și creați în fiecare zi.

Metodele de criptare erau cunoscute în antichitate, când liderii militari romani trimiteau scrisori importante în formă criptată cu mesagerii. Algoritmii erau primitivi pe atunci, dar au confundat cu succes inamicii.

Spre deosebire de acele vremuri, noi nu suntem lideri militari, dar avem dușmani. Sunt escroci care sunt dornici să pună mâna pe date care sunt importante pentru noi. Acestea sunt cele care ar trebui protejate în orice fel.

Unitatea flash a devenit astăzi cel mai popular dispozitiv de stocare a informațiilor. Chiar și corporațiile uriașe transferă date importante și confidențiale pe acest tip de media. Cererea de unități flash i-a determinat pe oamenii de știință la problema protecției datelor de pe acestea. În acest scop, au fost inventate programe care criptează informațiile de pe mass-media folosind o cheie secretă cunoscută doar de proprietarul real. Această criptare a datelor de pe o unitate flash este foarte fiabilă și va ajuta la protejarea informațiilor importante de privirile indiscrete.

Experții consideră că TrueCrypt este cel mai popular program de criptare a datelor. Acesta a fost creat pe baza E4M (Encryption for the Masses), a cărui primă versiune a fost lansată în 1997. Autorul este considerat a fi francezul Paul Rox. Astăzi, programul este folosit de milioane de oameni și de multe companii pentru a cripta datele.

Pe lângă protejarea informațiilor de pe mediile flash, mulți sunt interesați și de criptarea datelor de pe disc. La urma urmei, oamenii vor adesea să „ascundă” unele documente de privirile indiscrete. Interogările din motoarele de căutare confirmă acest lucru, așa că multe companii au început să dezvolte programe speciale. Astăzi există multe programe diferite care criptează datele. Folosesc diverși algoritmi criptografici, cei mai faimoși sunt DES, AES, Brute Force și altele.

Criptarea datelor nu numai că ajută la protejarea informațiilor, ci acționează și ca un „compresor”. Mulți arhivatori economisesc spațiu pe disc folosind criptarea. De exemplu, binecunoscutul WinRAR folosește AES cu o lungime a cheii de 128. Mulți utilizatori stochează date pe computerul lor doar în formă arhivată, iar fiecare arhivă este protejată cu o parolă. Acest lucru le garantează nu numai mai mult spațiu liber, ci și protecție a datelor importante împotriva escrocilor.

Odată cu dezvoltarea internetului, nu este dificil pentru un hacker bine instruit să pirateze un computer neprotejat și să obțină informațiile de care are nevoie. Prin urmare, experții recomandă criptarea tuturor datelor care sunt importante pentru dvs.

În aceste zile ne ocupăm constant de informații. Datorită dezvoltării tehnologiei informației, munca, creativitatea și divertismentul au devenit acum în mare măsură procese de procesare sau consumare a informațiilor. Și printre această cantitate imensă de informații, unele dintre date nu ar trebui să fie disponibile publicului. Exemple de astfel de informații includ fișiere și date asociate cu activitățile de afaceri; arhive private.

Unele dintre aceste date nu sunt destinate publicului larg pur și simplu pentru că „nu trebuie să știe despre ele”; iar unele informații sunt vitale.

Acest articol este dedicat protecției fiabile a informațiilor vitale, precum și a oricăror fișiere pe care doriți să le protejați împotriva accesului altora, chiar dacă computerul sau mediul dvs. de stocare (unitate flash, hard disk) cad în mâinile unor persoane neautorizate, inclusiv cei care sunt avansati din punct de vedere tehnic și au acces la resurse de calcul puternice.

De ce nu ar trebui să aveți încredere în software-ul de criptare cu sursă închisă

Programele cu sursă închisă pot include „marcaje” (și să nu sperați că nu sunt acolo!) și capacitatea de a deschide fișiere criptate folosind o cheie principală. Aceste. puteți folosi orice, chiar și cea mai complexă parolă, dar fișierul dvs. criptat poate fi deschis în continuare cu ușurință, fără parole de forțare brută, folosind un „marcaj” sau proprietarul cheii principale. Dimensiunea companiei de software de criptare și numele țării nu contează în această problemă, deoarece aceasta face parte din politica guvernamentală a multor țări. La urma urmei, suntem înconjurați tot timpul de teroriști și traficanți de droguri (ce putem face?).

Aceste. O criptare cu adevărat puternică poate fi obținută prin utilizarea corectă a unui software open source popular și a unui algoritm de criptare rezistent la fisuri.

Merită să treceți de la TrueCrypt la VeraCrypt?

Programul de referință care oferă criptare foarte sigură a fișierelor de mulți ani este TrueCrypt. Acest program încă funcționează excelent. Din păcate, dezvoltarea programului a fost întreruptă în prezent.

Cel mai bun succesor al său a fost programul VeraCrypt.

VeraCrypt este un software gratuit de criptare a discurilor bazat pe TrueCrypt 7.1a.

VeraCrypt continuă cele mai bune tradiții ale TrueCrypt, dar adaugă securitate îmbunătățită algoritmilor utilizați pentru a cripta sistemele și partițiile, făcând fișierele criptate imune la noile progrese în atacurile cu forță brută.

VeraCrypt a remediat, de asemenea, multe dintre vulnerabilitățile și problemele de securitate găsite în TrueCrypt. Poate funcționa cu volume TrueCrypt și oferă posibilitatea de a converti containerele TrueCrypt și partițiile non-sistem în formatul VeraCrypt.

Această securitate îmbunătățită adaugă doar o anumită latență deschiderii partițiilor criptate, fără niciun impact asupra performanței în timpul fazei de unitate criptată. Pentru un utilizator legitim, acesta este un inconvenient aproape imperceptibil, dar pentru un atacator devine aproape imposibil să obțină acces la date criptate, în ciuda prezenței oricărei puteri de calcul.

Acest lucru poate fi demonstrat clar de următoarele benchmark-uri pentru spargerea parolelor (forță brută) în Hashcat:

Pentru TrueCrypt:

Tip hash: TrueCrypt PBKDF2-HMAC-RipeMD160 + XTS 512 biți Viteză.Dev.#1.: 21957 H/s (96,78ms) Viteză.Dev.#2.: 1175 H/s (99,79ms) Viteză.Dev.#* .: 23131 H/s Tip hash: TrueCrypt PBKDF2-HMAC-SHA512 + XTS 512 biți Viteză.Dev.#1.: 9222 H/s (74,13ms) Viteză.Dev.#2.: 4556 H/s (95,92ms) Viteză.Dev.#*.: 13778 H/s Tip hash: TrueCrypt PBKDF2-HMAC-Whirlpool + XTS 512 biți Viteză.Dev.#1.: 2429 H/s (95,69ms) Viteză.Dev.#2.: 891 H /s (98,61 ms) Viteză.Dev.#*.: 3321 H/s Hashtype: TrueCrypt PBKDF2-HMAC-RipeMD160 + XTS 512 biți + Viteză.Dev.mode de pornire #1.: 43273 H/s (95,60ms) Viteză.Dev.#2.: 2330 H/s (95,97ms) Viteză.Dev.#*.: 45603 H/s

Pentru VeraCrypt:

Tip hash: VeraCrypt PBKDF2-HMAC-RipeMD160 + XTS 512 biți Viteză.Dev.#1.: 68 H/s (97,63ms) Viteză.Dev.#2.: 3 H/s (100,62ms) Viteză.Dev.#* .: 71 H/s Tip hash: VeraCrypt PBKDF2-HMAC-SHA512 + XTS 512 biți Viteză.Dev.#1.: 26 H/s (87,81ms) Viteză.Dev.#2.: 9 H/s (98,83ms) Viteză.Dev.#*.: 35 H/s Tip hash: VeraCrypt PBKDF2-HMAC-Whirlpool + XTS 512 biți Viteză.Dev.#1.: 3 H/s (57,73ms) Viteză.Dev.#2.: 2 H /s (94,90 ms) Viteză.Dev.#*.: 5 H/s Tip hash: VeraCrypt PBKDF2-HMAC-RipeMD160 + XTS 512 biți + Viteză în modul de pornire.Dev.#1.: 154 H/s (93,62ms) Viteză.Dev.#2.: 7 H/s (96,56ms) Viteză.Dev.#*.: 161 H/s Tip hash: VeraCrypt PBKDF2-HMAC-SHA256 + XTS 512 biți Viteză.Dev.#1.: 118 H /s (94,25 ms) Viteză.Dev.#2.: 5 H/s (95,50ms) Viteză.Dev.#*.: 123 H/s Tip hash: VeraCrypt PBKDF2-HMAC-SHA256 + XTS 512 biți + modul de pornire Viteză.Dev.#1.: 306 H/s (94,26ms) Viteză.Dev.#2.: 13 H/s (96,99ms) Viteză.Dev.#*.: 319 H/s

După cum puteți vedea, spargerea containerelor VeraCrypt criptate este cu câteva ordine de mărime mai dificilă decât containerele TrueCrypt (care, de asemenea, nu sunt deloc ușoare).

Am publicat benchmark-ul complet și descrierea hardware-ului în articolul „”.

A doua problemă importantă este fiabilitatea. Nimeni nu vrea să piardă fișiere și informații valoroase și importante din cauza unei erori de software. Am știut despre VeraCrypt de îndată ce a apărut. I-am urmărit dezvoltarea și m-am uitat constant la ea. În ultimul an, am trecut complet de la TrueCrypt la VeraCrypt. Pe parcursul unui an de utilizare zilnică, VeraCrypt nu m-a dezamăgit niciodată.

Astfel, în opinia mea, acum merită să treci de la TrueCrypt la VeraCrypt.

Cum funcționează VeraCrypt

VeraCrypt creează un fișier special numit container. Acest container este criptat și poate fi conectat numai dacă este introdusă parola corectă. După introducerea parolei, containerul este afișat ca un disc suplimentar (precum o unitate flash introdusă). Orice fișiere plasate pe acest disc (adică în container) sunt criptate. Atâta timp cât containerul este conectat, puteți copia, șterge, scrie fișiere noi și deschide liber. Odată ce un container este deconectat, toate fișierele de pe el devin complet inaccesibile până când este conectat din nou, de exemplu. până când parola este introdusă.

Lucrul cu fișiere într-un container criptat nu este diferit de lucrul cu fișiere de pe orice altă unitate.

Când deschideți un fișier sau îl scrieți într-un container, nu este nevoie să așteptați decriptarea - totul se întâmplă foarte repede, ca și cum ați lucra cu adevărat cu un disc obișnuit.

Cum se instalează VeraCrypt pe Windows

A existat o poveste pe jumătate de spionaj cu TrueCrypt - au fost create site-uri pentru a „descărca TrueCrypt”, pe ele fișierul binar (bine, bineînțeles!) a fost infectat cu un virus/troian. Cei care au descărcat TrueCrypt de pe aceste site-uri neoficiale și-au infectat computerele, permițând atacatorilor să fure informații personale și să ajute la răspândirea programelor malware.

De fapt, toate programele ar trebui să fie descărcate numai de pe site-urile oficiale. Și acest lucru este și mai adevărat pentru programele care abordează probleme de securitate.

Locațiile oficiale pentru fișierele de instalare VeraCrypt sunt:

Instalarea VeraCrypt pe Windows

Există un asistent de instalare, așa că procesul de instalare pentru VeraCrypt este similar cu cel al altor programe. Este posibil să clarificăm câteva puncte?

Programul de instalare VeraCrypt va oferi două opțiuni:

- Instala(Instalați VeraCrypt pe sistemul dvs.)

- Extrage(Extract. Dacă selectați această opțiune, toate fișierele din acest pachet vor fi extrase, dar nimic nu va fi instalat pe sistemul dvs.. Nu selectați acest lucru dacă intenționați să criptați partiția de sistem sau unitatea de sistem. Selectarea acestei opțiuni poate fi utilă, de exemplu, dacă doriți să rulați VeraCrypt în așa-numitul mod portabil, VeraCrypt nu necesită instalare pe sistemul de operare în care va rula După extragerea tuturor fișierelor, puteți rula direct fișierul extras „VeraCrypt.exe”. (VeraCrypt se va deschide în modul portabil))

Dacă selectați opțiunea bifată, de ex. asociere de fișiere .hc, atunci acest lucru va adăuga comoditate. Pentru că dacă creați un container cu extensia .hc, atunci dublu clic pe acest fișier va lansa VeraCrypt. Dar dezavantajul este că terții pot ști că .hc sunt containere VeraCrypt criptate.

Programul vă reamintește să donați:

Dacă nu vă lipsesc banii, desigur, asigurați-vă că îl ajutați pe autorul acestui program (el este singur) nu aș vrea să-l pierd, așa cum l-am pierdut pe autorul TrueCrypt...

Instrucțiuni VeraCrypt pentru începători

VeraCrypt are multe caracteristici diferite și funcții avansate. Dar cea mai populară caracteristică este criptarea fișierelor. Următoarele arată pas cu pas cum să criptați unul sau mai multe fișiere.

Să începem prin a trece la rusă. Limba rusă este deja încorporată în VeraCrypt. Trebuie doar să-l porniți. Pentru a face acest lucru în meniu Setări selecta Limbă…:

Acolo, selectați rusă, după care limba programului se va schimba imediat.

După cum sa menționat deja, fișierele sunt stocate în containere criptate (numite și „volume”). Aceste. trebuie să începeți prin a crea un astfel de container pentru a face acest lucru, în interfața principală a programului, faceți clic pe butonul „; Creați volum».

Apare Expertul de creare a volumului VeraCrypt:

Suntem interesați de prima opțiune (“ Creați un container de fișiere criptat"), așa că noi, fără a schimba nimic, apăsăm Următorul,

VeraCrypt are o caracteristică foarte interesantă - capacitatea de a crea un volum ascuns. Ideea este că nu unul, ci două containere sunt create în fișier. Toată lumea știe că există o partiție criptată, inclusiv posibili nedoritori. Și dacă ești forțat să dai parola, atunci este dificil să spui că „nu există disc criptat”. La crearea unei partiții ascunse, sunt create două containere criptate, care se află în același fișier, dar sunt deschise cu parole diferite. Aceste. puteți plasa fișiere care par „sensibile” într-unul dintre containere. Și în al doilea container sunt fișiere cu adevărat importante. Pentru nevoile dvs., introduceți o parolă pentru a deschide o secțiune importantă. Dacă nu puteți refuza, dezvăluiți parola pentru un disc nu foarte important. Nu există nicio modalitate de a demonstra că există un al doilea disc.

Pentru multe cazuri (ascunderea fișierelor nu foarte critice de privirile indiscrete) va fi suficient să creez un volum obișnuit, așa că doar dau clic Următorul.

Selectați locația fișierului:

Volumul VeraCrypt poate fi localizat într-un fișier (container VeraCrypt) de pe un hard disk, o unitate flash USB etc. Un container VeraCrypt nu este diferit de orice alt fișier obișnuit (de exemplu, poate fi mutat sau șters ca și alte fișiere). Faceți clic pe butonul „Fișier” pentru a specifica numele și calea către fișierul container care urmează să fie creat pentru a stoca noul volum.

NOTĂ: Dacă selectați un fișier care există deja, VeraCrypt NU îl va cripta; acest fișier va fi șters și înlocuit cu containerul VeraCrypt nou creat. Puteți cripta fișierele existente (mai târziu) mutându-le în containerul VeraCrypt pe care îl creați acum.

Puteți alege orice extensie de fișier, aceasta nu afectează în niciun fel funcționarea volumului criptat. Dacă selectați extensia .hc, și, de asemenea, dacă ați asociat VeraCrypt cu această extensie în timpul instalării, atunci dublu clic pe acest fișier va lansa VeraCrypt.

Istoricul fișierelor deschise recent vă permite să accesați rapid aceste fișiere. Cu toate acestea, intrările din istoricul dvs. precum „H:\Conturile mele offshore de dolari furați în valoare de dolari.doc” pot ridica îndoieli în mintea străinilor cu privire la integritatea dumneavoastră. Pentru a împiedica fișierele deschise de pe un disc criptat să intre în istoric, bifați caseta de lângă „ Nu salvați istoricul».

Selectarea algoritmilor de criptare și hashing. Dacă nu sunteți sigur ce să alegeți, lăsați valorile implicite:

Introduceți dimensiunea volumului și selectați unitățile de măsură (kilobytes, megabytes, gigabytes, terabytes):

Un pas foarte important este setarea unei parole pentru discul dvs. criptat:

O parolă bună este foarte importantă. Evitați parolele cu unul sau mai multe cuvinte găsite în dicționar (sau combinații de 2, 3 sau 4 astfel de cuvinte). Parola nu trebuie să conțină nume sau date de naștere. Ar trebui să fie greu de ghicit. O parolă bună este o combinație aleatorie de litere mari și mici, numere și caractere speciale (@ ^ = $ * + etc.).

Acum puteți folosi din nou litere rusești ca parole.

Ajutăm programul să colecteze date aleatorii:

Rețineți că aici puteți bifa caseta pentru a crea un disc dinamic. Aceste. se va extinde pe măsură ce este plin de informații.

Ca rezultat, am creat un fișier test.hc pe desktop:

Dacă ați creat un fișier cu extensia .hc, atunci puteți face dublu clic pe el, se va deschide fereastra principală a programului și calea către container va fi deja inserată:

În orice caz, puteți deschide VeraCrypt și selectați calea către fișier manual (Pentru a face acest lucru, faceți clic pe butonul „Fișier”).

Dacă parola este introdusă corect, un disc nou va apărea în sistemul dvs.:

Puteți copia/muta orice fișier în el. De asemenea, puteți crea foldere acolo, puteți copia fișiere de acolo, le puteți șterge etc.

Pentru a închide recipientul de persoane din afară, apăsați butonul Demontați:

Pentru a recâștiga accesul la fișierele secrete, remontați unitatea criptată.

Configurarea VeraCrypt

VeraCrypt are destul de multe setări pe care le puteți modifica pentru confortul dvs. Recomand cu căldură să verificați „ Demontați automat volumele când sunt inactive pentru o perioadă»:

Și, de asemenea, setați o tastă rapidă pentru " Demontați imediat totul, goliți memoria cache și ieșiți»:

Acest lucru poate fi foarte... FOARTE util...

Versiunea portabilă a VeraCrypt pe Windows

Începând cu versiunea 1.22 (care este în versiune beta la momentul scrierii), a fost adăugată o opțiune portabilă pentru Windows. Dacă citiți secțiunea de instalare, ar trebui să vă amintiți că programul este deja portabil și vă permite pur și simplu să vă extrageți fișierele. Cu toate acestea, pachetul portabil independent are propriile sale particularități: aveți nevoie de drepturi de administrator pentru a rula programul de instalare (chiar dacă doriți doar să despachetați arhiva), iar versiunea portabilă poate fi dezambalată fără drepturi de administrator - aceasta este singura diferență.

Versiunile oficiale beta sunt disponibile doar. În folderul VeraCrypt Nightly Builds, fișierul versiunii portabile este VeraCrypt Portable 1.22-BETA4.exe.

Fișierul container poate fi plasat pe o unitate flash. Puteți copia o versiune portabilă a VeraCrypt pe aceeași unitate flash - acest lucru vă va permite să deschideți partiția criptată pe orice computer, inclusiv pe cele fără VeraCrypt instalat. Dar fiți conștienți de pericolele deturnării tastei - o tastatură pe ecran ar putea ajuta probabil în această situație.

Cum să utilizați corect software-ul de criptare

Câteva sfaturi pentru a vă ajuta să vă păstrați mai bine secretele:

- Încercați să împiedicați persoanele neautorizate să vă acceseze computerul, inclusiv să nu verificați laptopurile în bagajele din aeroporturi; dacă este posibil, trimiteți computerele pentru reparații fără un hard disk de sistem etc.

- Utilizați o parolă complexă. Nu utilizați aceeași parolă pe care o utilizați pentru e-mail etc.

- Nu uitați parola! În caz contrar, datele vor fi imposibil de recuperat.

- Descărcați toate programele numai de pe site-urile oficiale.

- Utilizați programe gratuite sau achiziționate (nu folosiți software piratat). Și, de asemenea, nu descărcați sau rulați fișiere dubioase, deoarece toate astfel de programe, printre alte elemente rău intenționate, pot avea kilogger (interceptoare de apăsare a tastei), care vor permite unui atacator să afle parola din containerul dvs. criptat.

- Uneori este recomandat să folosiți o tastatură pe ecran ca mijloc de a preveni interceptarea tastelor - cred că acest lucru are sens.

Acest articol va fi util oricărui proprietar de PC sau laptop. Te-ai întrebat vreodată cât de mari ar putea fi pierderile tale dacă informațiile tale vor cădea în mâini greșite? Unii dintre voi faceți copii de rezervă ale datelor importante pe unități amovibile sau în cloud, dar acest lucru nu vă protejează împotriva pierderii sau furtului echipamentelor. Am început să criptez datele imediat după ce laptopul prietenului meu a fost furat de două ori într-un an. În același timp, sunt un „vechi credincios” astăzi nu folosesc un laptop și lucrez exclusiv pe un computer și exclud pentru mine riscuri precum „mi-am uitat geanta cu laptopul într-o cafenea”.

Gândiți-vă la cel mai paranoic caz de utilizare pentru datele dvs. Va fi luată baza de clienți? Vor fi luați bani din portofelul dvs. WebMoney? Vor avea acces la zeci de proiecte clienți pentru care sunteți responsabil? Vei deveni o vedetă YouTube?

Începeți să vă criptați datele.

Punct important. Nu sunt un profesionist în securitatea informațiilor. Și articolul a fost scris pe baza experienței și preferințelor mele și descrie metode care sunt potrivite pentru uz personal sau afaceri mici, în formatul „Este mai bine să securizi informațiile în acest fel decât deloc”.

Dacă folosești în mod constant dispozitive mobile, poți găsi aplicații utile în articolul despre aplicații mobile gratuite pentru afaceri.

De ce să criptați datele și să fiți paranoici în privința parolelor?

Iată exemple din viața celor mai apropiați de noi în ultimii ani:

- Ei au cerut să împrumute peste 1.000 de dolari în total de la prieteni de pe rețelele de socializare și de la mesagerie instant de la un laptop furat;

- Am fuzionat baza de clienți, care a fost acumulată de-a lungul anilor, într-un forum de pasionați de corespondență;

- Costul unei mașini străine noi a fost dedus din banii web a deținătorului;

- Au fost luate domenii cu istoric și trafic bun.

Sunt posibile și opțiuni mai neplăcute - dacă echipamentul a fost „luat” intenționat. Elementele de bază ale securității atunci când lucrați cu date sunt neglijate peste tot. Acestea sunt parolele salvate în servicii și pe site-uri web și parolele de pe desktop în fișierul „passwords.txt”.

Majoritatea serviciilor sunt legate de e-mail, multe primesc e-mail fie prin intermediul clienților de e-mail (Outlook, Thunderbird și altele asemenea), fie îl citesc într-un browser, desigur, salvând parola. Adesea, corespondența principală a fost înființată și în urmă cu 15 ani, fără a conecta un telefon mobil. În acest caz, puteți pierde tot accesul la serviciile care nu au un număr de telefon atașat.

Dacă în grabă ați început să copiați parolele pe o bucată de hârtie și să căutați pe google „cum să eliminați pentru totdeauna o parolă din browser” – opriți-vă. Mai târziu în articol vor exista câteva opțiuni simple de criptare pentru uz casnic și comercial pentru întreprinderile mici.

Opțiuni de criptare a datelor, în ce cazuri este mai bine să le folosiți pentru viață și pentru afaceri?

Iată cele trei opțiuni cele mai simple, cele mai rentabile și relativ fiabile pentru siguranța datelor. Chiar dacă echipamentul tău cade pe mâini greșite, nu vei putea obține acces la informații.

Prima opțiune este criptarea pe medii amovibile

Când este conectat, un hard disk amovibil sau o unitate flash necesită să introduceți o parolă digitală pe suportul de stocare în sine, în plus, datele de pe cipul de memorie în sine sunt criptate. Cam așa arată:

Văd doar 2 avantaje ale acestei opțiuni:

- Compatibil cu diferite sisteme de operare (este doar o unitate flash).

- Posibilitatea de a introduce o parolă super secretă pentru a șterge toate datele, în locul unei parole de decriptare.

Ei bine, un alt plus dubios este că de fiecare dată când conectați dispozitivul, veți arăta ca o parodie proastă a lui Tom Cruise din seria de filme Mission Impossible.

- Preţ.

- Viteza de lucru. Unitățile externe (și în special unitățile flash) sunt mai lente.

- Șansa de a avea o durere de cap suplimentară atunci când unul dintre numere se blochează sau se rupe.

Părerea mea este că aceasta este pentru cei cărora le place să joace spioni. Poate fi folosit ca depozit de informatii importante (notati toate parolele si ascundeti-l intr-o cutie de cereale sau un sertar cu sosete), dar nimic mai mult.

Suntem împotriva linkurilor achiziționate, a trimiterilor de spam și a înșelăciunii. Numai promovarea cuprinzătoare „albă” oferă rezultate pe termen lung.

A doua opțiune este să folosiți programe pentru a cripta datele de pe disc.

Deoarece în munca mea folosesc multe programe Windows pentru a colecta și procesa date, sunt limitat în alegerea sistemului de operare și lucrez în sistemul de operare Windows. La fel ca peste 80% dintre utilizatorii de computere și laptopuri:

Am optat pentru două implementări de criptare a datelor pentru Windows (BitLocker și VeraCrypt) datorită avantajelor semnificative:

- În cazul sistemelor de operare Windows de la Vista și mai mari, există un instrument standard pentru criptarea unui disc sau a unei părți a acestuia - Bitlocker;

- Puteți cripta o întreagă partiție de disc, indiferent de dimensiunea acesteia;

- Puteți crea un container criptat separat de câțiva gigaocteți, care va arăta ca un fișier obișnuit și puteți obține datele doar știind ce program au fost criptate datele și primind parola. De exemplu, o secțiune criptată în format .mp4 se poate afla în folderul „Filme” și este puțin probabil ca cineva să încerce să deschidă un film „spărțit” cu VeraCrypt;

- Dacă utilizați VeraCrypt, dacă instalați software-ul corespunzător, discul criptat poate fi citit atât sub MacOS, cât și în cele mai comune distribuții Linux.

- VeraCrypt vă permite să creați o partiție criptată suplimentară într-o partiție criptată, scuze pentru tautologie. Acest lucru vă permite să creați un cache într-un cache, în termeni simpli. Nu am folosit această funcție, dar vă poate fi util să știți.

Printre deficiențele descoperite de-a lungul mai multor ani de utilizare:

- Bitlocker nu este o opțiune multiplatformă. Nici sub Mac OS, nici sub distribuțiile populare Linux nu poate fi deschisă o partiție sau un disc criptat cu Bitlocker. Am aflat din greșeală despre asta când am avut nevoie să transfer date de pe o unitate amovibilă criptată pe un laptop cu Ubuntu. Ceea ce este interesant este că sub Windows XP există programul oficial Bitlocker To Go de la Microsoft, care vă permite să citiți partițiile criptate.

- O partiție criptată cu VeraCrypt poate fi deschisă numai folosind un computer cu programul instalat. Adevărat, există o opțiune de a crea o versiune portabilă a programului de decriptare împreună cu partiția criptată. Dar acest lucru vă atrage imediat atenția și puteți vedea că există date criptate pe disc, partiție sau unitate flash.

A treia opțiune este de a stoca parolele în siguranță

Uneori, protecția informațiilor este limitată de necesitatea de a stoca în siguranță parolele, de exemplu, de la:

- Stocarea datelor în cloud.

- Un server la distanță pe care se efectuează toate lucrările.

- Poștă, conturi de rețele sociale etc.

În acest caz, nu are niciun rost să folosiți software specializat pentru stocarea parolelor. La finalul acestui articol, vă voi spune cum puteți stoca parolele chiar dacă sunt scrise pe monitor și, în același timp, le puteți securiza.

Experiență personală. Cum să criptați o unitate cu Bitlocker

Folosesc Bitlocker pe computerul meu de acasă din trei motive:

- Sunt realist și înțeleg că nu am date super-secrete care ar face să merite utilizarea oricăror scheme complexe de stocare și criptare a datelor.

- Bitlocker vă permite să criptați o partiție de disc care este deja în uz. Adică, este suficient să salvați datele critice separat pentru orice eventualitate și puteți începe să criptați discul.

- Aceste date nu necesită acces regulat de la computere cu alt sistem de operare, așa că în loc să aglomerați programe terțe, a fost mai ușor și mai logic să folosiți caracteristica standard a sistemului de operare.

Cum se activează BitLocker pe Windows?

BitLocker poate fi rulat pe următoarele versiuni de sistem de operare:

- Microsoft Windows Vista Ultimate/Enterprise;

- Windows 7 Ultimate sau Enterprise;

- Windows Server 2008 R2;

- Windows 8 Professional sau Enterprise;

- Windows 8.1 Professional sau Enterprise;

- Windows 10 Professional, Education sau Enterprise.

Dacă aveți o altă versiune de sistem de operare, cea mai ușoară opțiune este să conectați discul la un computer cu versiunea dorită de Windows. Pentru a lucra cu un disc criptat, nu este necesară una dintre versiunile de mai sus. De exemplu, puteți cripta o partiție de disc conectându-l la un computer care rulează Windows 7 Ultimate și să o utilizați pe un computer care rulează Windows 7 Home Basic.

BitLocker pe Windows 7, Windows 8 și Windows 10 - Compatibilitate

Există o problemă de compatibilitate cu discurile criptate în versiunile 7 și 8 și în versiunea 10. Windows 7 și Windows 8 folosesc algoritmi AES pentru criptare, iar „zece” utilizează algoritmi XTS-AES. Dezvoltatorii spun că acesta nu este un bug, ci o caracteristică. Deși, după părerea mea, incompatibilitatea sistemelor de criptare pentru sistemele de operare lansate la 5 ani distanță (2009 și 2014) nu este o idee foarte bună. Pe forumul oficial Microsoft, într-o astfel de situație, ei recomandă utilizarea unui alt computer. Ceea ce este cel puțin ciudat, pentru că și pentru vechiul Windows XP (lansat în 2001), au lansat programul BitLocker To Go, care vă permite să conectați o unitate criptată în Windows 7 și 8.

Cum se configurează BitLocker?

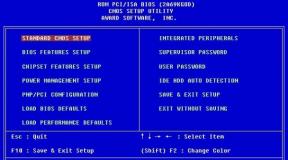

Tot ceea ce are legătură cu setările de criptare este stocat în Editorul de politici de grup local. Pentru a intra în el, faceți clic pe „Start” și introduceți în bara de căutare:

În fereastra care se deschide, accesați secțiunile „Configurație computer” – „Șabloane administrative” – „Componente Windows” – „Criptare datelor BitLocker”:

Dintre cele utile pentru utilizatorul obișnuit, pot evidenția 2 setări în editorul de politici de grup local.

Prima este alegerea metodei de criptare și puterea cifrului.

Cea mai fiabilă opțiune din care puteți alege este AES cu o cheie pe 256 de biți cu difuzor. Dar pentru a îndeplini sarcina „o persoană neautorizată nu va avea acces la datele tale dacă îți găsește geanta cu un laptop”, oricare dintre setări este suficientă. Nu am observat o diferență semnificativă în viteza de lucru „prin ochi”, așa că puteți utiliza cea mai avansată opțiune.

A doua setare care poate fi utilă este capacitatea de a cripta unitatea de sistem (de obicei unitatea C) fără prezența unui modul TPM. TPM - Trusted Platform Module - un criptoprocesor care vă permite să criptați datele de pe discul de sistem. Acest modul nu este instalat pe majoritatea PC-urilor și laptopurilor, așa că nu veți putea cripta unitatea de sistem fără setări suplimentare BitLocker.

Puteți verifica dacă TPM-ul este instalat pe computer sau laptop în setările de securitate BIOS.

Dacă nu este instalat și doriți totuși să criptați unitatea de sistem, va trebui să mergeți la secțiunea „Configurație computer” – „Șabloane administrative” – „Componente Windows” – „Criptare datelor BitLocker” – „Unități ale sistemului de operare” :

În fereastra care se deschide, puteți permite utilizarea BitLocker fără TPM:

Înainte de a cripta unitatea de sistem, răspundeți la 3 întrebări:

- Laptopul sau computerul dvs. acceptă pornirea de pe o unitate flash? Dacă nu, discul de sistem nu poate fi criptat.

- Chiar aveți date importante stocate pe unitatea de sistem? De obicei, este o practică bună să aveți mai multe partiții (C, D) și să stocați informații importante pe unitatea D.

- Care este șansa ca unitatea flash să se spargă sau să se piardă?

În opinia mea personală, este mult mai ușor să împărțiți discul în mai multe partiții (sau în cazul unui computer, să folosiți mai multe discuri) și să criptați discul de date. Există un singur dezavantaj - puteți porni computerul și încărcați sistemul de operare.

Sunt multe avantaje:

- Chiar dacă computerul se blochează, puteți pur și simplu să eliminați discul și să-l decriptați pe alt computer.

- Mi-am exprimat deja părerea despre conectarea și deconectarea zilnică a unui dongle USB la începutul articolului - după 3 zile te vei sătura să-l tragi înainte și înapoi și va fi mereu conectat.

- Chiar și unitățile flash scumpe se sparg. Conform legii ticăloșiei, acest lucru se va întâmpla în cel mai inoportun moment.

Pentru mine, cel mai bun răspuns la întrebarea „De ce nu ar trebui să criptați unitatea de sistem doar pentru că puteți” a fost o săptămână de observare a încercărilor nereușite de a decripta unitatea atunci când cheia USB a fost pierdută.

Prin urmare, cea mai bună opțiune pentru uz personal este să vă criptați datele pe o unitate separată, să nu vă mai faceți griji și să începeți să trăiți.

Pentru a fi corect, nu mai este o problemă să cumpărați un laptop sau o placă de bază cu un modul TPM:

Care este captura? Dacă computerul sau laptopul dvs. acceptă TPM, dar se întâmplă ceva cu placa de bază, vă puteți lua la revedere de la datele de pe unitatea de sistem. Singura modalitate de a evita acest lucru este să faci mai multe chei USB și să speri că unitatea flash cu cheie și placa de bază a laptopului să nu se defecteze în același timp.

Și o nuanță suplimentară - Windows este un sistem destul de capricios. Dacă laptopul tău din 2017 se arde în 2020 și există 3 ani de contabilitate pe discul de sistem, cel mai probabil va trebui să cauți un laptop cu o configurație similară. Pentru că, chiar dacă aveți un dongle USB, este posibil ca sistemul de operare să nu pornească pe alt hardware.

Repet - pentru uz casnic este suficient să stocați pur și simplu datele importante pe un disc sau o partiție separată criptată de BitLocker. Apoi, în cazul unei defecțiuni a computerului, acestea pot fi decriptate pe orice alt computer cu o versiune adecvată a sistemului de operare.

Să trecem la partea practică.

Criptarea unui disc sau o unitate flash folosind BitLocker

Practica este mai ușoară decât teoria. În meniul derulant al discului sau al unității flash, selectați „Activați Bitlocker”:

Punct important. Faceți o copie de rezervă a datelor importante înainte de a le cripta. În cazul în care ceva nu merge bine (lumina „clipește” în mijlocul procesului, de exemplu), aceasta este cea mai bună opțiune. Un disc amovibil de 2 TB costă 5.000 de ruble, ceea ce este de câteva ori mai ieftin decât recuperarea datelor dacă criptarea este întreruptă la mijlocul procesului.

După criptare, pe lângă parolă, veți primi o cheie, cu care puteți și decripta discul dacă uitați parola.

După selectarea uneia dintre opțiuni, va începe criptarea.

O unitate flash de 16 GB a fost criptată timp de aproximativ 1,5 ore. Am lăsat discul de doi terabyte peste noapte, așa că nu am urmărit ora exactă, dar 6 ore au fost suficiente.

Tocmai pentru că procesul în sine poate dura 3-6 ore, am recomandat să faceți o copie de rezervă pe un disc separat. Dacă luminile dumneavoastră se sting în timpul criptării discului, nici UPS-ul, nici bateria laptopului nu vor fi, cel mai probabil, suficiente pentru întregul proces.

Când deschideți un disc criptat, trebuie doar să introduceți parola:

După deblocare, discul funcționează ca de obicei. Odată deblocat, în meniul drop-down din Manage BitLocker, puteți:

- schimba parola pentru a debloca discul;

- eliminați parola de disc;

- adăugați necesitatea de a conecta un smart card pentru a debloca;

- salvați sau imprimați cheia de recuperare BitLocker;

- debloca automat computerul curent (nu utilizați niciodată această opțiune).

Cum se utilizează VeraCrypt? Instrucțiuni de instalare și configurare

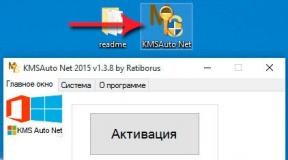

Versiunea portabilă (nu necesită instalare) este disponibilă numai pentru Windows. Utilizarea acestuia este recomandabilă în cazul în care datele cu adevărat secrete sunt criptate și chiar și prezența unui program instalat poate face să creadă că există o partiție criptată pe computer sau laptop. Folosesc versiunea normală.

Voi omite procesul de instalare, nu este remarcabil (de acord cu acordul de licență, adăugați o comandă rapidă pe desktop și în meniul de pornire, instalare pentru toți utilizatorii). În timpul instalării, puteți selecta limba rusă pentru interfața programului.

Cum să criptați un disc sau o unitate flash cu VeraCrypt

De fapt, procesul de criptare în sine. Hai să rulăm programul:

Faceți clic pe „Creați volum”:

- Crearea unui fișier criptat. Cea mai „spion” opțiune. Dacă creați un fișier „Zvezdnle.W0yny.Khan.s0l0-fullHD.mp4” cu o greutate de 9–12 GB și îl puneți în folderul „filme” printre alte 15 filme, atunci nu va fi ușor să ghiciți că acest fișier particular este un container criptat.

- Criptați complet un disc, o unitate flash sau o partiție. Dezavantajul este că puteți vedea imediat că discul este criptat. Deși încă nu va fi posibil să-l descifrem folosind mijloace improvizate.

- Criptarea partiției discului de sistem.

Folosim prima opțiune, celelalte nu sunt fundamental diferite, cu excepția timpului necesar criptării întregului disc.

Înainte de a cripta orice informație importantă, faceți o copie a acesteia. În orice caz, acest lucru va fi mai ieftin decât restaurarea datelor de pe un disc semi-criptat.

Următoarea opțiune:

A doua opțiune vă permite să creați o altă partiție criptată în interiorul primei partiții criptate. O opțiune relevantă dacă acceptați posibilitatea ca prima parolă să fie decriptată folosind dvs. și un fier de lipit. Voi alege prima varianta:

Vă rugăm să rețineți că trebuie să specificați numele fișierului, și nu fișierul existent, deoarece dacă fișierul există, acesta va fi șters și o partiție criptată va fi creată în locul său.

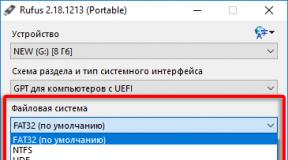

Alegem criptarea AES cu hashing SHA-512 - acest lucru este suficient pentru a face imposibilă decriptarea parolei pe un computer obișnuit prin forță brută. Următorul pas este să setați dimensiunea partiției criptate:

Și setați parola pentru secțiune:

În etapa următoare, vi se va cere să selectați sistemul de fișiere al partiției criptate. Pentru a face acest lucru, trebuie să răspundeți la întrebarea - veți stoca fișiere mai mari de 4 GB în el. Și să trecem la criptare:

Acum mutam cursorul în interiorul ferestrei până când bara de progres este umplută, apoi facem clic pe „Marcați”.

Acest lucru finalizează procesul de criptare. Pentru cei neinițiați, există un film pe unitatea flash:

Pentru a utiliza o partiție criptată, trebuie să:

- Lansați programul VeraCrypt;

- Selectați litera unității pe care va fi montat volumul criptat;

- Selectați fișierul de partiție criptat;

- Faceți clic pe „Montare”;

- Introduceți parola, așteptați 3-10 secunde.

- Un disc nou va apărea în Explorer, care este o partiție criptată.

Asta este, poți lucra cu partiția criptată ca și cu un disc obișnuit. Înainte de a termina lucrul cu o partiție criptată, trebuie să închideți toate aplicațiile care au folosit fișiere din această partiție. După aceea, faceți clic pe „Unmount all” și partiția criptată se transformă înapoi într-un fișier obișnuit.

După cum puteți vedea, nu este nimic complicat cu criptarea datelor la nivel de gospodărie. Dar probabilitatea pierderii celulelor nervoase împreună cu pierderea unui laptop cu date confidențiale este redusă drastic.

Alte programe de criptare a discului pentru Windows și Mac OS

Pe lângă opțiunile descrise mai sus, puteți utiliza și alte soluții:

TrueCrypt

La început am vrut să folosesc acest program în loc de VeraCrypt. Capacitățile sale sunt mai mult decât suficiente pentru uz casnic și profesional. TrueCrypt poate:

- Criptați containerele. Puteți cripta doar informațiile necesare pentru a utiliza un mediu de stocare mic.

- Criptați partițiile de disc.

- Criptați întregul disc sau unitatea flash.

În 2014, suportul și dezvoltarea TrueCrypt a fost întreruptă, cea mai recentă versiune a programului vă permite doar să decriptați datele, fără posibilitatea de a cripta. Pe site-ul oficial a apărut o recomandare de a trece la BitLocker. Întrucât TrueCrypt a fost unul dintre cele mai populare programe gratuite de criptare a datelor, acest lucru a dat naștere la multe zvonuri despre presiunea asupra dezvoltatorilor de software. Acest lucru este confirmat indirect de faptul că un audit de securitate independent, pentru care s-au strâns peste 60.000 USD, nu a găsit vulnerabilități critice în cele mai recente versiuni ale programului.

Astăzi, site-ul neoficial este proiectul https://truecrypt.ch.

Fanii teoriilor conspirației sunt în dubiu - care este mai bine? Nu utilizați BitLocker pentru că este foarte suspect că fostul site oficial are link-uri către acesta? Sau pentru a nu folosi TrueCrypt, ce se întâmplă dacă serviciile de informații au creat special un nou site web „rebel” și au introdus „marcaje” în codul sursă care vă permit să decriptați datele criptate?

Cu toate acestea, puteți descărca TrueCrypt pentru Windows, MacOS, Linux de pe site-ul web:

Site-ul are un forum de asistență în limba engleză, unde se răspunde în mod regulat la întrebările începătorilor.

Recunosc, alegerea mea a fost influențată de un factor comun de zi cu zi - nu vreau să re-criptez mai multe discuri în cazul în care TrueCrypt încetează brusc să fie actualizat sau este incompatibil cu cele mai recente versiuni ale sistemului de operare Windows (în captura de ecran de mai sus puteți vedea că Windows 10 nu mai este listat în lista de descărcare).

Prin urmare, am ales VeraCrypt, ca, după părerea mea, cea mai promițătoare ramură a TrueCrypt. Proiectul este în continuă evoluție:

Dar cred că vei fi de acord cu mine – totul pare încă suspect, nu? Cine ar putea scrie pe Wikipedia că VeraCrypt este mai rezistent la posibile atacuri NSA, dacă nu un ofițer NSA de serviciu?

FireVault și FireVault 2 pentru MacOS

Proprietarii de laptopuri și computere Apple pot folosi programul oficial FireVault pentru criptare. În esență, acesta este un analog al BitLocker, numai pentru MacOS. Dezavantajul primei versiuni, folosită în versiunile de sistem de operare până la și inclusiv Mac OS X Snow Leopard, este capacitatea de a cripta doar folderul de acasă al utilizatorului. A doua versiune a programului a fost folosită de la OS X Lion și vă permite să criptați întregul disc.

Instrucțiuni detaliate în limba rusă pentru criptarea partiției de boot sunt furnizate pe site-ul oficial.

Dacă versiunea dvs. de Mac OS vă permite să criptați doar folderul de acasă, puteți utiliza TrueCrypt sau VeraCrypt și puteți crea o partiție criptată.

CipherShed

Cu toate acestea, este posibil să aveți o altă părere. Scrieți în comentarii dacă articolul v-a fost util? Folosești criptare? Poate aveți o modalitate simplă și dovedită de a proteja datele pe care nu le-am menționat?

Când ți se fură telefonul sau laptopul, realizezi că cel mai rău lucru nu este privarea obiectului fizic ca atare, deși acest lucru este și deprimant. Cel mai rău lucru începe mai târziu, când iei un număr imens de măsuri pentru a elimina consecințele. Sunați la compania de telefonie pentru a vă bloca cartela SIM, a schimba parolele pentru toate conturile, uneori chiar și a vă bloca cardurile de credit. Dar toate acestea sunt doar vârful aisbergului. Rusbase prezintă instrucțiuni pas cu pas pentru cei care încă nu și-au criptat dispozitivele.

Apariția unor coduri PIN și parole complexe, utilizarea oricăror funcții posibile pentru a vă găsi telefonul este un pas foarte bun pentru a începe dacă doriți să reduceți la minimum numărul de consecințe forțate. Astăzi este mai bine, dacă este posibil, să criptați complet unitatea locală în care vă stocați toate datele. Criptarea completă a unui disc sau dispozitiv (adică criptarea întregului dispozitiv și nu a folderelor individuale sau a unui profil de utilizator) nu a devenit încă o caracteristică implicită universală, dar majoritatea sistemelor de operare o acceptă într-o oarecare măsură.

De ce criptați?

Chiar dacă veniți cu o parolă normală pentru a vă proteja contul de utilizator, securitatea datelor dvs. va fi pusă sub semnul întrebării atunci când cineva va decide să vă fure dispozitivul. Pe majoritatea computerelor, este foarte ușor să scoateți unitatea locală și să o introduceți într-un alt sistem sau să porniți computerul cu o unitate externă și să copiați informațiile de pe unitatea furată pe acesta. Aproape toate telefoanele și dispozitivele Android pot rula modul de recuperare a datelor și puteți accesa cu ușurință fișierele din partițiile utilizatorului rulând instrumentele de depanare a procesului. Și chiar dacă ați șters complet informațiile de pe discul local, programul de recuperare va putea în continuare să citească fișierele vechi.

Criptarea stocării locale de date face ca toate cele de mai sus să fie dificile, dacă nu imposibile. Cei care încearcă să obțină acces la informațiile dvs. vor avea nevoie de o cheie pentru a atașa unitatea sau cel puțin pentru a citi informațiile din aceasta. Și dacă ștergeți totul de pe unitatea locală, informațiile rămase care sunt citite de programul de recuperare vor fi în continuare criptate, chiar dacă nu ați criptat informații noi de pe unitate.

Există mai multe dezavantaje în acest sens. Dacă pierdeți singur cheia sau dacă unitatea dvs. se rupe, de exemplu, va fi mai dificil să recuperați datele, dacă este deloc. Criptarea încetinește funcționarea dispozitivelor fără procesoare încorporate, al căror hardware accelerează activitatea la criptarea și decriptarea datelor. În general, avantajele depășesc dezavantajele, iar performanța pe dispozitivele moderne încetinește la un nivel acceptabil.

iOS: Nimic de care să vă faceți griji

În ceea ce privește dispozitivele cu iOS 8, de îndată ce setați o parolă, datele dvs. personale sunt criptate. Cartea albă de securitate (PDF) pentru iOS 8.3 și versiunile ulterioare afirmă că „informațiile din aplicațiile de bază precum Mesaje, Mail, Calendar, Contacte, Fotografii și Sănătate sunt protejate în mod implicit. Alte aplicații instalate pe iOS 7 sau ulterior primesc această protecție automat.”

De asemenea, compania susține că orice dispozitiv Apple modern include „un algoritm robust AES 256 încorporat în DMA, un dispozitiv de acces pentru memoria de sistem partajată și memoria flash drive”. Datorită acesteia, criptarea nu are practic niciun efect asupra vitezei sistemului.

Sursa: gifbase.com

OSX: Stocare de fișiereFocSeif

Începând cu OS X 10.7 (Lion) în 2011, Apple a început să accepte criptarea întregului disc folosind FireVault 2. În versiunile ulterioare de OS X, unele MacBook-uri ofereau criptarea datelor la prima instalare a programului, dar criptarea nu a devenit o caracteristică implicită, deoarece în iOS.

Pentru a cripta unitatea după fapt, accesați panoul Securitate și confidențialitate din secțiunea Preferințe sistem și deschide fila FileVault. Faceți clic pe butonul Porniți lansarea FileVault. Vi se vor oferi două opțiuni din care să alegeți: amintiți-vă sau salvați parola pentru a debloca unitatea undeva sau salvați-o în contul iCloud. La restaurarea datelor locale, parola dvs. nu va fi văzută de alte companii, totuși, dacă o pierdeți sau uitați singur, sistemul vă va bloca și pe dvs. Dacă salvați parola pe iCloud (sau chiar dacă nu o faceți, fiți conștient), vă recomandăm să configurați autentificarea cu doi factori pentru ID-ul dvs. Apple.

Criptarea discului nu face o mare diferență în modul în care funcționează OS X. Este doar o idee bună să setați o parolă pentru a debloca unitatea înainte de pornirea sistemului de operare, mai degrabă decât după. În plus, este necesar să se clarifice sub ce conectări utilizatorii locali pot debloca unitatea. În caz contrar, puteți porni mașina numai din contul care a lansat FireVault. Dacă aveți vreodată nevoie să decriptați un Mac, sarcina va fi mai ușoară când vă introduceți datele de conectare în computer sau utilizați cheia disponibilă.

Android

În ciuda promisiunilor anterioare ale companiei, dispozitivele noi încă nu au criptare în mod implicit. Pe lângă dispozitivele Google Nexus, doar companiile rare, și de cele mai multe ori, decid să echipeze smartphone-urile cu o astfel de funcție.

Pe versiunile relativ recente de Android, este destul de ușor să criptezi datele. Acești pași pot fi efectuati pe dispozitive Nexus sau pe dispozitive Android similare.

Deschideți secțiunea aplicație Setare, accesați Securitate, introduceți „criptare telefon” pentru a începe procesul. Telefonul vă poate cere să vă conectați sau să încărcați bateria înainte de a începe criptarea, deoarece întreruperea unui astfel de proces ar putea deteriora sau șterge partiția de stocare a datelor. Apoi, va trebui să vă protejați telefonul cu un cod PIN, un model sau o parolă, dacă nu ați făcut-o deja. Ca și în cazul OS X, acești pași trebuie finalizați înainte de a porni sistemul de operare.

Pentru a confirma că telefonul este criptat, accesați secțiunea Setări, apoi fila Securitate. Acolo, căutați pictograma mică Criptată în meniul Criptare telefon. Dacă telefonul spune că este deja criptat, atunci cel mai probabil aveți în mâini cea mai recentă versiune a dispozitivului cu criptare încorporată.

Dacă trebuie să decriptați dispozitivul, nu veți putea face acest lucru fără să ștergeți complet datele și să reporniți telefonul. Dacă telefonul dvs. a fost deja criptat inițial, atunci nu va fi posibil să îl decriptați fără modificări suplimentare și extensii software.

În noua linie Android Marshmallow, telefoanele au stocare externă de date, ceea ce vă permite să criptați și să protejați informațiile atât pe mediile de stocare externe, cât și pe cele interne.

Sursa: campuswhizzin.com

Sistemul de operare Chrome: nimic de care să vă faceți griji

Chromebookurile și nettops Chrome sunt criptate implicit de la început. După cum se precizează în documentația de proiectare Chromium, sistemul de operare Chrome utilizează sistemul de fișiere eCrypts, în care directorul fiecărui utilizator este protejat cu o cheie criptată separată. Până nu treceți la Modul Dezvoltator, nu trebuie să vă faceți griji pentru nimic.

Linux

Datorită varietății mari de produse Linux, devine dificil să recomandați un singur instrument, script sau algoritm pentru criptarea dispozitivului dvs.

Dacă rulați cea mai recentă versiune a programelor Ubuntu sau Ubuntu, sistemul de operare vă va solicita să vă criptați datele în timpul instalării. Tot ce trebuie să faceți este să descărcați actualizările. Și puteți vedea totul în această listă de software de criptare.

Windows Phone 8.1

Telefonul 8.1 este ciudat; acceptă criptarea datelor numai dacă un server de management al dispozitivului a ordonat ca acestea să fie criptate automat. Pentru utilizatorii obișnuiți, nu există nicio opțiune de a-și cripta dispozitivele la cerere.

Software-ul de criptare BitLocker pentru utilizator ar trebui să fie disponibil pe Windows Phone 10, o actualizare care ar beneficia de rularea pe cele mai recente smartphone-uri cu Windows 8.1.

Windows

Un sistem de operare foarte complex care funcționează folosind o cantitate imensă de hardware, ca niciunul dintre celelalte sisteme de operare menționate aici, așa că criptarea datelor sale devine mai complicată. Ne vom concentra pe instrumentele încorporate care vin cu cele mai recente versiuni de Windows, dar dacă acestea nu funcționează, iată o listă de software de criptare suplimentar pentru utilizarea dvs.

Șansa de a utiliza Windows care este criptat implicit este foarte mică. Cel puțin dacă software-ul și hardware-ul dvs. funcționează bine împreună. Acest lucru se aplică utilizatorilor de computere care rulează Windows 8.1 sau Windows 10 care sunt înregistrați în sistemul Microsoft sau în Active Account Directory, al căror hardware îndeplinește următoarele cerințe:

- - Suport Secure Boot

- - Modul TPM (Modul Platformă de încredere). Criptarea necesită TPM 2.0, iar pe cele mai recente dispozitive - TPM 1.2.

- - Suport firmware sau hardware cu funcția Windows InstantGo (modul de așteptare conectat). Acesta permite sistemului să se trezească periodic din modul de repaus și să actualizeze anumite informații, cum ar fi mesajele de e-mail și evenimentele din calendar. Orice smartphone are o funcție similară.

- - InstantGo vine cu propriul set de cerințe hardware, inclusiv un volum hard boot, suport NDIS 6.30 pentru orice interfață de rețea, lipit pe placa principală.

Această metodă de criptare a devenit faimoasă datorită utilizării sale în unele sisteme Windows RT. Avantajele sale sunt că este automatizat și disponibil pentru orice versiune de Windows, inclusiv versiunile home. Vestea proastă este că cerințele hardware pentru criptare sunt destul de stricte și nu îl puteți adăuga pur și simplu la computerul pe care îl cumpărați. Iar cerințele contului te pot înnebuni complet dacă nu mai vrei să-l folosești.

Dacă doriți să vă criptați datele, dar cerințele nu vă permit, atunci BitLocker este cea mai bună soluție. Are cerințe mai puțin stricte și funcționează mai bine dacă computerul are un TPM. Va necesita una dintre cele mai recente versiuni de Windows. Acest program este disponibil pentru utilizatorii Windows 10 din versiunile Pro, Enterprise, Education. Windows 8.x are și versiuni Pro și Enterprise, dar Windows 7 și Windows Vista vor necesita versiuni Ultimate și Enterprise. Programul este complet incompatibil cu versiunile Home și Bing, deoarece sunt depășite și au apărut înainte de versiunile Windows Vista.

Pentru a rula BitLocker pe orice versiune compatibilă de Windows, accesați Panoul de control, faceți clic pe BitBlocker Drive Encryption. Dacă aveți un TPM, atunci puteți salva cheia de recuperare a datelor pe o unitate externă sau în contul dvs. Microsoft, faceți clic pe ferestrele necesare și criptați laptopul. Puteți alege să criptați datele de pe spațiul de disc deja utilizat (lăsând spațiul liber necriptat) sau să criptați întregul disc.

Majoritatea laptopurilor de afaceri din anii 2000 și cele mai recente ultrabook-uri tind să aibă un TPM, deși nu a fost niciodată o cerință cheie pentru Windows. De obicei, în secțiunea Manager dispozitive au puncte de intrare în modul dacă doriți să verificați dacă computerul dvs. îl are sau nu.

Omenirea a inventat multe moduri de a păstra lucrurile secrete. Pentru a trimite o scrisoare privată în Roma antică, un aristocrat putea să-și radă capul sclavului, să scrie conținutul pe piele și să aștepte ca părul să crească din nou înainte de a-l trimite destinatarului.

Stilul de viață rapid al secolului 21 face dificil să aloci la fel de mult timp și efort pentru a vă proteja conținutul. Din fericire, computerele, care au fost concepute inițial pentru a sparge codurile militare, fac acum posibil să vă păstrați secretele doar pentru dvs. - printr-o criptare adecvată.

Ce să ascundă pentru utilizatorul obișnuit

În timpul negocierilor privind criptarea și securitatea, reacția inițială a oamenilor este adesea ceva de genul „Nu am secrete, nimic de ascuns”. Ceea ce înseamnă de obicei este: „Nu cred că cineva ar fi interesat să caute prin computerul sau smartphone-ul meu ceva de valoare”.

Se dovedește, însă, că acestea sunt doar speranțe nerealiste. Un document lăsat pe desktopul unui computer personal partajat de întreaga familie sau telefonul personal lăsat în sufragerie pot deveni rapid obiecte de interes pentru cei din jur.

Ești suficient de curajos pentru a împărtăși copilului tău numărul cardului de credit și codul PIN? Ce ai spune despre oferirea parolei tale Gmail sau Facebook surorii/fratelui tău? Sau ce gând îți trezește o situație ipotetică în care fotografiile familiei tale sunt văzute de oaspeții la tine acasă?

Sigur vrei să-i spui soției tale că Catherine este o prietenă de la un alt departament la serviciu, iar „întâlnirea de mâine” despre care ai primit un memento este de fapt o întâlnire de afaceri cu alte duzini de oameni?

Desigur, această poveste poate deveni și mai ciudată atunci când o aplicație rău intenționată îți infectează computerul. În lumea criminalilor cibernetici, cea mai recentă tendință este răspândirea malware-ului care fură toate datele potențial valoroase de pe computer: documente, fotografii, parole stocate în browserele web - nimic.

Imaginile furate conțin adesea documente scanate (cum ar fi o fotografie a permisului de conducere, a pașaportului etc.), care ar putea servi drept țintă pentru hoți în cazuri de fraudă și furt de identitate. Au existat numeroase cazuri în care fotografii furate care nu ar fi trebuit să vadă lumina zilei au fost folosite pentru șantaj.

Pierderea unui telefon este un alt moment catastrofal pentru utilizatorul său. Având în vedere că smartphone-urile moderne sunt de obicei pline cu date personale, unii hoți „mai experimentați” pot nu numai să vândă dispozitive furate, ci și să scaneze conținutul pentru parole și coduri mobile banking/aplicații.

Criptare – un răspuns la multe întrebări

Există multe pericole pentru datele dvs. personale, cu toate acestea, există și metode universale de protecție, de exemplu, separarea computerului personal de acasă de curiozitatea străinilor și a minorilor sau utilizarea unui cod PIN pentru a debloca ecranul telefonului.

Există o altă metodă eficientă - crearea unui mesaj în așa fel încât să poată fi citit doar de persoana căreia i se adresează. Vă puteți proteja în avans de situații incomode și greșeli prin stocarea informațiilor în formă criptată.

Este posibil să aveți de-a face cu criptarea fără să vă gândiți la asta - de exemplu, când vizualizați e-mailuri în Gmail sau site-uri bancare folosind HTTPS sau când comunicați cu prietenii prin rețelele celulare GSM populare.

Însă, am dori să ne concentrăm asupra unui alt aspect important - criptarea datelor dvs, pe care îl stocați pe computer și pe telefon.

Ce este criptarea datelor

Criptare- acesta este procesul de transformare a informațiilor în așa fel încât un atacator să nu le poată citi - o persoană de încredere poate decripta acest mesaj și îl poate citi în forma sa originală. Există multe metode populare criptare/decriptare, dar cheia de securitate este un algoritm proprietar. Cel mai important lucru este să păstrați secretă cheia (parola) secretă.

Este important să facem distincția între două concepte - codificare și criptare. Codificarea transformă, de asemenea, informațiile, dar se face de obicei pentru a ușura stocarea sau transmiterea - nu neapărat pentru a stoca secrete. O metodă de codare larg cunoscută este codul Morse și codarea binară în memoria computerului.

Seiful tău digital

Cea mai convenabilă soluție pentru stocarea fișierelor criptate este crearea stocare criptată, numit și recipient. După instalarea acestuia pe computer, este clasificat de sistem ca un disc separat.

Puteți salva și copia orice fișier în el folosindu-l ca unitate USB. Principala diferență este că este un folder special care se află fizic pe hard disk și, pentru a intra în el, trebuie să utilizați unul dintre programele speciale. Fiecare fișier pe care alegeți să îl salvați în acest folder va fi criptat automat și apoi stocat într-o locație sigură.

O persoană care obține acces la computerul dvs. și chiar încearcă să fure (copie) folderul, nu va putea accesa informațiile stocate în acesta. Vor fi caractere aleatorii în fișiere, iar găsirea parolei pentru a le converti în conținut util va dura ani.

Desigur, trebuie să urmați câteva reguli simple pentru a vă asigura că folderul criptat este protejat:

- Cheia de criptare (parola) este singura dvs. protecție – ar trebui să fie lungă, complexă și greu de ghicit.

- Ar trebui să stocați toate datele personale pe o unitate criptată.

- Fiecare persoană care cunoaște parola poate citi toate fișierele salvate. Dacă aveți diferite tipuri de informații pe care doriți să le partajați doar parțial, vă sugerăm să creați mai multe foldere cu parole separate.

- Acest lucru este foarte important! Conectați-vă unitatea criptată numai atunci când lucrați cu documente importante și deconectați-o imediat după terminarea lucrului.

- Dacă folderul dvs. este deteriorat în vreun fel, fișierele din acesta se vor pierde. Acesta este motivul pentru care backup-urile frecvente sunt atât de importante.