Ce este o cheie pgp de maximum 4096 de biți. Cifre grozave de la PGP

Trăim într-o perioadă în care confidențialitatea este o primă. Se pare că în fiecare an există din ce în ce mai multe titluri despre încă o încălcare a securității.

În consecință, mulți dintre noi ne întrebăm de ce avem nevoie pentru a ne proteja? Îți înghețe cardul de credit? Folosiți parole diferite pentru fiecare magazin online nou, cont bancar sau doar pentru autentificare?

Atunci ce zici de criptarea literelor?

Miza devine mai mare atunci când ceva de genul PGP devine necesar pentru a proteja o identitate în timp ce se schimbă informații sensibile.

Dar ce este? La ce se folosește acest lucru și de ce l-au adoptat oamenii? Să ne dăm seama.

Ce este PGP?

PGP înseamnă „Pretty Good Privacy”. Acesta este un tip de criptare a literelor care ar trebui să le protejeze de a fi citite de oricine, altul decât destinatarul vizat. PGP este folosit atât pentru criptarea, cât și pentru decriptarea e-mailurilor, precum și un instrument de verificare a expeditorului și a conținutului în sine.

Cum funcționează PGP?

PGP se bazează pe ceea ce se numește un sistem de chei publice, în care destinatarul are o cheie cunoscută public - în esență un număr foarte lung pe care expeditorul îl folosește pentru a cripta mesajele pe care le primește. Pentru a decripta astfel de e-mailuri, destinatarul trebuie să aibă propria sa cheie privată care să facă legătura cu cea publică. Numai destinatarul cunoaște cheia privată, care păstrează mesajul privat.

De exemplu, să ne imaginăm că cineva dorește să trimită în privat un indiciu unui jurnalist. Jurnalistul poate avea o cheie publică pe care expeditorul a folosit-o pentru a cripta și a trimite în siguranță scrisoarea către el. Odată ce o scrisoare este criptată, aceasta devine o criptogramă, care este text care trebuie descifrat.

Odată ce criptograma este primită, jurnalistul își va folosi cheia personală privată pentru a o decripta.

Există două tipuri de criptare: simetrică și asimetrică.

În criptarea simetrică, nu există o astfel de cheie publică. Există o singură cheie privată utilizată pentru criptare și decriptare. Mulți oameni consideră acest tip de criptare ca fiind destul de riscant, deoarece oricine decriptează o cheie poate citi ceea ce era în mesajul criptat. Este ca și cum cineva îți găsește parola, doar mizele sunt mult mai mari și este mult mai dificil să schimbi „parola”.

Criptarea asimetrică este ceva despre care am vorbit mai devreme în această postare. Există două chei, publică și privată, care sunt distincte, dar au valori asociate.

Cum să obțineți o cheie PGP?

Criptarea PGP este disponibilă pe diferite tipuri de software. Sunt multe disponibile, dar una dintre cele mai menționate opțiuni este GNU Privacy Guard (GPG), un software criptografic gratuit care poate gestiona chei și poate cripta fișiere și e-mailuri.

Odată ce vă decideți asupra software-ului, va trebui să generați un nou certificat PGP - o cheie publică complet nouă, cu informații suplimentare de verificare, cum ar fi numele și adresa de e-mail, pentru a confirma primirea sfârșitului cheii.

Un cuvânt de precauție - este posibil să nu vă puteți elimina cheia publică din aceste directoare.

Cum criptez un mesaj în PGP?

Pentru a trimite un mesaj criptat, va trebui să descărcați un software care vă va permite să trimiteți mesaje criptate. CPG este o opțiune, dar mai există una - Enigmail, care este un add-on pentru clientul de e-mail Thunderbird.

În GPG puteți crea e-mailuri criptate în cadrul software-ului cu diferite opțiuni de criptare. PGP este un exemplu și este activat cu „indicatorul metodei de securitate” din program.

De ce se folosește PGP?

Deși PGP este utilizat pe scară largă pentru a cripta e-mailurile, creșterea popularității și discuțiile despre criptomonedă ar putea explica de ce merită să fie folosită într-un format neobișnuit.

Unele platforme de tranzacționare folosesc PGP pentru a ajuta la securizarea conturilor de utilizator. De exemplu, Kraken. PGP este utilizat pe scară largă pentru a proteja informațiile sensibile, inclusiv tranzacțiile financiare, în special cele care sunt abia în curs de dezvoltare și, desigur, este folosit pentru a preveni furtul criptomonedei.

În multe cazuri, PGP poate fi considerat o versiune intensivă a ceea ce facem pentru a ne proteja informațiile, cum ar fi datele financiare și dosarele de sănătate.

Cu toate acestea, acest nivel de criptare devine deosebit de important atunci când protejarea datelor cu caracter personal devine parte a tranzacțiilor sensibile.

Dacă doriți să vă asigurați că e-mailurile dvs. nu pot fi interceptate de altcineva și că ajung în siguranță la destinatarii lor, atunci literele vor trebui criptate. Din păcate, nu există o altă opțiune de încredere pentru a asigura confidențialitatea corespondenței electronice, deoarece toată corespondența poate fi citită cu ușurință de pe serverul furnizorului, iar fișierele atașate nu sunt, de asemenea, greu de extras din scrisori. Dar aceasta nu este singura problemă - în același timp cu problema interceptării corespondenței, problema autorizației a devenit și mai acută, deoarece trimiterea unui document în numele altcuiva nu este atât de dificilă. Prin urmare, alături de criptarea datelor, este necesară confirmarea autenticității documentelor cu semnătură electronică, prin care puteți verifica dacă scrisorile au fost trimise de către expeditorul nominal și dacă au suferit modificări în tranzit.

Puteți cripta în diferite moduri. Prima opțiune care îți vine în minte este să folosești un fel de sistem de criptare cu o parolă (cu o cheie privată), iar în cea mai simplă versiune este potrivită și arhivarea cu setarea unei parole. Pentru a decripta, veți avea nevoie de aceeași cheie (parolă) care a fost folosită pentru criptare. Un astfel de sistem poate fi potrivit pentru stocarea informațiilor personale pe un disc, dar nu este întotdeauna convenabil atunci când criptați litere. Motivul este că parola trebuie transmisă destinatarilor (și deseori trebuie transmisă prin e-mail, deoarece destinatarul poate locui în alt oraș sau chiar țară), iar parola poate fi interceptată în timpul transmiterii.

Un sistem de criptare cu cheie publică poate ajuta, care funcționează nu cu o cheie, ci cu două - ceea ce este criptat cu prima cheie (sau cheie privată) poate fi decriptat doar folosind a doua cheie (care se numește cheie publică sau publică). . Cheia secretă este cunoscută doar de autorul literelor, iar cheia publică este disponibilă pe Internet. Așadar, înainte de a vă trimite scrisori, corespondenții dvs. trebuie să le cripteze folosind cheia dumneavoastră publică. Pentru a citi astfel de scrisori, va trebui să folosiți cheia dvs. secretă. La rândul său, având scris scrisori către diverși corespondenți, trebuie să îi criptați folosind cheile lor publice, pe care corespondenții le pot citi folosind cheile lor secrete, cunoscute doar de ei. Rezultă că în cazul utilizării unui sistem de cheie publică, doar cheia publică poate fi interceptată, în timp ce cheia secretă nu este transmisă prin Internet și, prin urmare, este inaccesibilă. Astfel, schema cheii publice rezolvă cu succes problema transmiterii în siguranță a cheii în sine.

Una dintre cele mai populare soluții criptografice pentru criptarea e-mailului cu cheie publică este programul PGP (Pretty Good Privacy), destinat utilizatorului de masă și care a devenit standardul de criptare pe Internet. Folosind PGP, puteți transmite și primi cu ușurință orice informație fără teama că va deveni proprietatea terților. În acest caz, programul criptează nu numai textul, ci și orice fișiere.

Pe scurt despre Pretty Good Privacy

Componente PGP

- Criptarea PGPdisk a datelor de pe hard disk;

- PGPkeys acces la un tabel cu propriile chei, precum și cheile publice ale corespondenților;

- Criptarea și decriptarea datelor PGPmail;

- Criptarea PGPtray și decriptarea datelor în clipboard și gestionarea principalelor aplicații PGP;

- PGAdmin crearea unui sistem criptografic pentru organizație;

- Criptarea PGP ICQ a textului mesajelor ICQ;

- Implementarea PGP Net a stivei de protocoale IPSec (Internet Protocol Security) și IKE (Internet Key Exchange).

Lansări PGP

Înainte de lansarea versiunii 8.0, PGP era software gratuit (cea mai recentă versiune gratuită era 7.0.3), dar acum programul a devenit complet comercial și există în următoarele versiuni:

- PGP Personal 8.0 PGP Freeware pentru uz necomercial; este un PGPmail gratuit (criptare-decriptare a fișierelor și e-mailului prin clipboard, semnătură digitală). Suplimentele pentru programele de e-mail nu sunt disponibile în versiunea gratuită;

- PGP 8.0 Produse personale pentru uz necomercial; include componente PGPdisk și PGPmail pentru a proteja fișiere, discuri și e-mail;

- PGP Desktop 8.0 pentru uz comercial; vă permite să integrați funcții de criptare în programele majore de birou și de e-mail;

- PGP Enterprise 8.0 pentru uz comercial; software mai puternic care vă permite să administrați lucrul utilizatorului cu chei și să implementați politici de securitate.

Unde și cum să cumpărați PGP

Prețuri pentru diferite versiuni ale PGP 8.0 pe site-ul web https://store.pgp.com/:

- PGP Enterprise 8.0:

- PGPM

- Enterprise 8.0 125 USD;

- PGP Mobile Enterprise 8.0 155 USD;

- PGP Desktop 8.0:

- PGP Desktop 8.0 80 USD;

- obile Desktop 8.0 110 USD;

- Produse personale PGP 8.0:

- PGP 8.0 Personal 50 USD;

- PGP 8.0 Personal și mobil 70 USD

Caracteristici de lucru cu programul PGP

Instalare

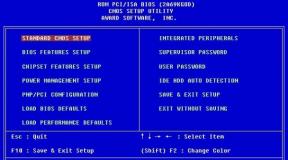

Instalarea programului PGP 8.0 nu este mult diferită de procedurile similare pentru instalarea oricărui software nou. Înainte de instalare, este mai bine să închideți toate aplicațiile deschise și apoi să rulați fișierul PGP8.exe.

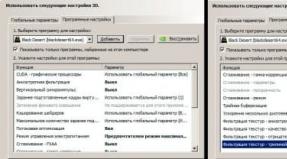

Ca și în cazul instalării altor aplicații, va trebui să fiți de acord cu acordul de licență standard al furnizorului; răspunde la întrebarea despre existența brelocurilor vechi (natural, dacă nu ai mai folosit PGP, atunci nu ai brelocuri vechi). După aceasta, trebuie să selectați folderul de instalare și componentele necesare pe computer (Fig. 1), în timp ce eliminarea componentelor inutile vă va permite să economisiți puțin spațiu pe hard disk. În continuare, va trebui să fiți de acord să reporniți computerul, după care pictograma „blocare” corespunzătoare componentei PGPtray va apărea în bara de activități din colțul din dreapta jos al ecranului.

Setări

Pentru a putea face schimb de mesaje secrete cu corespondenții care folosesc și PGP, este necesară generarea unei perechi de chei - public și secret, care vor fi folosite ulterior pentru a crea o semnătură digitală. Pentru a face acest lucru, trebuie să selectați Start→Programs→PGP→PGPkeys și faceți clic pe butonul Generate new keypair.

Apoi faceți clic pe butonul Expert pentru a modifica parametrii cheii Tipul cheii În mod implicit, cheia Diffie-Hellman/DSS este selectată ca cea mai rapidă și cea mai fiabilă. Cu toate acestea, dacă corespondenții dvs. includ utilizatori ai versiunilor anterioare PGP 5.0, va trebui să utilizați o cheie RSA. Aici puteți defini și parametrul Mărimea cheii (lungimea cheii publice). În mod implicit, atunci când utilizați metoda Diffie-Hellman/DSS, este selectată o cheie de 2048 de biți, iar odată cu evoluțiile moderne în tehnologia computerelor, aceasta este mai mult decât suficientă (Fig. 2). Puteți seta apoi o expirare a cheii - un termen până la care cheile generate pot fi folosite pentru codare și semnare, deși opțiunea implicită, când această perioadă nu este limitată în niciun fel, este de preferată. În aceeași fereastră trebuie să specificați numele complet și adresa de e-mail. Trebuie remarcat faptul că în mod implicit este selectată opțiunea optimă pentru parametrii cheie, așa că trebuie să modificați parametrii doar dacă este necesar.

Dacă nu s-a făcut clic pe butonul Expert (ceea ce înseamnă că nu au fost introduse numele complet și adresa de e-mail), atunci va apărea o solicitare corespunzătoare în fereastra următoare. Va trebui apoi să introduceți expresia de acces de două ori în ferestrele Fraza de acces și Confirmare. Pentru comoditate, puteți debifa fereastra Ascundere tastare, astfel încât fraza introdusă să fie afișată pe ecran. Lungimea expresiei cheie nu poate fi mai mică de 8 caractere. După generarea cheilor, va apărea o fereastră de vizualizare (Fig. 3).

Apoi, trebuie să închideți fereastra PGPkeys, deși acest lucru nu va fi posibil să faceți imediat, deoarece programul vă va oferi să salvați o copie de rezervă a fișierelor cu cheile (pubring.pkr și secring.scr). Este mai bine să salvați copii pe o dischetă, astfel încât problemele cu hard diskul să nu ducă la pierderea accesului la informații (Fig. 4,).

Acum ar trebui să trimiteți cheia publică tuturor potențialilor destinatari ai corespondenței criptate. Pentru a face acest lucru, trebuie să marcați linia cu cheia în fereastra PGPkeys cu mouse-ul și să trageți, în timp ce țineți butonul stâng al mouse-ului, linia cu cheia în fereastra mesajului text a programului de e-mail, apoi trimiteți această scrisoare la adrese (Fig. 6). O puteți face în alt mod: selectați-vă cheia în fereastra „PGPkeys”, selectând comanda Keys→Export din meniu, salvați cheia pe disc ca fișier cu extensia .asc. Apoi, puteți trimite fișierul rezultat corespondenților dvs. ca atașament obișnuit la o scrisoare.

În cele din urmă, în ultima etapă de configurare, va trebui să includeți cheile publice ale corespondenților în telecomanda dvs., pentru care va trebui să utilizați elementul de meniu Chei→Import. Cu toate acestea, fișierele cu cheile publice ale altor persoane trebuie mai întâi să fie primite cumva, de exemplu prin e-mail, și stocate pe disc. După adăugarea cheilor corespondente, toate vor apărea în lista de chei din fereastra PGPkeys (Fig. 7).

Apoi cheile corespondenților trebuie să fie semnate: selectați cheia în fereastra PGPkeys, faceți clic dreapta, selectați comanda Semnați, evidențiați cheia de semnat și introduceți expresia cheie în fereastra următoare. După aceasta, în locul uneia gri, lângă cheie se va aprinde o lumină verde, ceea ce indică faptul că de acum înainte puteți coresponde cu acest corespondent (Fig. 8).

În plus, dacă cheile publice ale tuturor utilizatorilor companiei dvs. sunt stocate pe un server corporativ, trebuie să vă trimiteți cheia către server, unde în acest caz puteți găsi cheile publice ale potențialilor corespondenți. Pentru a trimite cheia către serverul companiei, trebuie doar să faceți clic pe butonul Trimitere cheie la server din fereastra PGPkeys și să selectați adresa serverului. Pentru a obține cheile publice ale corespondenților, va trebui să faceți clic pe butonul Open key search window din aceeași fereastră și să introduceți un cuvânt de căutare (puteți, de exemplu, să căutați destinatari al căror nume conține cuvântul „alex”).

Ar trebui să știți unde exact sunt stocate cheile PGP pe disc. Pentru a obține un răspuns la această întrebare, trebuie să selectați elementul de meniu Editare → Opțiuni din PGPkeys și apoi fila Fișiere, ca urmare, veți vedea calea completă către brelourile publice și private, care poate fi schimbată dacă este necesar.

Pornirea programului

Există patru opțiuni pentru a rula PGP pe computer:

- prin Start→Programe→PGP. Astfel puteți accesa principalele resurse PGP: PGPdisk, PGPkeys, PGPmail și documentație;

- din bara de activități făcând clic stânga sau dreapta pe pictograma de blocare din colțul din dreapta jos al ecranului de pornire. Această opțiune este convenabilă pentru criptarea/decriptarea datelor din clipboard;

- direct de la un client de e-mail (de exemplu, MS Outlook, MS Outlook Express, Eudora etc.), care este ceea ce preferă majoritatea utilizatorilor.

- în Explorer, prin linia PGP, după ce faceți clic dreapta pe pictograma fișierului sau folderului, care este cea mai rapidă opțiune pentru apelarea programului.

Cum se trimite un mesaj criptat cu o semnătură

Există două moduri de a proceda: criptați direct din fereastra programului de e-mail sau prin clipboard (în cazul versiunii gratuite 8.0, doar această opțiune va funcționa).

Să luăm în considerare mai întâi a doua opțiune, deși este mai puțin convenabilă, funcționează întotdeauna. În acest caz, trebuie să tastați textul literei în mod obișnuit (Fig. 9), apoi să îl copiați în clipboard (de exemplu, Ctrl+C) și să activați fereastra PGPtray făcând clic pe „blocarea” acesteia. pictograma, selectați Clipboard→Encrypt&Sign (Fig. 10). În acest caz, va trebui să indicați programului cheia publică a corespondentului pentru criptare (Fig. 11) și să introduceți expresia cheie pentru a genera o semnătură electronică pentru scrisoare, apoi să introduceți analogul criptat al acesteia în literă în locul lui. text simplu. Ca rezultat, veți vedea un text similar cu cel din Fig. 12. Scrisoarea este apoi trimisă ca de obicei.

Cu toate acestea, așa cum am menționat mai sus, este mult mai convenabil să utilizați opțiunea de codificare direct din fereastra clientului de e-mail cu care lucrați, de exemplu MS Outlook. În acest caz, litera este scrisă în mod obișnuit, apoi trebuie să selectați comanda PGP→Criptați și semnați acum (Fig. 13).

Acum introduceți expresia cheie și textul scrisorii va fi criptat.

Teoretic, puteți cripta mesajele fără a adăuga o semnătură sau doar să certificați textul scrisorii cu semnătura dumneavoastră electronică. Secvența de acțiuni în ambele cazuri este complet aceeași ca mai sus, cu excepția faptului că, în loc de comanda Criptare și semnare acum, va trebui să selectați Criptare (când criptați) sau, respectiv, Semnați (când adăugați o semnătură).

Cum să citești un mesaj criptat primit cu o semnătură

Dacă utilizați clipboard-ul, atunci după deschiderea scrisorii, ar trebui să copiați textul criptat al scrisorii în clipboard, activând fereastra PGPtray, selectați Clipboard→ Decrypt&Verify și introduceți expresia cheie. După aceasta, textul decriptat va apărea în fereastra programului ca în Fig. 14.

Opțiunea de decriptare de la un client de e-mail este mai convenabilă și mai rapidă, deoarece pentru a decripta trebuie doar să deschideți litera, selectați comanda PGP→Decrypt/Verify din meniul de comandă și introduceți expresia cheie. Ca urmare, textul criptat de pe ecran va fi înlocuit cu omologul său decriptat (Fig. 15).

Orez. 16 poze. Linia 17, aceasta va asigura criptarea și semnarea automată a scrisorilor atunci când sunt trimise, precum și decriptarea acestora atunci când sunt deschise.

Puteți să vă ușurați puțin munca setând expresia cheie care să fie stocată în cache în timpul decriptării pentru o perioadă de timp specificată Fila General, Cache fraze de acces pentru opțiunea. Acest lucru va fi util atunci când citiți o cantitate imensă de corespondență, deoarece în această perioadă de timp nu va trebui să introduceți o frază cheie de fiecare dată când deschideți o scrisoare. Cu toate acestea, această opțiune nu este în întregime de încredere, deoarece în timpul memorării cache fraza cheie va deveni disponibilă pentru interceptare.

PGP: Codificarea și criptarea informațiilor cu cheie publică. Levin Maxim

Decodare.

Decodare.

Deschideți mesajul criptat primit și faceți clic pe a doua pictogramă din dreapta din panoul Outlook Express sau pe comanda de meniu PGP decriptare mesaj. După câteva secunde, mesajul va fi decriptat și va apărea în fereastră.

Există o altă modalitate de a utiliza PGP, care este puțin mai complexă decât criptarea prin Outlook Express. Această metodă poate fi utilizată dacă nu puteți instala PGP cu Outlook Express.

Creăm un mesaj în Outlook Express, apoi îl selectăm folosind editarea - selectăm toate comenzile și îl copiam în clipboard-ul Windows folosind comanda de copiere.

După aceea, plasați mouse-ul pe pictograma PGP din bara de activități, faceți clic pe mouse și executați comanda criptare clipboard.

Apare o casetă de dialog PGP numită dialog selecție cheie.

Este necesar să selectați adresa (cheia publică) a corespondentului (cheia destinatarului mesajului) în această fereastră și să faceți dublu clic pe ea cu mouse-ul astfel încât să apară în partea de jos, apoi să faceți clic pe OK și programul va cripta întregul conținutul clipboard-ului.

După aceea, mergeți la mesajul cu textul care a fost selectat anterior, plasați mouse-ul pe câmpul de mesaj, faceți clic pe butonul din dreapta al mouse-ului și executați comanda paste.

Ca urmare, conținutul criptat al clipboard-ului înlocuiește mesajul anterior și procesul de criptare se încheie. Acum puteți trimite un mesaj ca de obicei.

Puteți decripta mesajele primite în același mod: de ex. selectați textul cifrat rezultat, copiați-l în clipboard-ul Windows, accesați meniul PGP cu mouse-ul prin bara de activități Windows și selectați comanda decriptare și verificare clipboard.

Apare o fereastră de program PGP în care trebuie să introduceți o parolă, introduceți parola în această fereastră, faceți clic pe OK și în fața noastră apare un mesaj decriptat.

Desigur, înainte de a face acest lucru, trebuie să creați o pereche de chei, așa cum este descris mai devreme.

De asemenea, pe lângă această metodă, puteți utiliza o altă metodă de criptare (a treia metodă).

Puteți crea text într-un editor, cum ar fi Notepad, și îl puteți salva ca fișier. După aceea, în Explorer, selectați fișierul, faceți clic pe butonul din dreapta al mouse-ului și vedeți că în partea de jos a comenzii de opțiuni se află o altă comandă numită PGP, după care, punând mouse-ul pe PGP, vom vedea un meniu derulant format din 4 comenzi:

Criptează și cântă

Facem clic pe prima comandă și în fața noastră apare un dialog de selectare a cheii publice a corespondentului, selectați cheia, faceți clic pe OK, introduceți parola și fișierul este criptat.

După această operație, fișierul rămâne cu același nume, dar tipul de extensie se schimbă în<*.pgp>

Acest fișier poate fi acum atașat la un mesaj și trimis împreună cu acesta.

Drept urmare, am aflat că există trei moduri principale de a cripta informațiile:

Primul este cel mai convenabil, direct în programul de mail;

Al doilea este prin copierea textului în clipboard-ul Windows;

Al treilea este prin criptarea întregului fișier, care este apoi atașat mesajului.

Când lucrați cu programul PGP, apare următoarea problemă: la criptarea mesajelor de ieșire cu cheia publică a corespondentului său, expeditorul mesajelor nu le poate citi, din cauza faptului că mesajul de ieșire este criptat folosind cheia privată a expeditorul și cheia publică a corespondentului său, adică doar destinatarul poate citi un astfel de mesaj. Rezultatul este că expeditorul nu poate citi ulterior mesajele trimise anterior.

Există o opțiune în setările PGP care vă permite să criptați mesajele de ieșire în așa fel încât să poată fi citite ulterior (luate din arhivă și citite).

Pentru a face acest lucru, faceți clic pe simbolul PGP de pe bara de activități, executați comanda de preferințe PGP, mergeți la General și bifați caseta de lângă comanda criptare întotdeauna la cheie implicită.

În plus, trebuie să accesați cheile PGP, să vă selectați cheia cu mouse-ul, să mergeți la meniul taste și să executați comanda setată ca cheie implicită.

Aici vă puteți schimba fraza de acces: selectați cheia cu mouse-ul, faceți clic pe butonul din dreapta al mouse-ului, executați proprietățile cheii de comandă, schimbați fraza de acces și schimbați fraza de acces.

Este recomandat să schimbați expresia de acces cel puțin o dată la șase luni, deși dacă ați încercat să creați o expresie de acces puternică și ați exclus orice posibilitate ca cineva să ghicească această expresie, atunci nu trebuie să faceți acest lucru.

În plus, acolo (în proprietățile cheie) puteți vedea o amprentă sau un fel de „amprentă”, constând dintr-o combinație de numere și litere.

Aceste amprente (identificatorul cheii) sunt bune, deoarece puteți împiedica orice persoană să pătrundă ilegal în corespondența dvs. Aceste. cineva ar putea să vă intercepteze cheia publică atunci când o trimite corespondentului dumneavoastră sau altcuiva și să o înlocuiască cu propria sa cheie publică. Când corespondentul tău va primi această cheie, el va crede că este cheia ta, când de fapt este cheia unui terț. Îți criptezi mesajul cu această cheie publică și rezultatul este că mesajul tău nu ajunge la corespondentul tău, ci este citit de o altă terță parte, care apoi schimbă acest mesaj și ți-l trimite sub masca unui răspuns din partea corespondentului tău.

Pentru a elimina astfel de probleme, proprietarii cheilor publice se sună între ei prin telefon și își citesc amprentele cheilor. În acest caz, se obține o fiabilitate de 100% că informația nu a căzut în mâini greșite.

De asemenea, o bibliotecă de funcții care vă permite să efectuați operațiuni de criptare și semnătură digitală pe mesaje, fișiere și alte informații prezentate în formă electronică, inclusiv criptarea transparentă a datelor de pe dispozitivele de stocare, cum ar fi un hard disk.

| Confidențialitate destul de bună | |

|---|---|

| Tip | software de confidențialitate [d]Şi software de criptare |

| Autor | Philip Zimmermann |

| Dezvoltator | Philip Zimmermann |

| Scris pe | Multi-limbi |

| sistem de operare | Linux, macOS, Windows |

| Prima problemă | 1991 |

| Licenţă | software comercialŞi software proprietar |

| Site-ul web | openpgp.org |

Informații generale

PGP are multe implementări care sunt compatibile între ele și cu o serie de alte programe (GnuPG, FileCrypt etc.) datorită standardului OpenPGP (RFC 4880), dar cu un set diferit de funcționalități. Există implementări PGP pentru toate cele mai comune sisteme de operare. Pe lângă implementările distribuite gratuit, există și cele comerciale.

Compatibilitate

Pe măsură ce PGP evoluează, unele sisteme vă permit să creați mesaje criptate folosind funcții noi pe care sistemele mai vechi nu le au. Expeditorul și destinatarul trebuie să cunoască reciproc capacitățile sau cel puțin să fie de acord cu setările PGP.

Securitate

Puterea criptografică a PGP se bazează pe presupunerea că algoritmii utilizați sunt rezistenți la criptoanaliza pe hardware modern. De exemplu, în primele versiuni ale PGP, algoritmul RSA, bazat pe o funcție unidirecțională (factorizare), a fost folosit pentru a cripta cheile de sesiune. În versiunea 2 a PGP, puteți utiliza opțional algoritmul IDEA. Ulterior, au fost adăugați algoritmi de criptare suplimentari. Niciunul dintre algoritmii utilizați nu are vulnerabilități cunoscute.

În 2010, un grup de oameni de știință din Elveția, Japonia, Franța, Țările de Jos, Germania și SUA au reușit să decodeze datele criptate folosind algoritmul RSA folosind o cheie de 768 de biți. Găsirea factorilor primi a fost efectuată prin metoda sită a câmpului numeric general. Primul pas (selectarea unei perechi de polinoame de gradul 6 și 1) a durat aproximativ șase luni de calcul pe 80 de procesoare, ceea ce a reprezentat aproximativ 3% din timpul petrecut pe scena principală a algoritmului (cernerea), care a rulat pe sute de calculatoare de aproape doi ani. Dacă interpolăm de această dată pentru funcționarea unui procesor AMD Opteron 2.2 GHz cu 2 GB RAM, ar fi aproximativ 1500 de ani. Procesarea datelor după cernerea pentru următorul pas care consumă mult resurse (algebră liniară) a necesitat câteva săptămâni pe un număr mic de procesoare. Ultimul pas după găsirea unor soluții nebanale la OSLU nu a durat mai mult de 12 ore.

Soluția OSLU a fost realizată folosind metoda Wiedemann pe mai multe clustere separate și a durat puțin mai puțin de 4 luni. În acest caz, dimensiunea matricei rare a fost 192.796.550×192.795.550 cu 27.795.115.920 de elemente nenule. Pentru a stoca matricea pe hard disk a fost nevoie de aproximativ 105 gigaocteți. În același timp, a fost nevoie de aproximativ 5 terabytes de date comprimate pentru a construi această matrice.

Ca rezultat, grupul a reușit să calculeze o cheie digitală de 232 de biți care permite accesul la date criptate.

Cercetătorii sunt încrezători că folosind metoda lor de factorizare, spargerea unei chei RSA de 1024 de biți va fi posibilă în următorul deceniu.

Potrivit cercetătorilor, după munca lor, doar cheile RSA cu o lungime de 1024 de biți sau mai mult pot fi considerate un sistem de criptare fiabil. Mai mult, criptarea cu o cheie de 1024 de biți ar trebui abandonată în următorii trei-patru ani. .

Cunoscând descompunerea modulului în produsul a două numere prime, un adversar poate găsi cu ușurință exponentul secret și, prin urmare, poate sparge RSA. Cu toate acestea, astăzi, cel mai rapid algoritm de factorizare este General Number Field Sieve, a cărui viteză pentru un întreg de k-biți este exp ((c + o (1)) k 1 3 log 2 3 k) (\displaystyle \exp((c+o(1))k^(\frac (1)(3))\log ^( \frac (2)(3))k)) pentru unii c< 2 {\displaystyle c<2} , nu permite să se descompună un întreg mare într-un timp acceptabil.

Cum funcționează PGP

Pentru cheile vechi RSA, lungimea cheii poate fi de la 1024 la 2048 de biți, iar pentru Diffie-Hellman/DSS și RSA - de la 1024 la 4096. Cheile vechi RSA conțin o pereche de chei, iar cheile Diffie-Hellman/DSS și RSA pot conține o cheie principală și chei suplimentare pentru criptare. În acest caz, cheia de semnătură electronică din cheile Diffie-Hellman/DSS are întotdeauna o dimensiune de 1024. Perioada de valabilitate pentru fiecare tip de cheie poate fi definită ca nelimitată sau până la o anumită dată. O frază secretă este folosită pentru a proteja containerul cheii.

Semnătură digitală

Ancheta penala

La scurt timp după lansare, PGP a început să fie folosit în afara Statelor Unite, iar în 1993, guvernul SUA a început să-l investigheze pe Zimmerman pentru că ar fi încălcat legile de export care reglementează distribuția sistemelor criptografice cu o lungime a cheii mai mare de 40 de biți. PGP a folosit chei de 128 de biți sau mai mult. VPN IPsec IETF. După ce a legalizat exportul de software criptografic în 2000, NAI a încetat să mai publice codul sursă, în ciuda obiecțiilor echipei PGP.

În 2001, Zimmerman a părăsit NAI, iar NAI a anunțat că vinde PGP și oprește dezvoltarea PGP. În 2002, NAI a întrerupt suportul pentru toate produsele PGP PGP E-Business Server (versiunea originală pentru consolă a PGP).

Starea actuală

În 2002, câțiva foști dezvoltatori PGP au fondat PGP Corporation și au cumpărat PGP (cu excepția versiunii pentru consolă). În 2003, PGP Corporation a dezvoltat un nou produs server, PGP Universal.

În 2010, Symantec Corp. a cumpărat PGP pentru 300 de milioane de dolari.

Aplicații criptografice PGP Corporation

PGP a fost dezvoltat inițial pentru criptarea e-mailului pe partea clientului, dar din 2002 include și criptarea hard disk-urilor laptopurilor, fișierelor și directoarelor, sesiuni de programe de mesagerie instantanee, transferuri de fișiere batch, protecție a fișierelor și directoarelor în stocarea în rețea și în versiunile moderne - De asemenea, criptează cererile și răspunsurile HTTP pe partea de server (mod openpgp) și pe partea client (Enigform).

Programele client sunt combinate în familia PGP Desktop (inclusiv PGP Desktop EMail, PGP Whole Disk Encryption și PGP NetShare).

PGP Universal Server vă permite să administrați central clienții PGP Desktop din linia de comandă.

În 2010, drepturile asupra aplicației au fost achiziționate de Symantec pentru 300 de milioane de dolari.

Aspecte legale de utilizare în Rusia

Până în prezent, nu există interdicții legislative directe privind utilizarea PGP în Rusia. Utilizarea criptografiei este limitată prin lege numai în instituțiile de stat și municipale. FSB ordonă tuturor agențiilor guvernamentale să folosească numai instrumente de criptare certificate. Persoanele și companiile înșiși determină ce informații reprezintă un secret comercial pentru ei, metodele de stocare și transmitere a acestor informații Resursa de informații Helpdesk24 din articolul „Legalitatea utilizării mijloacelor criptografice de securitate a informațiilor” oferă fragmente din legile federale care explică această problemă. De asemenea, autorii proiectului „openPGP în Rusia” susțin că nu există legi care să interzică utilizarea legăturilor PGP.

Criptarea datelor este un ritual indispensabil al hackerilor în care fiecare își folosește propriul set de utilități. În timp ce sistemele de operare desktop oferă o selecție largă, doar câteva aplicații sunt disponibile pe sistemele de operare mobile. Am atras atenția asupra noii creații a dezvoltatorului SJ Software - PGPTools. Prima versiune a acestui program a fost lansată în aprilie. În ultimele șase luni, lista platformelor acceptate s-a extins semnificativ. Acum include Windows 10, Windows Phone, iOS (8.0 și versiuni ulterioare), OS X (10.9 și versiuni ulterioare) și Android (4.0 și versiuni ulterioare). Cea mai recentă versiune a PGPTools v.1.10 pentru sistemul de operare Android a fost selectată pentru testare. Puteți descărca programul înregistrându-vă pe forumul 4Pda.ru în acest subiect.

Chiar înainte de a instala programul, devine evident că autorii săi aderă la vederi minimaliste. În pachetul de instalare, PGPTools ocupă un megaocteți și jumătate, dar după instalare durează doar cinci și jumătate. Vestea bună este că lista de permisiuni solicitate constă dintr-un singur element - scrierea pe un card de memorie. Ea nu necesită trimitere de SMS-uri, acces la Internet sau informații personale.

Interfața utilitarului este, de asemenea, extrem de simplă și ușor de învățat. Pe de o parte, acest lucru vă permite să vă dați seama rapid, dar, pe de altă parte, provoacă o ușoară dorință pentru meniurile obișnuite cu liste lungi de setări. În versiunea actuală a PGPTools, puteți seta doar o parolă și selecta lungimea cheii. Dar programul vă permite să creați mai multe perechi de chei și să le gestionați dintr-o filă separată. Aici puteți selecta cheia curentă și acțiunile dorite cu ea. Exportul este acceptat (prin clipboard sau funcția „trimitere”) și este, de asemenea, posibil să importați chei PGP create anterior.

Este bine că programul nu necesită permisiuni suplimentare.

UTILIZAREA PGPTOOLS

Lucrul în program începe cu un pas simplu - crearea unei perechi de chei. Pentru a face acest lucru, trebuie să introduceți numele sau porecla, adresa de e-mail (aceasta va fi folosită pentru a trimite e-mailuri criptate și/sau semnate) și parola.

În schema PGP, toate cheile sunt generate în perechi, deoarece sunt legate matematic printr-o frază de acces comună. Ar trebui să fie lung și complex, dar fără fanatism - o parolă uitată nu va fi restaurată. Cheile în perechi sunt generate cu structuri diferite - asimetrice. Cheia publică este numită astfel deoarece poate fi partajată liber cu oricine. El serveste

pentru a verifica semnătura proprietarului său și oferă posibilitatea de a-i trimite un mesaj criptat. Un astfel de mesaj poate fi decriptat numai folosind o cheie secretă asociată cu acesta. De aceea este secret, astfel încât doar creatorul acestei perechi de chei îl știe.

Mai simplu spus, o scrisoare este criptată cu o cheie publică înainte de trimitere și decriptată cu o cheie secretă după primire. Aceasta este ca o implementare digitală a unei încuietori cu zăvor: oricine poate trânti ușa cu ea, dar numai proprietarul cheii o poate deschide. Am realizat două perechi de chei pentru testare: lungimea minimă (1024 biți) și cea maximă (4096 biți) posibilă.

Panoul principal din PGPTools are același nume. Comută între două moduri: criptare și decriptare. Aspectul său depinde de ce cheie a fost selectată anterior în panoul listei de chei - publică sau secretă. Puteți cripta orice text folosind PGPTools în câteva clicuri. Pentru a face acest lucru, lipiți-l în câmpul cu promptul Introduceți sursa din orice sursă și faceți clic pe butonul Criptare. Criptarea va fi efectuată folosind cheia publică selectată anterior.

Este puțin mai greu de descifrat. Trebuie să selectați o cheie secretă (împerecheată cu cea publică utilizată pentru criptare) și să introduceți parola specificată atunci când au fost generate în comun. Blocul de text cifrat este de asemenea lipit în câmpul sursă, iar rezultatul decriptării este afișat mai jos după ce faceți clic pe butonul Decriptare. Scopul principal al PGPTools ca program cu o schemă de criptare asimetrică este de a proteja corespondența (în special, poșta) cu capacitatea de a transfera cheia către interlocutor pe un canal nesigur. Dacă numai unul

și aceeași cheie a fost folosită pentru a cripta/decripta mesajele, atunci interceptarea acesteia ar compromite întreaga corespondență. Interceptarea cheilor publice este practic inutilă. După ce le-ați schimbat, puteți începe imediat să schimbați mesaje criptate. Odată create, acestea nu pot fi deschise nici măcar de către expeditor. Acest lucru poate fi făcut doar de către destinatar - cu cheia sa secretă și după introducerea expresiei de acces.

Când transmiteți mesaje criptate, asigurați-vă că blocul de text cifrat este introdus așa cum este - fără întreruperi sau întreruperi. În caz contrar, nu va fi posibil să-l descifrezi din cauza distorsiunii.

O PERECHE (MII) DE CUVINTE DESPRE ALGORITM

În implementarea clasică Zimmerman, schema PGP utilizează o funcție hash și doi algoritmi criptografici: unul cu o cheie simetrică și unul cu o cheie asimetrică. De asemenea, folosește o cheie de sesiune creată folosind un generator de numere pseudoaleatoare. Un astfel de proces complex oferă o protecție mai fiabilă a datelor, adică complexitatea matematică a recuperării unei chei secrete dintr-o cheie publică.

Alegerea algoritmilor acum disponibile este foarte largă. Acesta este cel care influențează foarte mult calitatea unei anumite implementări PGP. De obicei, se folosesc AES și RSA, iar din funcțiile hash se alege una care, conform conceptelor moderne, este cel mai puțin susceptibilă la coliziuni (RIPEMD-160, SHA-256). PGPTools folosește algoritmul IDEA pentru criptarea datelor și RSA pentru gestionarea cheilor și semnăturile digitale. Hashingul are loc folosind funcția MD5.

Procesul în mai multe etape de (de)criptare a datelor pentru orice program este implementat într-o singură etapă

din seturi de biblioteci criptografice disponibile public. Toate cheile create de PGPTools conțin versiuni BCPG în nume, ceea ce indică indirect utilizarea API-ului Bouncy Castle OpenPGP. La testarea acestei ipoteze, a fost găsită o referință directă la bibliotecile Bouncy Castle în fișierul com.safetyjabber.pgptools.apk.

Ei implementează schema OpenPGP conform RFC 4880, dar au propriile lor caracteristici. Una este că (în funcție de versiunea aleasă) aceștia nu pot folosi o subcheie de criptare. De asemenea, aceste biblioteci au limitări în ceea ce privește lungimea efectivă a cheii. Aceasta înseamnă că peste o anumită limită (de obicei 1024 de biți), încercarea de a crea o cheie de lungime mai mare nu va avea sens practic. Algoritmul nu va putea oferi chei de înaltă calitate, deoarece vor exista prea multe blocuri de potrivire în perechi.

Pentru a testa, am exportat cheia PGP publică și privată a fiecărei perechi într-un fișier text și le-am comparat. O pereche de chei cu o lungime de 1024 de biți nu are fragmente care se repetă, așa cum ar trebui să fie într-o implementare de înaltă calitate.

Repetarea blocurilor în taste

Cu taste de patru kilobiți situația arată diferit. Există prea puține fragmente diferite în pereche (sunt evidențiate cu roșu) și prea multe care se potrivesc.

Strict vorbind, au chiar mai puține diferențe decât se pot vedea în capturi de ecran. Doar că programul de comparație folosit nu știe cum să ignore decalajele blocurilor, ci le verifică linie cu linie. Primele treisprezece rânduri coincid aproape complet, iar finalul este identic în șaptezeci la sută. Dacă ați generat o pereche de chei cu un număr mare de potriviri, atunci pur și simplu ștergeți-o și creați alta.

CONCLUZIE CONSOLIANTE

Deficiențele identificate în timpul testării sunt de natură generală. Ele sunt tipice pentru multe programe, deoarece se referă la codul nu al aplicației în sine, ci al bibliotecilor populare utilizate în ea. Comunitatea de criptografie recomandă dezvoltatorilor să evite Buncy Castle de la OpenPGP. Sperăm că în versiunile viitoare autorii PGPTools vor folosi implementări mai avansate ca bază.

În forma sa actuală, programul este deja capabil să ofere un nivel de bază de confidențialitate și poate fi recomandat ca un utilitar care adaugă funcționalitate PGP dispozitivelor mobile. Vă va ajuta să creați sau să citiți texte criptate pe aproape orice smartphone modern, precum și să ascundeți corespondența secretă de privirile indiscrete. Orice protecție poate fi considerată puternică doar atâta timp cât costurile depășirii acesteia sunt semnificativ mai mari decât costul așteptat al datelor protejate.

Conform NIST, cheile PGP cu o lungime de 1024 de biți sau mai puțin erau considerate nesigure în urmă cu doar câțiva ani. Apoi au fost deschise într-un timp acceptabil pe servere puternice, iar astăzi sunt sparte ca semințele în rețelele de calcul distribuite. Pe lângă alegerea lungimii cheii, nivelul de protecție este determinat și de complexitatea frazei de acces și de mecanismul de implementare a PGP în sine.

Ultima actualizare până la 18 noiembrie 2016.