Cât de periculos este un virus troian pentru un computer? virus troian

Buna admin! Am lucrat fără antivirus două săptămâni, nu am navigat prea mult pe internet în acest timp, dar astăzi am instalat un antivirus și am găsit trei programe troiene în timpul scanării! Ar fi putut face ceva într-o perioadă atât de scurtă în mine sistem de operare?

Programe troiene: program educațional

troian tip separat Malware-ul este numit datorită comparației cu calul troian, care, conform mitologiei antice grecești, a fost dat de greci locuitorilor Troiei. Soldații greci se ascundeau în interiorul calului troian. Noaptea au ieșit din ascunzătoare, au ucis gărzile troiene și au deschis porțile orașului pentru restul forței militare.

Care este esența programelor troiene?

cal troian, cunoscut și ca troian, cunoscut și ca troian, este un tip de malware care diferă de virușii clasici care pătrund independent într-un computer, se înmulțesc acolo și se înmulțesc participând la procesul de activare a unui utilizator uman. Programele troiene, de regulă, nu se pot răspândi, așa cum fac virușii sau viermii de rețea. Troienii se pot masca ca diverse tipuri fișiere – pentru instalatori, documente, fișiere multimedia. Utilizatorul, prin lansarea fișierului sub care se deghizează troianul, lansează troianul însuși. Programele troiene pot fi înregistrate în registru de sistemși să fie activat în timpul pornirii Windows. Troienii sunt uneori module de viruși.

Cum poți ridica un program troian?

Instalatorii de programe sau jocuri sunt adesea echipați cu troieni, iar apoi sunt postați pe servicii de găzduire a fișierelor de calitate scăzută, site-uri Varez și alte portaluri de software mai puțin decât ideale pentru descărcarea în masă de către utilizatorii de Internet. De asemenea, puteți prelua un program troian prin poștă, mesageri online, rețele sociale și alte site-uri.

Prieteni, acum vă voi arăta cum puteți descărca un troian adevărat. De exemplu, ați decis să îl descărcați pentru dvs., ați introdus cererea corespunzătoare în browser și ați ajuns la acest site, în mod natural faceți clic pe Descărcare

Și în loc de Windows, ni se dă flagrant să descarcăm un troian, a cărui descărcare este întreruptă de mine. program antivirus. Atenție.

Scenariul pentru introducerea troienilor poate fi diferit. Acestea sunt solicitări de descărcare a unor programe suplimentare - codecuri, playere flash, browsere, diverse actualizări pentru aplicații web, desigur, nu de pe site-urile lor oficiale. De exemplu, în timp ce navighezi pe Internet, s-ar putea să dai peste un astfel de avertisment, care ascunde din nou un program troian. Vă rugăm să rețineți că există chiar și o greșeală de ortografie pe banner.

Acestea sunt link-uri de la utilizatori necunoscuți pe care sunteți convins să le urmați. Cu toate acestea, un link „infectat” pe o rețea de socializare, Skype, ICQ sau alt messenger poate fi trimis de un utilizator familiar, deși el însuși nici măcar nu o va suspecta, deoarece troianul o va face în locul lui. Puteți ridica un troian cedând la orice alte trucuri ale distribuitorului său, al cărui scop este să vă forțeze să descărcați fișier rău intenționat de pe Internet și rulați-l pe computer.

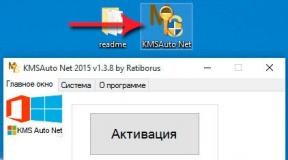

Așa ar putea arăta un troian viu, tocmai l-am prins ieri pe computerul unui prieten, poate că prietenul a crezut că a descărcat unul gratuit Antivirus Norton Antivirus 2014. Dacă rulați acest „antivirus”, atunci

lucrător Masa Windows va fi blocat!

Semne ale unui troian pe computer

Diverse semne pot indica faptul că un troian a pătruns în computer. De exemplu, computerul însuși repornește, se oprește, lansează anumite programe pe cont propriu sau servicii de sistem, deschide și închide consola CD-ROM în sine. Browserul în sine poate încărca pagini web pe care nici măcar nu le-ați vizitat înainte. În cele mai multe cazuri, acestea sunt diverse site-uri porno sau portaluri de jocuri. Descărcarea spontană de porno - videoclipuri sau imagini - este, de asemenea, un semn că un troian este deja în plină desfășurare pe computer. Flash-urile spontane ale ecranului și uneori și însoțite de clicuri, așa cum se întâmplă atunci când faceți capturi de ecran, sunt un semn clar că ați devenit victima unui troian spyware. Prezența software-ului troian în sistem poate fi indicată și de aplicații noi, necunoscute înainte de tine, la pornire.

Dar programele troiene nu funcționează întotdeauna, usurându-se, iar semnele lor nu sunt întotdeauna evidente. În astfel de cazuri, este mult mai ușor pentru utilizatorii de dispozitive computerizate cu putere redusă decât pentru proprietarii de mașini de înaltă performanță. Dacă un troian pătrunde, primii vor putea observa o scădere bruscă a performanței. Aceasta este de obicei 100% încărcare CPU, RAM sau disc, dar nu programe de utilizator. Și în dispecer Sarcini Windows aproape toate resursele computerului vor fi folosite de un proces necunoscut.

În ce scopuri sunt create programele troiene?

Furtul datelor utilizatorului

numere de portofel, carduri bancareși conturi, date de conectare, parole, coduri PIN și alte date confidențiale ale oamenilor - toate acestea prezintă un interes comercial deosebit pentru creatorii de programe troiene. De aceea Sisteme de plată pe internet iar sistemele bancare online încearcă să securizeze banii virtuali ai clienților lor prin introducerea diferitelor mecanisme de securitate. De regulă, astfel de mecanisme sunt implementate prin introducerea de coduri suplimentare care sunt trimise prin SMS către un telefon mobil.

Troienii nu vânează doar date din sistemele financiare. Obiectul furtului poate fi datele de conectare pentru diferite conturi de utilizatori de Internet. Acestea sunt conturi de rețele sociale, site-uri de întâlniri, Skype, ICQ, precum și alte platforme de internet și mesagerie instant. După ce au preluat contul unui utilizator folosind un troian, escrocii îl pot folosi împotriva prietenilor și abonaților săi. diverse scheme pescuit pentru bani - cere bani, oferă diverse servicii sau produse. Și, de exemplu, escrocii pot transforma contul unei fete drăguțe într-un punct de vânzare de materiale porno sau le pot redirecționa către site-urile porno necesare.

Pentru a fura datele confidențiale ale oamenilor, escrocii creează de obicei software troian special - spyware, sunt și programe Spyware.

Spam

Troienii pot fi creați special pentru a colecta adrese de e-mail ale utilizatorilor de internet și apoi a le trimite spam.

Descărcarea fișierelor și creșterea indicatorilor site-ului web

Serviciile de partajare a fișierelor sunt departe de a fi cel mai profitabil tip de venit dacă faci totul cu onestitate. Un site web de calitate scăzută nu este, de asemenea, cel mai bun cel mai bun mod câștigă publicul utilizatorului. Pentru a crește numărul de fișiere descărcate în primul caz și indicatorul de trafic în al doilea, puteți introduce un troian în computerele utilizatorilor, care, fără să știe, îi va ajuta pe escroci să-și îmbunătățească bunăstarea financiară. Programele troiene vor deschide linkul sau site-ul web dorit în browserul utilizatorilor.

Control ascuns pe computer

Nu doar creșterea indicatorilor site-ului sau descărcarea fisierele necesare de la serviciile de găzduire a fișierelor, dar chiar și atacurile hackerilor atacurile asupra serverelor companiilor și agențiilor guvernamentale sunt efectuate folosind troieni, care sunt instalatori de uși din spate. Acestea din urmă sunt programe speciale, creat pentru controlul de la distanță al unui computer, în mod natural, în secret, pentru ca utilizatorul să nu ghicească nimic și să nu tragă un semnal de alarmă.

Distrugerea datelor

În special tip periculos Troienii pot duce la distrugerea datelor. Și nu numai. Barbaritatea unor programe troiene poate duce la deteriorarea componentelor hardware ale computerului sau echipamente de retea. Atacurile DDoS - dezactivare echipamente informatice- realizat de hackeri, de obicei la comandă. De exemplu, pentru a distruge date de la companii sau agenții guvernamentale concurente. Mai rar, atacurile DDoS sunt o expresie de protest politic, șantaj sau extorcare. Hackerii începători pot exersa să efectueze atacuri DDoS fără nicio intenție specială sau scop global pentru a deveni genii experimentați ai răului în viitor.

Uneori sub masca unui software legal ( software) pătrunde în calculator malware. Indiferent de acțiunile utilizatorului, acesta se răspândește independent, infectând sistemul vulnerabil. Un program troian este periculos, deoarece virusul nu numai că distruge informații și perturbă funcționarea computerului, ci și transferă resurse către atacator.

Ce este un cal troian

După cum se știe din mitologia greacă veche, războinicii s-au ascuns într-un cal de lemn, care a fost oferit în dar locuitorilor Troiei. Au deschis porțile orașului noaptea și și-au lăsat tovarășii să intre. După aceasta, orașul a căzut. Utilitatea rău intenționată a fost numită după calul de lemn care a distrus Troia. Ce este un virus troian? Un program cu acest termen a fost creat de oameni pentru a modifica și distruge informațiile aflate pe un computer, precum și pentru a folosi resursele altor persoane în scopul unui atacator.

Spre deosebire de alți viermi, care se răspândesc singuri, este introdus de oameni. În esență, un cal troian nu este un virus. Este posibil ca acțiunea sa să nu fie dăunătoare. Un hacker dorește adesea să pătrundă în computerul altcuiva doar pentru a obține informatiile necesare. Troienii și-au câștigat o reputație proastă datorită utilizării lor în instalările de software pentru a obține reintroducerea în sistem.

Caracteristicile programelor troiene

Un virus troian este un tip de spyware. Caracteristica principală a programelor troiene este colecția deghizată de informații confidențialeși transferul către o terță parte. Acestea includ detaliile cardului bancar, parolele pentru sistemele de plată, datele pașapoartelor și alte informații. Virusul troian nu se răspândește în rețea, nu distruge datele și nu provoacă defecțiuni fatale ale echipamentului. Algoritmul acestui utilitar de virus nu este ca acțiunile unui huligan de stradă care distruge totul în cale. Un troian este un sabotor care stă într-o ambuscadă, așteaptă în aripi.

Tipuri de troieni

Troianul este format din 2 părți: server și client. Schimbul de date între ei are loc prin protocolul TCP/IP folosind orice port. Partea server este instalată pe computerul de lucru al victimei, care funcționează neobservat, în timp ce partea client este păstrată de proprietarul sau clientul utilitarului rău intenționat. Pentru a se deghiza, troienii au nume asemănătoare cu cele de birou, iar extensiile lor coincid cu cele populare: DOC, GIF, RAR și altele. Tipurile de programe troiene sunt împărțite în funcție de tipul de acțiuni efectuate pe sistemul informatic:

- Troian-Downloader. Un program de descărcare care instalează versiuni noi de utilitare periculoase, inclusiv adware, pe computerul victimei.

- Troian-Dropper. Dezactivator program de securitate. Folosit de hackeri pentru a bloca detectarea virușilor.

- Troian-Răscumpărare. Atac pe PC pentru a perturba performanța. Utilizatorul nu poate lucra de la distanță fără să plătească atacatorului suma necesară.

- Exploata. Conține cod care poate exploata o vulnerabilitate software pe o telecomandă sau calculator local.

- Ușa din spate. Permite fraudătorilor să controleze de la distanță persoanele infectate sistem informatic, inclusiv încărcarea, deschiderea, trimiterea, modificarea fișierelor, răspândirea de informații incorecte, înregistrarea apăsărilor de taste, repornirea. Folosit pentru PC, tabletă, smartphone.

- Rootkit. Proiectat pentru a ascunde acțiunile sau obiectele necesare din sistem. Scopul principal este de a crește timpul de lucru neautorizat.

Ce acțiuni rău intenționate efectuează programele troiene?

Troienii sunt monștri de rețea. Infecția are loc folosind o unitate flash sau alta dispozitiv de calculator. Principalele acțiuni rău intenționate ale programelor troiene sunt pătrunderea în computerul proprietarului, descărcarea datelor sale personale pe computerul său, copierea fișierelor, furtul. informatii pretioase,activități de monitorizare pe o resursă deschisă. Informațiile obținute nu sunt folosite în favoarea victimei. Cele mai multe aspect periculos actiuni - control deplin peste sistemul informatic al altcuiva cu funcția de a administra PC-ul infectat. Escrocii efectuează în liniște anumite operațiuni în numele victimei.

Cum să găsești un troian pe un computer

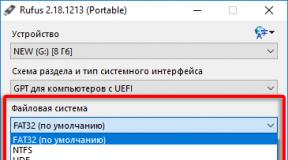

Programele troiene și protecția împotriva acestora sunt determinate, în funcție de clasa virusului. Puteți căuta troieni folosind un software antivirus. Pentru a face acest lucru, trebuie să descărcați în hard disk una dintre aplicații Kaspersky Virus sau Dr. Web. Cu toate acestea, ar trebui să rețineți că descărcarea unui program antivirus nu va ajuta întotdeauna la detectarea și eliminarea tuturor troienilor, deoarece corpul unui utilitar rău intenționat poate crea multe copii. Dacă produsele descrise nu fac față sarcinii, atunci căutați manual în registrul computerului dvs. directoare precum runonce, run, windows, soft pentru a verifica dacă există fișiere infectate.

Eliminarea troianului

Dacă computerul dumneavoastră este infectat, acesta trebuie tratat imediat. Cum să eliminați un troian? Profită antivirus gratuit Kaspersky, Spyware Terminator, Malwarebytes sau software plătit Eliminator de troieni. Aceste produse vor fi scanate, rezultatele vor fi afișate, iar virușii găsiți vor fi eliminați. Dacă apar din nou aplicații noi, sunt afișate descărcări video sau sunt luate capturi de ecran, înseamnă că eliminarea troienilor nu a avut succes. În acest caz, ar trebui să încercați să descărcați utilitarul pentru scanare rapidă fișiere infectate de la sursă alternativă, de exemplu, CureIt.

Protecție troiană

Este mai ușor să împiedici un virus să pătrundă în computer decât să-l tratezi. Principala apărare împotriva troienilor este instalarea unui software eficient care poate neutraliza atacul utilități rău intenționate. În plus, următoarele acțiuni vor ajuta la protejarea împotriva pătrunderii troienilor:

- antivirus actualizat periodic;

- firewall mereu activ;

- sistem de operare actualizat regulat;

- utilizarea informațiilor numai din surse de încredere;

- interzicerea accesului pe site-uri dubioase;

- utilizare parole diferite pentru servicii;

- Este mai bine să introduceți manual adresele site-urilor unde aveți un cont cu date valoroase.

Video: virus troian

Un articol care te va ajuta să faci față troienilor. Veți afla ce este, ce tipuri există, ce fac și cum să vă protejați de toate acestea.

Nu voi „rula vata”, ci voi trece imediat la descriere.

Numele „troian” în sine provine istoria antica despre cum aheii au asediat cetatea Troia mult timp, dar nu au putut-o cuceri. În cele din urmă, au lăsat un cal uriaș de lemn la poartă, spunând: „Bravo, ne-ați reținut atacul, iată un cadou pentru tine”. Ei bine, locuitorii Troiei au adus acest cal în orașul lor, iar de acolo noaptea au ieșit soldații, au ucis paznicii și au deschis porțile armatei lor. Și așa a fost luată Troia.

Pe baza acestui lucru retragere istorică Puteți trece la „troienii” moderni.

Troienii sunt programe care sunt un tip de virus. Principala diferență față de viruși este că troienii „servesc stăpânului”, sau mai degrabă celui care i-a dezvoltat. Dacă acțiunile unui virus sunt să infecteze sistemul și să se răspândească în toate modurile și, în același timp, să strice totul, atunci acțiunile unui troian sunt să instaleze și să colecteze în liniște și pașnic informații despre sistemul infectat și apoi să le trimită creatorului său. .

Aceste. același principiu al faimosului cal troian - să câștigi încredere sub pretextul de a fi bun și apoi să oferi o surpriză neplăcută.

Cum poți prinde un troian?

Troianul ajunge pe computer în diverse moduri, dar cel mai frecvent este prin instalarea de programe sau vizualizarea fișierelor.

O situație tipică - să presupunem că sunteți un fel de... Ajungi pe un site web ( nu al meu!) și caută frenetic de unde îl puteți descărca. Ca rezultat, faceți clic pe acest link, descărcați și instalați. Și totul părea să meargă bine - a pornit și instalarea a avut succes și chiar părea că funcționează și toată lumea era fericită. Dar în acest moment este posibil ca sistemul dumneavoastră să fi preluat deja același troian. La urma urmei, scopul troienilor este că se „atașează” unui program bun și, parcă, fac parte din acesta până în ultimul moment - când s-au lansat și instalat deja. Apoi ei continuă să „trăiască”.

De aceea, pe acest site foarte rar vă permit să descărcați direct de pe site, ci doar dau link-uri către site-urile oficiale ale dezvoltatorilor. Nu vor pune asta în produsele lor.

Crezi că poți să-l prinzi doar prin programe? Deloc. Este posibil să primiți un e-mail banal de spam (vă amintiți despre?) care va conține un link sau atașat un fișier cu titlul invitativ „Uită-te la cum mănâncă șoarecele pisica” și vei da clic pe el și vei vedea imaginea. Da da da! Chiar și printr-o poză poți prinde un troian.

Infecția prin rularea automată a unităților flash (articolul meu preferat?) și a discurilor (puțin mai puțin frecvente) este, de asemenea, frecventă.

Ce tipuri de troieni există și ce fac ei?

Dacă descriem toate tipurile de troieni, va dura o mulțime de pagini, pentru că... Sunt încă o mulțime și apar în fiecare zi altele noi. Dar voi scrie în continuare despre cele principale:

Ei bine, cred că este suficient. Există și „apelatori” care sună număr de taxă, dar în vremea noastră sunt prost distribuite, pentru că Internetul funcționează chiar și fără telefon. De fapt, există o mulțime de troieni și acțiunile lor. La urma urmei, îi poți programa să facă orice.

De asemenea, trebuie menționat că adesea mai mulți troieni pot fi încorporați într-un singur troian simultan (de exemplu, telecomandă, un keylogger și un cracker), ajungând până la zeci. Această „colecție de troieni” poate fi instalată prin deschiderea unei imagini inofensive care înfățișează o vedere la mare...

Cum să te protejezi și să elimini troienii?

Metodele de protecție sunt cunoscute de multă vreme de toată lumea, dar le voi repeta:

Ei bine, dacă sunteți deja infectat, atunci simptomele pot fi repornirea computerului, repornirea programului, scoaterea unor sunete - în general, tot ceea ce de obicei nu se întâmplă.

Vom fi tratați

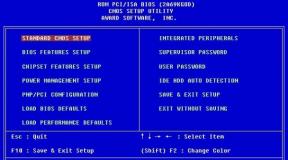

Cel mai adesea, troianul încearcă imediat să se înregistreze în , așa că trebuie să vă uitați la ceea ce este înregistrat acolo și să le ștergeți pe cele inutile.

Același lucru se leagănă și ( Câştiga+Rși introduceți regedit ) în următoarele ramuri:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

HKEY_CURENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

HKEY_CURENT_USER\Software\Microsoft\Windows\CurrentVersion\Runonce

HKEY_USERS\.Default\Software\Microsoft\Windows\CurrentVersion\Run

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Runonce

Nu ar trebui să existe nimic atât de suspect cu setul de cifre și litere.

Acum să trecem la programe. Desigur, în primul rând, preferatele noastre sunt gratuite și de unică folosință și trebuie descărcate și instalate unul câte unul pentru a testa sistemul.

Apropo, toate antivirusurile ar trebui și pot căuta și detecta troieni la fel ca alți viruși. Există o singură problemă și constantă - virușii și troienii sunt scrise în fiecare zi cu zeci de mii și este extrem de dificil să le țineți evidența. La fel ca lansarea unei actualizări a antivirusului, astfel încât acesta să le poată urmări. Prin urmare, este încă important să actualizați.

Există de asemenea utilitati separate pentru a elimina troienii.

Eliminator de troieni- . Este în engleză și plătit, dar există o perioadă de 30 de zile perioada de probă ceea ce este suficient pentru a elimina troienii.

Nu voi scrie despre instalare și despre cum să căutați, cred că vă veți da seama singur. Îți voi arăta doar capturi de ecran:

Considerăm într-un limbaj accesibil ce este un troian și ce este unic la acest dăunător.

Foarte des utilizatorii dau peste un astfel de concept ca troian Ce este și la ce se folosește, de ce este periculos?

Deci, un troian este un program dăunător oarecum asemănător cu un virus, deși spre deosebire de acesta, troianul nu se răspândește singur, ci cu ajutorul oamenilor. Acest tip Software-ul și-a primit numele în onoarea faimosului cal troian, cu ajutorul căruia trupele din Ahea au capturat Troia prin înșelăciune, construind un cal imens, presupus într-o cursă.

Troienii, nebănuind nimic, au tras structura în ceea ce era considerat o fortăreață inexpugnabilă. Sub acoperirea întunericului, războinicii ahei s-au târât din ea și au deschis porțile inexpugnabilei Troie pentru restul armatei lor. Astfel, Troian, cal troian- de acum înainte a început să implice un fel de plan secret deghizat în ceva inofensiv.

BMai mult, nu dăunează în sine, ci pur și simplu dă acces la computerul proprietarului (creatorului), iar el, la rândul său, provoacă rău. în diferite grade complexitate.

Oamenii au început să vorbească serios despre ei pentru prima dată încă din 1998, în care a avut loc prima masă utilitar troian titlu - Orificiu din spate.

Folosind-o, era posibil să se controleze computerul personal (PC) al victimei de la distanță, adică prin Internet sau rețeaua locală (desigur, acest lucru ar putea fi folosit și pentru bine, de exemplu, ajutând utilizatorii de la distanță, dar ar fi de asemenea, poate fi furat cu ușurință ceva dintr-un computer, de exemplu, parole).

După apariția acestui troian, mulți au început să se îngrijoreze de astfel de programe. La urma urmei, pot provoca pagube enorme unei companii sau unei firme cu ajutorul lor, hackerii pot fura parole importante de acces, date despre clienți etc., ceea ce, în general, se întâmplă în mod constant în lume.

Să repetăm, troianul în sine nu este periculos - este doar o modalitate de a obține acces la ceva, un computer, e-mail, un site web. Tot răul poate începe atunci când proprietarul său începe să facă ceva, folosindu-l, de exemplu, furându-ți parolele.

Troienii pot fi împărțiți în:

BackDoor (usa din spate)- folosit pentru a obține acces la computerul victimei într-un mod giratoriu, ceea ce ea nici măcar nu vrea să spună, ca să spunem așa - intră pe ușa din spate (de exemplu, printr-o gaură în browser sau OS).

Principiul de funcționare este următorul:

- Se include în pornirea sistemului pentru a porni automat când pornește computerul

- Verifică conexiunea la Internet la anumite intervale

- La ieșirea cu succes în retea globala trimite date proprietarului său pentru a accesa computerul victimei

- După aceasta, proprietarul troianului poate efectua diverse acțiuni pe acest computer, inclusiv furtul sau ștergerea tuturor datelor

MailSender (expedător e-mail)- acest dăunător este înregistrat în sistemul de operare, după care colectează toate parolele și codurile introduse pe computerul victimei. Apoi, informațiile colectate sunt trimise (de obicei prin e-mail) către atacator. Aceasta este o situație obișnuită, adesea așa sunt furate parolele de acces la rețelele de socializare, e-mail etc. carduri de credit etc.

LogWriter (înregistrare jurnal)- Particularitatea acestui tip de troieni este că scriu tot ce este introdus pe tastatură dosar special. Apoi este trimis într-un fel (prin poștă, ftp) atacatorilor, ei, la rândul lor, analizează aceste înregistrări și selectează informațiile necesare de acolo.

Deci noi limbaj accesibil Am analizat în termeni generali ce este un troian și care sunt funcțiile acestuia.

Dacă aveți întrebări, echipa va fi bucuroasă să le răspundă în comentarii.

- mi-a placut

- Nu mi-a plăcut

- 20 octombrie 2015

- Site-ul Alex

Rezumat despre informatică

pe tema: „ virus troian”

Completat de: Elev clasa 9 „A”

Scoala nr 50

Ryzhkov Maxim

Cai troieni, utilități de administrare ascunse, viruși intenționați, constructori de viruși și generatori polimorfi.

Istoria numelui „cal troian”.

În secolul al XII-lea î.Hr. Grecia a declarat război Troiei. Grecii au început un război de 10 ani împotriva acestui oraș, dar nu l-au putut lua niciodată. Apoi au recurs la un truc. La sfatul lui Ulise, a fost construit un cal imens de lemn. În interiorul acestui cal s-au ascuns câțiva eroi, iar armata aheilor, îmbarcându-se pe corăbii, a navigat spre insula Tendos. Troienii au hotărât că asediul a fost ridicat și, crezând cuvintele spionului Sinon că calul a fost lăsat de ahei pentru a o liniști pe zeița Atena, iar stăpânirea lui ar face Troia inexpugnabilă, l-au mutat în oraș, distrugând o parte din zidul cetății. Degeaba i-a convins pe troieni preotul Laocoon că acest lucru nu trebuie făcut. Noaptea, războinicii ahei au ieșit din burta calului și au deschis porțile orașului armatei care s-a întors sub acoperirea întunericului. Troia a fost luată și distrusă.

De aceea, astfel de programe se numesc „cai troieni” - funcționează neobservat de utilizatorul PC-ului, ascunzându-se în spatele acțiunilor altor aplicații.

Ce este un cal troian?

Un cal troian este un program care oferă acces neautorizat la computer pentru a efectua orice acțiuni la destinație fără a avertiza proprietarul computerului sau trimite adresa specifica informațiile colectate. În același timp, de regulă, ea se preface a fi ceva pașnic și extrem de util. Unele programe troiene se limitează la trimiterea parolelor prin poștă către creatorul lor sau persoanei care a configurat programul (troian prin e-mail). Cu toate acestea pentru utilizatorii de internet Cele mai periculoase programe sunt cele care vă permit să obțineți acces la distanță la mașina lor din lateral (BackDoor). Foarte des, troienii ajung pe un computer împreună cu programe utile sau utilitare populare, mascandu-se ca acestea.

O caracteristică a acestor programe care le obligă să fie clasificate ca dăunătoare este lipsa de avertizare cu privire la instalarea și lansarea lor. La lansare, troianul se instalează pe sistem și apoi îl monitorizează, fără a transmite utilizatorului niciun mesaj despre acțiunile sale. Mai mult, linkul către troian poate lipsi din lista de aplicații active sau fuzionat cu acestea. Ca rezultat, utilizatorul computerului poate să nu fie conștient de prezența sa în sistem, în timp ce computerul este deschis telecomanda. Destul de des, termenul „troian” se referă la un virus. De fapt, acest lucru este departe de a fi cazul. Spre deosebire de viruși, troienii au ca scop obținerea de informații confidențiale și accesarea anumitor resurse computerizate.

Există mai multe moduri posibile prin care un troian poate intra în sistemul dumneavoastră. Cel mai adesea acest lucru se întâmplă atunci când lansați un program util care are încorporat un server troian. În momentul primei lansări, serverul se copiază într-un director, se înregistrează pentru lansare în registrul de sistem și chiar dacă programul purtător nu pornește niciodată, sistemul dumneavoastră este deja infectat cu un troian. Puteți infecta singur o mașină rulând un program infectat. Acest lucru se întâmplă de obicei dacă programele sunt descărcate nu de pe servere oficiale, ci de pe pagini personale. Un troian poate fi introdus și de străini dacă au acces la mașina dvs., pur și simplu lansând-o de pe o dischetă.

Tipuri de troieni

Pe în acest moment Cele mai comune tipuri de troieni sunt:

1. Utilități de administrare ascunse (la distanță) (BackDoor - din engleză „back door”).

Caii troieni din această clasă sunt în mod inerent destul de des utilități puternice administrare la distanță calculatoare din rețea. În funcționalitatea lor, acestea sunt în mare măsură similare cu diverse sisteme administrații dezvoltate de producători cunoscuți de produse software.

Singura caracteristică a acestor programe le obligă să fie clasificate ca programe troiene dăunătoare: absența unui avertisment cu privire la instalare și lansare.

Când este lansat, troianul se instalează pe sistem și apoi îl monitorizează, în timp ce utilizatorului nu i se oferă niciun mesaj despre acțiunile troianului asupra sistemului. Mai mult, este posibil ca linkul către troian să nu fie în lista de aplicații active. Ca urmare, „utilizatorul” acestui program troian poate să nu fie conștient de prezența acestuia în sistem, în timp ce computerul său este deschis controlului de la distanță.

Utilitarele moderne de administrare ascunse (BackDoor) sunt destul de ușor de utilizat. Acestea constau, de obicei, în principal din două părți principale: serverul (executorul) și clientul (autoritatea de guvernare a serverului).

Serverul este fișier executabil, care este injectat într-un anumit mod în aparatul dvs., încărcat în memorie în același timp cu pornind Windowsși execută comenzile primite de la clientul de la distanță. Serverul este trimis victimei și, ulterior, toate lucrările sunt efectuate prin intermediul clientului pe computerul hackerului, adică. Comenzile sunt trimise prin client, iar serverul le execută. În exterior, prezența lui nu este detectată în niciun fel. După ce partea de server a troianului este lansată, se face o copie de rezervă pe computerul utilizatorului port specific, responsabil de comunicarea cu Internetul.

După acești pași, atacatorul lansează partea client a programului, se conectează la acest computer printr-un port online deschis și poate efectua aproape orice acțiune pe mașina dvs. (acest lucru este limitat doar de capacitățile programului utilizat). După conectarea la server, puteți controla computerul de la distanță aproape ca și cum ar fi al dvs.: reporniți, opriți, deschideți un CD-ROM, ștergeți, scrieți, schimbați fișiere, afișați mesaje etc. Pe unii troieni puteți schimba portul deschisîn timpul funcționării și chiar setați o parolă de acces pentru „proprietarul” acestui troian. Există și troieni care vă permit să utilizați mașina „troiană” ca server proxy ( Protocoale HTTP sau Socks) pentru a ascunde adresa IP reală a hackerului.

Arhiva unui astfel de troian conține de obicei următoarele 5 fișiere: client, editor de server (configurator), server troian, pachet de fișiere (gluer), fișiere de documentație. Are destul de multe funcții, printre care se numără următoarele:

1) colectarea de informații despre sistemul de operare;

2) determinarea parolelor stocate în cache și dial-up, precum și a parolelor programe populare apelare;

3) găsirea de noi parole și trimiterea altor informații prin e-mail;

4) descărcați și rulați fișiere pe calea specificată;

5) închiderea ferestrelor antivirusuri cunoscuteși firewall-uri la detectare;

6) efectuarea de operațiuni standard de lucru cu fișiere: vizualizare, copiere, ștergere, modificare, descărcare, încărcare, lansare și redare;

7) îndepărtare automată server troian din sistem după un anumit număr de zile;

8) Management CD-ROM, activați/dezactivați combinația de taste Ctrl+Alt+Del, vizualizați și modificați conținutul clipboard-ului, ascundeți și afișați bara de activități, tava, ceasul, desktopul și ferestrele;

9) stabilirea unui chat cu victima, incl. pentru toți utilizatorii conectați la acest server;

10) afișarea pe ecranul clientului a tuturor butoanelor apăsate, i.e. există funcții keylogger;

11) realizarea de capturi de ecran de diferite calități și dimensiuni, vizualizarea unei anumite zone a ecranului computerului de la distanță, schimbarea rezoluției curente a monitorului.

Troienii de administrare ascunsă sunt și astăzi cei mai populari. Toată lumea își dorește să dețină un astfel de troian, deoarece poate oferi capabilități excepționale de a controla și de a efectua diverse acțiuni pe un computer la distanță, ceea ce poate speria majoritatea utilizatorilor și aduce multă distracție proprietarului troianului. Mulți oameni folosesc troienii pur și simplu pentru a bate joc de cineva, pentru a arăta ca un „super hacker” în ochii altora și, de asemenea, pentru a obține informații confidențiale.

2. Poștal (e-mail troian).

Troieni care vă permit să „trageți” parole și alte informații din fișierele computerului și să le trimiteți prin e-mail proprietarului. Acestea pot fi date de conectare și parole de internet ale furnizorului, o parolă de la cutie poştală, Parolele ICQși IRC, etc.

Pentru a trimite o scrisoare proprietarului prin poștă, troianul contactează server de mail site de Protocolul SMTP(de exemplu, pe smtp.mail.ru). După colectarea datelor necesare, troianul va verifica dacă aceste date au fost trimise. Dacă nu, datele sunt trimise și stocate în registru. Dacă au fost deja trimise, atunci scrisoarea anterioară este extrasă din registru și comparată cu cea actuală. Dacă au apărut modificări în informații (au apărut date noi), atunci scrisoarea este trimisă și cele mai recente date despre parolă sunt înregistrate în registru. Într-un cuvânt, acest tip de troian pur și simplu colectează informații, iar victima poate nici măcar să nu realizeze că parolele sale sunt deja cunoscute de cineva.

Arhiva unui astfel de troian conține de obicei 4 fișiere: un editor de server (configurator), un server troian, un pachet de fișiere (gluer) și un manual de utilizare.

În urma lucrărilor, se pot determina următoarele date:

1) adresa IP a computerului victimei;

2) informatii detaliate despre sistem (computer și nume de utilizator, Versiunea Windows, modem etc.);

3) toate parolele stocate în cache;

4) toate setările de conexiune telefonică, inclusiv numere de telefon, login-uri și parole;

5) parole ICQ;

6) N ultimele site-uri vizitate.

3. Keylog-uri.

Acești troieni înregistrează tot ce este introdus pe tastatură (inclusiv parolele) într-un fișier, care este ulterior trimis la un anumit e-mail sau vizualizat prin FTP ( Transfer de fișiere protocol). Keyloggerii ocupă de obicei puțin spațiu și se pot deghiza în alții programe utile, ceea ce le face dificil de detectat. Un alt motiv pentru care un astfel de troian este greu de detectat este că fișierele sale se numesc fișiere de sistem. Unii troieni de acest tip pot extrage și decripta parolele găsite în câmpuri speciale pentru parole.