Отключено администратором политикой безопасности. Android и шифрование данных

Иногда при попытке сменить графический ключ разблокировки экрана или других действиях видно сообщение «Запрещено администратором, политикой шифрования или хранилищем учетных данных». Перед тем, как рассмотреть процедуру снятия такого ограничения, необходимо понять, откуда оно вообще берется.

1. Почему видно такое сообщение

Если говорить просто, то на телефоне или планшете установлен какой-то сертификат, который непосредственно или косвенно связан с безопасностью. Определенные его части или весь сертификат не дает пользователю понижать уровень безопасности.

Разблокировка графическим ключом считается наиболее безопасной и защищенной от взлома системой. Пароль и PIN-код вскрыть намного проще – их можно элементарно подобрать, исходя из знаний о пользователе.

Например, можно попробовать использовать цифры даты рождения, имя любимого музыкального исполнителя и так далее. К графическому ключу такие психологические особенности не подходят.

Именно по этой причине определенный сертификат не дает возможность уменьшить уровень безопасности путем смены типа снятия блокировки экрана.

Этот сертификат может относиться к следующим программным продуктам:

- Samsung Pay;

- Samsung Billing;

- Android Pay;

- Microsoft Outlook и другие.

Теперь, когда Вы знаете, из-за чего возникает проблема, можно представить, как ее решить.

2. Способы снятия ограничения

Вот как снять графический ключ:

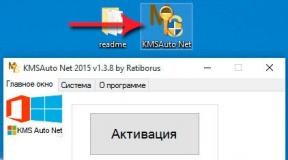

- Отключите такие службы, как Samsung Pay, Samsung Billing, Android Pay и Outlook. Для этого зайдите в настройки и откройте список приложений («Диспетчер приложений» в меню «Приложения»). Затем откройте нужную программу и на ее странице нажмите кнопку «Выключить». После отключения каждой службы пробуйте делать то, что хотели с самого начала.

- Отключите администраторов. Для этого зайдите в меню «Безопасность» и пункт «Администраторы устройства». Если там будут какие-то приложения, в которых Вы сомневаетесь, смело отключайте их. После этого, опять же, пробуйте выполнить ту задачу, которую хотели изначально. Скорее всего, ограничение пропадет с телефона и с плашета.

- Если ничего не получается, уберите все возможные сертификаты. Для этого в меню «Безопасность» нажмите «Очистка сертификатов» и подтвердите действие.

- Очистите учетные регистрационные данные. В некоторых смартфонах также в меню «Безопасность» можно зайти в «Другие параметры безопасности» и «Хранилище регистрационных данных». Там будет пункт «Очистить учетные данные». Нажмите на него и подтвердите действие.

Важно! После того, как Вы попробовали каждый способ, перезагружайте устройство. Возможно, до этого ничего не изменится.

- Выполните полный сброс устройства. Перед этим обязательно скопируйте все важные данные на облачное хранилище или флешку. Как сбросить аппарат, подробно описано в данной статье (способ 5).

Но к последнему способу Вы вряд ли придете. Это возможно только если у Вас какой-то уникальный случай и первые в списке пути решения проблемы не будут работать.

В большинстве случаев все дело именно в сертификате и сброс таковых помогает снять всяческие ограничения. Если нет, значит, в смартфоне или планшете есть какой-то глюк. Если у Вас еще действует гарантия, лучше обратиться к специалистам.

Для того чтобы защитить личную информацию, экран любого Андроид-смартфона может быть заблокирован. Причем делается это разными способами. Сие нужно, например, тогда, когда вы потеряли устройство. Но иногда в такой защите нет абсолютно никакой необходимости и она только отнимает время при включении девайса. В данной статье мы расскажем, какими бывают блокировки экранов на Android. Также узнаем, как их убрать или, напротив, установить.

Существует несколько типов защиты экрана на Android. Ниже мы опишем их в виде списка и приведем примерную степень безопасности:

- Отсутствие блокировки. Экран включается кнопкой питания и сразу виден рабочий стол. Защита отсутствует;

- Простой свайп. Экран разблокируется посредством движения пальца по нему. Защищает только от случайных включений;

- Графический ключ. Пользователь рисует узор по специальным направляющим точкам и таким образом разблокирует устройство. Безопасность достигается путем введения паузы между попытками ввода после нескольких неудачных;

- ПИН-код. Набор из нескольких цифр, который нужно ввести для снятия блокировки. Точно так же, как и в случае с графическим ключом, при нескольких неправильных вводах устанавливается пауза на определенное время. Безопасность более высокая;

- Пароль. Наиболее безопасный, но в то же время длительный способ разблокировки экрана. Заключается во вводе комбинации из цифр и букв разного регистра;

- Отпечаток пальца. Относительно новый способ защиты, являющийся самым безопасным на сегодняшний день. Подобрать невозможно;

- Распознавание лица. Еще более современный алгоритм, предусматривающий сканирование множества точек лица владельца и автоматическую разблокировку устройства при его появлении перед сенсорами. Довольно сомнительный вариант, значительно проигрывающий отпечатку;

- Сканер радужной оболочки глаза. Еще один алгоритм защиты, работающий по принципу сканирования уникальной для каждого человека сетчатки. Защита высочайшего уровня.

Также для безопасности могут использоваться сторонние приложения, применяющие для входа в Андроид различные загадки, вопросы и т. д. Возможности операционной системы от Google в данной области безграничны. Так что сильно вникать в подробности мы не будем и сразу перейдем к описанию отключения блокировки на разных версиях Android.

Как убрать

Итак, на сегодняшний день существует несколько самых распространенных версий Андроид. Также присутствуют надстройки над «чистой» операционной системой, которые используют, например, Xiaomi или Samsung. Работу с ними мы также опишем. Но перед тем как приступить, помните: снимая блокировку, вы делаете свой телефон и информацию, находящуюся в нем, уязвимыми для злоумышленников. Начинаем.

Android 2.x

Рассматривать редакции ОС от Гугл мы будем в порядке их появления. Пропустим только совсем уж древнюю Android 1.x и чисто планшетную 3.x.

- Для снятия защиты в Google Android 2.x нужно изначально перейти в меню приложений. Его иконка обозначена на скриншоте ниже.

- Далее нас интересуют настройки. Тапаем по иконке с изображением шестеренки или нечто подобное.

- На следующем этапе жмем по «Местоположение и защита».

- Переходим к пункту с названием «Сменить способ блокировки».

- Так как у нас был активен ПИН-код, то для его отключения нужно будет обязательно ввести шифр. Если у вас стоит другая защита, например, графический ключ или пароль, соответственно, укажите их. О том, что делать если вы не знаете этих данных, написано в самом конце статьи.

- Итак, когда верификация будет проведена, можно отключать защиту. Для этого мы просто жмем по отмеченному на скриншоте пункту.

Также ниже вы видите остальные способы блокировки, поддерживаемые на втором Андроид.

Поднимаемся выше и переходим к рассмотрению 4-й версии OS.

Android 4.x

Настал черед поговорить о когда-то самой популярной операционной системе. Это четвертый Android. Он до сих пор установлен на миллионах смартфонах и планшетах. Итак, для того чтобы отключить блокировку тут, делаем следующее:

- Идем в главное меню, тапнув по его значку на домашнем экране.

- Переходим к настройкам. В нашем случае это «Settings», у вас ярлык может называться по-другому. Все зависит от примененной локализации.

- Теперь нам нужен раздел, связанный с безопасностью. У нас это «Security». Тапаем по нему.

- Переходим непосредственно к блокировке экрана.

- Тут уже другая ситуация. В случае с Андроид 2.x нам пришлось авторизироваться, вводя ПИН-код. Здесь это будет графический ключ. Именно он установлен для защиты домашнего экрана.

- Теперь, когда мы подтвердили право собственности на телефон, можно просто отменить блокировку. Делается это нажатием на соответствующий пункт.

В процессе своего рассказа мы постепенно достигли экватора ОС. Это пятый Андроид. Рассмотрим, как работать с ним.

Android 5.x

Давайте разбираться, как отключить блокировку экрана в Андроид, который еще недавно был очень популярным. Это «пятерка». Делаем следующее:

- Как и в предыдущих случаях переходим к меню приложений. Иконка отмечена на скриншоте ниже.

- Ищем шестеренку настроек и жмем по ней. У нас установленных приложений немного, вам же, возможно, придется пролистать список.

- Настройки тут расположены в 2 столбца. Ищем пункт «Безопасность» и тапаем по нему.

- Переходим к разделу настроек, обозначенному на скриншоте. У нас он называется «Блокировка экрана».

- Смена настроек защищена паролем. Для того чтобы убрать защиту, нужно предварительно ввести его. Делаем это и жмем «ПРОДОЛЖИТЬ».

Готово. Все что нам осталось предпринять – это нажать пункт «Нет», и безопасность устройства окажется сведенной к нулю.

Отличием новой версии Андроид является появившееся тут подтверждение. Еще в 4-й редакции его не было. Жмем «ОК».

Тем временем рассматриваемые ОС становятся все более и более современными.

Android 6.x

В шестой версии Android защитная функция экрана блокировки убирается следующим образом:

- Точно также, как и раньше, жмем иконку меню приложений. Там находятся нужные нам настройки.

- Тапаем по обведенному на скриншоте ниже значку шестеренки.

- И, как и в случае с 5.x, выбираем раздел «Безопасность».

- Как видим, наш экран в данный момент заблокирован при помощи графического ключа. Для того чтобы его отключить, жмем по отмеченному на картинке пункту.

- Нам потребуется ввести графический ключ, в противном случае дело дальше не пойдет.

- Если проверка входа пройдет успешно, у нас возникнет несколько вариантов. Впрочем, как и в предыдущих версиях OS. Так как мы говорим в данном случае об отключении, выбираем первый пункт.

- Так же, как и в предыдущем случае, даем утвердительный ответ на появившееся подтверждение.

После этого защита будет полностью отключена.

Android 7.x

В нашем обзоре нет операционной системы Android 8, так как она еще не успела прочно закрепиться среди пользователей. Но о ее предке мы поговорим прямо сейчас. Итак, работаем с «семеркой».

- Ради разнообразия рассмотрим вход в настройки системы не через меню приложений, а при помощи строки уведомлений. Опускаем ее вниз и тапаем по иконке с изображением шестеренки.

- Далее переходим к разделу «Безопасность».

- Выбираем пункт под названием «Блокировка экрана». Сразу же видим, что в данный момент установлен способ авторизации при помощи PIN-кода.

- Естественно, для того чтобы что-то тут изменить, нам потребуется ввести тот самый код.

- Функционал разблокирован, поэтому выбираем первый пункт и таким образом полностью отключаем блокировку.

Мы полностью рассмотрели все версии «голого» Андроид, например, устанавливаемые на Асус. Каждый из вариантов был описан от начала и до конца. Это делается для того, чтобы человек, зашедший на сайт и кликнувший по пункту содержания, получил полнофункциональную инструкцию для своей редакции ОС от Google.

Xiaomi и MIUI

Также давайте рассмотрим отключение защиты на фирменной оболочке от китайского производителя Xiaomi, а именно MIUI. В нашем случае это ее 9-я версия.

- Опускаем строку уведомлений вниз при помощи свайпа и тапаем по иконке запуска настроек. Выглядит она как шестеренка.

- Так как наш телефон поддерживает работу с отпечатком пальца, выбираем советующий раздел. Мы отметили его на скриншоте.

- Затем переходим непосредственно к самой блокировке.

- Нам потребуется ввести пароль, который был установлен ранее. Если этого не сделать, настройки сменить не удастся. Поэтому прописываем код и жмем кнопку ввода.

- Жмем по строчке с надписью «Отключение блокировки».

- Система уведомит нас о том, что, если мы продолжим, блокировка будет снята и использовать отпечаток пальца мы уже не сможем. Если вас это не пугает, то жмем «ОК».

На этом с Xiaomi все, но не все с блокировкой. Рассмотрим, как ее убрать и в пресловутом TouchWiz от Самсунг.

Samsung и TouchWiz

Данная надстройка или оболочка от корейского производителя визуально отличается от немодифицированного Андроид. Поэтому на работе с нею тоже стоит заострить внимание. Чтобы снять защиту тут, делаем следующее:

- Как и в случае с Xiaomi опускаем «шторку» и жмем кнопку настроек.

- Прокручиваем содержимое окна немного вниз и тапаем по отмеченному на экране пункту.

- Видим пункт «Тип блокировки» и тут же наблюдаем вид установленной защиты. Для того чтобы изменить ее или вовсе убрать, жмем по строчке, обведенной красным цветом.

- Для подтверждения вводим графический ключ.

- Выберем пункт «Провести по экрану» – это и есть отключение проверки безопасности.

- Тут нас предупредят о том, что сохраненные ранее данные будут удалены (имеется ввиду сам графический ключ). Подтверждаем свои намерения тапом по кнопке «СТЕРЕТЬ».

После этого пароль будет сброшен и защита включения телефона отменена.

Пример приведен на базе телефона Самсунг Галакси Гранд Прайм, однако подходит он и для других смартфонов этой марки.

Как обойти, если забыт пароль

Существуют варианты, когда человек попросту забыл пароль и не может разблокировать собственное устройство. Ниже мы приведем способ, который может помочь выйти из ситуации, однако предупредим вас о том, что срабатывает он далеко не всегда и не на всех телефонах.

Для того чтобы убрать блокировку, нужно сбросить смартфон к заводским настройкам. Делать это следует из выключенного состояния при помощи сочетания кнопок и меню рекавери. В разных смартфонах эти сочетания тоже разные. Например, на Samsung – это кнопка питания + кнопка громкости вверх + кнопка домой.

Зажимать клавиши нужно именно на выключенном устройстве. Если вы все сделали правильно, телефон перезагрузится в режим Recovery, в котором нужно будет просто выбрать опцию сброса. Однако следует понимать, что данный способ срабатывает не на всех моделях. В более новых девайсах даже после сброса ключ нужно будет вводить.

Внимание! Данный вариант приведет к потере всех данных, которые есть на вашем телефоне. Прежде чем приступить к выполнению, скопируйте их в надежное место.

Не стоит верить материалам в интернете, которые показывают, как снять блокировку при помощи звонка или низкого заряда батареи. Даже перейдя в меню смартфона, для отключения защиты вас попросят ввести тот же ключ.

Что делать, если запрещено администратором

Иногда человек знает свой ПИН-код, графический ключ или пароль, но убрать его все равно не получается. Для того чтобы решить и эту проблему, делаем так:

- Переходим в меню приложений. В данном случае это Андроид 6, но в других версиях ОС последовательность действий подобна.

- Тапаем по шестеренке настроек.

- Переходим в раздел «Безопасность».

- Далее нам потребуется пункт «Администраторы устройства».

- Смотрим какие приложения есть в этом списке. Например, удаленное выключение и блокировка могут влиять на запрет смены пароля. У вас тут могут быть другие функции, для проверки их тоже можно отключить. Жмем по галочке, обозначенной на скриншоте.

- Ниже обозначен перечень полномочий. Есть тут и блокировка экрана, возможно, именно она и мешает нам. Жмем «ОТКЛЮЧИТЬ».

В каждом конкретном случае набор приложений в пункте администрирования может быть разным. Действуйте согласно сложившейся именно у вас ситуации.

Итоги и комментарии

В итоге мы закончили рассказ о том, как можно отключить блокировку экрана на Андроид. Подробная пошаговая инструкция затронула все версии ОС Android, надеемся мы помогли и вам. Если же вопросы остались, пишите их в комментариях: наш сайт создан для того, чтобы помогать вам.

Видеоинструкция

Для большей наглядности приведенного материала и полноты картины в целом предлагаем вам просмотреть также видеоинструкцию. Конкретно описывается последний пункт нашей статьи про сброс к заводским настройкам.

ФБР попыталось через суд выкрутить руки компании Apple, не желающей создавать код для обхода собственной системы безопасности. Обнаружена критическая уязвимость в ядре Android, позволяющая получить доступ суперпользователя в обход всех защитных механизмов. Эти два события хоть и не связаны между собой, но совпали по времени, явным образом демонстрируя различия в системе безопасности двух популярных мобильных ОС. Отложим на минуту вопрос с критической уязвимостью ядра Android, которая вряд ли будет когда-либо исправлена большинством производителей в уже выпущенных моделях, и рассмотрим механизмы шифрования данных в Android и Apple iOS. Но прежде поговорим, зачем вообще нужно шифрование в мобильных устройствах.

Зачем шифровать телефон?

Честному человеку скрывать нечего - популярнейшей лейтмотив, который звучит после каждой публикации на тему защиты данных. «Мне скрывать нечего», - говорят многие пользователи. Увы, но гораздо чаще под этим подразумевается всего лишь уверенность в том, что уж в данные конкретного Васи Пупкина никто не потрудится залезть, ибо кому они вообще интересны? Практика показывает, что это не так. Далеко ходить не станем: буквально на прошлой неделе увольнением завершилась карьера школьной учительницы, которая на минутку оставила телефон на столе. Ученики мгновенно разблокировали аппарат и извлекли из него фотографии учительницы в виде, который осуждается пуританской моралью американского общества. Инцидент послужил достаточным основанием для увольнения учительницы. Подобные истории происходят чуть ли не ежедневно.

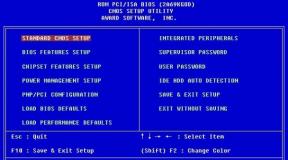

Как взламываются незашифрованные телефоны

Не будем углубляться в детали, просто имей в виду: данные с незашифрованного телефона можно извлечь почти в ста процентах случаев. «Почти» здесь относится скорее к случаям, когда телефон попытались физически повредить или уничтожить непосредственно перед снятием данных. Во многих устройствах Android и Windows Phone есть сервисный режим, позволяющий слить все данные из памяти аппарата через обычный USB-кабель. Это касается большинства устройств на платформе Qualcomm (режим HS-USB, работающий даже тогда, когда загрузчик заблокирован), на китайских смартфонах с процессорами MediaTek (MTK), Spreadtrum и Allwinner (если разблокирован загрузчик), а также всех смартфонов производства LG (там вообще удобный сервисный режим, позволяющий слить данные даже с «окирпиченного» устройства).

Но даже если в телефоне и нет сервисного «черного хода», данные из устройства все равно можно получить, разобрав аппарат и подключившись к тестовому порту JTAG. В самых запущенных случаях из устройства извлекается чип eMMC, который вставляется в простейший и очень дешевый адаптер и работает по тому же протоколу, что и самая обычная SD-карта. Если данные не были зашифрованы, из телефона легко извлекается вообще все вплоть до маркеров аутентификации, предоставляющих доступ к твоим облачным хранилищам.

А если шифрование было включено? В старых версиях Android (до 4.4 включительно) и это можно было обойти (за исключением, правда, аппаратов производства Samsung). А вот в Android 5.0 наконец появился режим стойкого шифрования. Но так ли он полезен, как полагает Google? Попробуем разобраться.

Android 5.0–6.0

Первым устройством под управлением Android 5.0 стал Google Nexus 6, выпущенный в 2014 году компанией Motorola. В то время уже активно продвигались 64-разрядные мобильные процессоры с архитектурой ARMv8, но у компании Qualcomm не было готового решения на этой платформе. В результате в Nexus 6 был использован набор системной логики Snapdragon 805, основанный на 32-разрядных ядрах собственной разработки Qualcomm.

Почему это важно? Дело в том, что в процессоры на архитектуре ARMv8 встроен набор команд для ускорения потокового шифрования данных, а в 32-битных процессорах ARMv7 таких команд нет.

Итак, следи за руками. Инструкций для ускорения крипто в процессоре нет, поэтому Qualcomm встроил в набор системной логики выделенный аппаратный модуль, призванный выполнять те же функции. Но что-то у Google не сложилось. То ли драйверы на момент выпуска не допилили, то ли Qualcomm не предоставил исходные коды (или не разрешил публиковать их в AOSP). Детали публике неизвестны, но известен результат: Nexus 6 шокировал обозревателей чрезвычайно медленной скоростью чтения данных. Насколько медленной? Примерно вот так:

Причина восьмикратного отставания от «младшего брата», смартфона Motorola Moto X 2014, проста: насильно включенное шифрование, реализованное компанией на программном уровне. В реальной жизни пользователи Nexus 6 на оригинальной версии прошивки жаловались на многочисленные лаги и фризы, заметный нагрев устройства и относительно слабую автономность. Установка ядра, отключающего насильственно активированное шифрование, разом решала эти проблемы.

Впрочем, прошивка - дело такое, ее ведь можно и допилить, не так ли? Особенно если ты Google, располагаешь неограниченными финансами и имеешь в штате самых квалифицированных разработчиков. Что ж, посмотрим, что было дальше.

А потом был Android 5.1 (спустя полгода), в котором нужные драйверы для работы с аппаратным ускорителем сначала добавили в предварительной версии прошивки, а потом снова убрали в финальной из-за серьезных проблем со спящим режимом. Потом был Android 6.0, на момент выхода которого пользователи уже успели потерять интерес к этой игре и стали любыми способами отключать шифрование, пользуясь сторонними ядрами. Или не отключать, если скорости чтения в 25–30 Мбайт/с достаточно.

Android 7.0

Хорошо, но уж в Android 7 можно было исправить серьезную проблему флагманского устройства, которой уже почти два года? Можно, и ее исправили! В лаборатории «Элкомсофт» сравнили производительность двух идентичных Nexus 6, на одном из которых была установлена версия Android 6.0.1 с ядром ElementalX (и отключенным шифрованием), в то время как второе работало под управлением первой предварительной версии Android 7 с настройками по умолчанию (шифрование включено). Результат налицо:

Продолжение доступно только подписчикам

Вариант 1. Оформи подписку на «Хакер», чтобы читать все материалы на сайте

Подписка позволит тебе в течение указанного срока читать ВСЕ платные материалы сайта. Мы принимаем оплату банковскими картами, электронными деньгами и переводами со счетов мобильных операторов.

Начиная с Android 4.2, вы можете зашифровать все устройство средствами самой операционной системы Android. При этом вам не нужно покупать или устанавливать какие-либо дополнительные приложения. Все осуществляется средствами самой операционной системы, причем доступ к Интернету для этого не нужен. Вы можете зашифровать данные в любой момент, когда посчитаете это целесообразным.

Шифрование Андроид

Работает шифрование так: после включения шифрования все данные на устройстве и на карте памяти будут зашифрованы. Конечно, если кто-то разблокирует ваше устройство, он все равно получит доступ к данным, однако это спасет ваши данные, если кто-то попытается украсть карту памяти или прочитать данные без включения смартфона с его внутренней памяти. У него ничего не выйдет, так как данные будут зашифрованы.

При включении смартфона вам нужно будет вводить пароль, позволяющий расшифровать данные. Без ввода пароля смартфон дальше не загрузится. Это не просто пин-код, это ключ, которым зашифрованы ваши данные.

О шифровании устройства вы должны знать следующие вещи:

- Шифрование возможно только в одном направлении. После шифрования расшифровать устройство уже будет нельзя. Можно только сбросить его до заводских настроек, но в этом случае вы потеряете все данные.

- Шифрование всего устройства замедляет работу смартфона. В принципе, в эру 8-ядерных процессоров и при объеме оперативной памяти от 1 Гб это не доставит вам хлопот. На более слабых устройствах «торможение» будет ощутимым.

- Шифрование устройства не спасет ваши данные от случая, если кто-то попросил ваш смартфон, чтобы просмотреть, а сам в этот момент или установит троян, или просто вручную отправит некоторые интересующие его данные на свой телефон. От таких случаев позволяет защититься только криптоконтейнер: ведь для доступа к данным внутри контейнера нужно будет ввести еще один пароль, который злоумышленник не знает.

Если вы хотите зашифровать все устройство, перейдите в Настройки, Безопасность, затем нажмите кнопку Зашифровать телефон (или Зашифровать планшет) в разделе Шифрование. Далее следуйте инструкциям.

Здравствуйте! Как я понимаю, сам графический ключ вы знаете, просто не можете его выключить. То есть ваша ситуация выглядит примерно так:

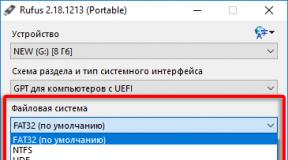

Вы можете поменять графический ключ на пароль или PIN-код, но не можете выбрать более простые незащищенные варианты, так как это «Отключено администратором, политикой шифрования или хранилищем учетных данных». Обычно дело заключается в том, что у вас на смартфоне установлен какой-то сертификат, который по своей внутренней политике не разрешает понижать безопасность телефона, то есть отключать пароль разблокировки. Обратите внимание, если на вашем смартфоне настроена рабочая почта, удаленное подключение к сети вашей организации, то это может быть политикой безопасности вашей компании. В таком случае, сначала стоит проконсультироваться с вашими ИТ-специалистами. Если же ничего такого на вашем телефоне у вас нет – вам поможет способ, описанный ниже.

Как выключить графический ключ если это запрещено администратором

Зайдите в настройки вашего телефона и выберите там пункт «Безопасность» -> «Администраторы устройства». Там не должно быть включенных приложений, которых вы не знаете, если же есть – попробуйте их выключить.

Далее самое главное, промотайте в самый низ и нажмите на пункт «Очистка сертификатов». Подтвердите свое действие нажатием кнопки «ОК». После этого зайдите в меню отключения графического ключа, заблокированные пункты теперь должны быть доступны. Возможно вам придется перезагрузить ваш смартфон.

Есть еще один способ, его следует применять, только если не помог способ выше (то есть у вас какая-то уникальная ситуация) – полный сброс вашего смартфона к заводским настройкам (у нас есть подробная инструкция ). Но имейте в виду, что все данные при этом будут потеряны. Как их сохранить - читайте в нашей статье