Нет безопасного соединения. Невозможно установить безопасное соединение в Яндекс.Браузер

В наше время достаточно трудно найти человека, который бы не пользовался интернетом.

Многие пользователи проводят на его просторах довольно большое количество времени. Поэтому, как никогда востребовано .

Но что же делать, если все планы нарушает внезапно появляющееся предупреждение ваше соединение не защищено.

В этой статье мы рассмотрим, почему возникает данная ошибка в различных браузерах и что следует предпринять в случае ее появления.

Cодержание :

Первым делом рассмотрим возникновение данной проблемы при использовании .

Значение подобного сообщения

Зачастую такое сообщение возникает в ходе посещения защищенных сайтов. Такие сайты при взаимодействии с браузером FireFox задействуют особый метод шифрования - #encryption. Это делается для того, чтобы исключить возможность просмотра передаваемой информации злоумышленниками.

Чтобы понять, что вы заходите именно на такой сайт - обратите внимание на строку отображения адреса посещаемой страницы. В строке статуса (#status_Bar ) защищенного сайта будет отображаться значок в виде закрытого замка. Также он будет отображаться и в адресной строке (#lokation_bar ).

Кроме того, браузер будет отображать и доменное имя сайта в строке статуса, подсвеченное желтым цветом. Это необходимо для того, пользователя нельзя было ввести в заблуждение с целью .

Подобные сайты могут содержать не только защищенную информацию, но и незащищенную, к которой все имеют свободный доступ.

В случае, если информация сайта является незащищенной - FireFox будет отображать в строке статуса перечеркнутый косой линией значок замка. Также будет отсутствовать доменное имя в адресной строке и строке статуса. Если вы обращаете на такую информацию внимание - сразу же сможете понять, что посещаемый сайт имеет частичную защиту.

Для ее решения потребуется переустановить антивирус или отключить в его настройках перехват защищенных соединений.

К примеру, если вы используете для защиты системы - откройте «Настройки» и перейдите на вкладку «Активная защита» .

Там вам понадобится кликнуть по кнопке «Настроить» , расположенной рядом с веб-щитом.

В открывшемся окне снимите галочку выделения со строки «Включить HTTPS-сканирование» . В заключение необходимо подтвердить проведенные изменения в настройках нажатием на кнопку «Ок» .

Если вы пользуетесь таким продуктом, как - вам понадобится выполнить следующие действия:

- открыть окно с настройками антивирусника;

- в нижней левой части данного окна нажмите на кнопку «Настройки» ;

- воспользуйтесь пунктом «Дополнительно» , чтобы перейти на вкладку «Сеть» ;

- снимите выделение со строки меню «Сканировать зашифрованные соединения» ;

- выделите галочкой параметр «Не сканировать зашифрованные соединения» ;

- подтвердите проведенные изменения нажатием кнопки «Ок» .

В интернете не трудно найти необходимую информацию и для других антивирусных продуктов.

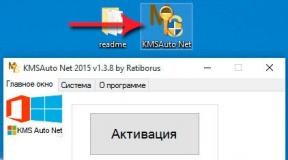

Отсутствие доверия к сертификату ваш браузер может отобразить не только на малоизвестных сайтах, но и на таких гигантах, как и Google. Чаще всего с подобным могут сталкиваться владельцы . Связано это с тем, что активированы параметры семьи Майкрософт, находящиеся в учетных записях пользователей.

Следующим шагом будет удаление всех имеющихся членов семьи, используя функцию «Удалить из семьи» на вкладке дополнительных параметров.

В заключении следует и самому выйти из семьи, воспользовавшись одноименным параметром.

Четвертая ошибка

Заключается в отсутствии доверия к сертификату, так как последний является самоподписанным.

Подобного рода сертификаты предназначены для защиты от прослушивания, однако не сообщают никакой информации о получателе.

Чаще всего этим пользуются непубличные сайты, поэтому вы вполне сможете обойти данное предупреждение.

Пятая ошибка

Состоит в том, что предоставляемый вам сертификат принадлежит совсем другому Интернет-ресурсу.

Такая проблема возникает довольно часто и в первую очередь из-за того, что выдаваемый сертификат является действительным для какой-то одной части посещаемого сайта.

К примеру, вы посетили https:/example.com и получили предупреждение об подобной ошибке, а сертификат был выдан для https:/www example.com. В случае перехода по последнему - предупреждения не возникнут.

Хранилище сертификатов

Возникновение подобных сообщений может происходить и из-за повреждения файла cert9.db , хранящего все ваши сертификаты.

В этом случае не открывая FireFox удалите указанный выше файл с тем, чтобы при следующем запуске произошло его восстановление.

Для этого выполните следующие действия:

- откройте меню и выберите пункт «Справка» ;

- перейдите на вкладку «Информация для решения проблем» ;

- откройте папку профиля, находящуюся в разделе «Сведения о приложении» ;

- снова откройте меню и выберите пункт «Выход» ;

- выделите файл db и удалите его;

- произведите перезагрузку браузера.

- Перевод

Как же все-таки работает HTTPS? Это вопрос, над которым я бился несколько дней в своем рабочем проекте.

Будучи Web-разработчиком, я понимал, что использование HTTPS для защиты пользовательских данных – это очень и очень хорошая идея, но у меня никогда не было кристального понимания, как HTTPS на самом деле устроен.

Как данные защищаются? Как клиент и сервер могут установить безопасное соединение, если кто-то уже прослушивает их канал? Что такое сертификат безопасности и почему я должен кому-то платить, чтобы получить его?

Трубопровод

Перед тем как мы погрузимся в то, как это работает, давайте коротко поговорим о том, почему так важно защищать Интернет-соединения и от чего защищает HTTPS.Когда браузер делает запрос к Вашему любимому веб-сайту, этот запрос должен пройти через множество различных сетей, любая из которых может быть потенциально использована для прослушивания или для вмешательства в установленное соединение.

С вашего собственного компьютера на другие компьютеры вашей локальной сети, через роутеры и свитчи, через вашего провайдера и через множество других промежуточных провайдеров – огромное количество организаций ретранслирует ваши данные. Если злоумышленник окажется хотя бы в одной из них - у него есть возможность посмотреть, какие данные передаются.

Как правило, запросы передаются посредством обычного HTTP, в котором и запрос клиента, и ответ сервера передаются в открытом виде. И есть множество весомых аргументов, почему HTTP не использует шифрование по умолчанию:

Для этого требуется больше вычислительных мощностей

Передается больше данных

Нельзя использовать кеширование

Но в некоторых случаях, когда по каналу связи передается исключительно важная информация (такая как, пароли или данные кредитных карт), необходимо обеспечить дополнительные меры, предотвращающие прослушивание таких соединений.

Transport Layer Security (TLS)

Сейчас мы собираемся погрузиться в мир криптографии, но нам не потребуется для этого какого-то особенного опыта - мы рассмотрим только самые общие вопросы. Итак, криптография позволяет защитить соединение от потенциальных злоумышленников, которые хотят воздействовать на соединение или просто прослушивать его.TLS - наследник SSL - это такой протокол, наиболее часто применяемый для обеспечения безопасного HTTP соединения (так называемого HTTPS). TLS расположен на уровень ниже протокола HTTP в модели OSI . Объясняя на пальцах, это означает, что в процессе выполнения запроса сперва происходят все “вещи”, связанные с TLS-соединением и уже потом, все что связано с HTTP-соединением.

TLS – гибридная криптографическая система. Это означает, что она использует несколько криптографических подходов, которые мы и рассмотрим далее:

1) Асиметричное шифрование (криптосистема с открытым ключом) для генерации общего секретного ключа и аутентификации (то есть удостоверения в том, что вы – тот за кого себя выдаете).

2) Симметричное шифрование , использующее секретный ключ для дальнейшего шифрования запросов и ответов.

Криптосистема с открытым ключом

Криптосистема с открытым ключом – это разновидность криптографической системы, когда у каждой стороны есть и открытый, и закрытый ключ, математически связанные между собой. Открытый ключ используется для шифрования текста сообщения в “тарабарщину”, в то время как закрытый ключ используется для дешифрования и получения исходного текста.С тех пор как сообщение было зашифровано с помощью открытого ключа, оно может быть расшифровано только соответствующим ему закрытым ключом. Ни один из ключей не может выполнять обе функции. Открытый ключ публикуется в открытом доступе без риска подвергнуть систему угрозам, но закрытый ключ не должен попасть к кому-либо, не имеющему прав на дешифровку данных. Итак, мы имеем ключи – открытый и закрытый. Одним из наиболее впечатляющих достоинств ассиметричного шифрования является то, что две стороны, ранее совершенно не знающие друг друга, могут установить защищенное соединение, изначально обмениваясь данными по открытому, незащищенному соединению.

Клиент и сервер используют свои собственные закрытые ключи (каждый – свой) и опубликованный открытый ключ для создания общего секретного ключа на сессию.

Это означает, что если кто-нибудь находится между клиентом и сервером и наблюдает за соединением – он все равно не сможет узнать ни закрытый ключ клиента, ни закрытый ключ сервера, ни секретный ключ сессии.

Как это возможно? Математика!

Алгоритм Ди́ффи - Хе́ллмана

Одним из наиболее распространенных подходов является алгоритм обмена ключами Ди́ффи - Хе́ллмана (DH). Этот алгоритм позволяет клиенту и серверу договориться по поводу общего секретного ключа, без необходимости передачи секретного ключа по соединению. Таким образом, злоумышленники, прослушивающие канал, не смогу определить секретный ключ, даже если они будут перехватывать все пакеты данных без исключения.Как только произошел обмен ключами по DH-алгоритму, полученный секретный ключ может использоваться для шифрования дальнейшего соединения в рамках данной сессии, используя намного более простое симметричное шифрование.

Немного математики…

Математические функции, лежащие в основе этого алгоритма, имею важную отличительную особенность - они относительно просто вычисляются в прямом направлении, но практически не вычисляются в обратном. Это именно та область, где в игру вступают очень большие простые числа.Пусть Алиса и Боб – две стороны, осуществляющие обмен ключами по DH-алгоритму. Сперва они договариваются о некотором основании root (обычно маленьком числе, таком как 2,3 или 5) и об очень большом простом числе prime (больше чем 300 цифр). Оба значения пересылаются в открытом виде по каналу связи, без угрозы компрометировать соединение.

Напомним, что и у Алисы, и у Боба есть собственные закрытые ключи (из более чем 100 цифр), которые никогда не передаются по каналам связи.

По каналу связи же передается смесь mixture , полученная из закрытых ключей, а также значений prime и root .

Таким образом:

Alice’s mixture = (root ^ Alice’s Secret) % prime

Bob’s mixture = (root ^ Bob’s Secret) % prime

где % - остаток от деления

Таким образом, Алиса создает свою смесь mixture на основе утвержденных значений констант (root и prime ), Боб делает то же самое. Как только они получили значения mixture друг друга, они производят дополнительные математические операции для получения закрытого ключа сессии. А именно:

Вычисления Алисы

(Bob’s mixture ^ Alice’s Secret) % prime

Вычисления Боба

(Alice’s mixture ^ Bob’s Secret) % prime

Результатом этих операций является одно и то же число, как для Алисы, так и для Боба, и это число и становится закрытым ключом на данную сессию. Обратите внимание, что ни одна из сторон не должна была пересылать свой закрытый ключ по каналу связи, и полученный секретный ключ так же не передавался по открытому соединению. Великолепно!

Для тех, кто меньше подкован в математическом плане, Wikipedia дает прекрасную картинку , объясняющую данный процесс на примере смешивания цветов:

Обратите внимание как начальный цвет (желтый) в итоге превращается в один и тот же “смешанный” цвет и у Боба, и у Алисы. Единственное, что передается по открытому каналу связи так это наполовину смешанные цвета, на самом деле бессмысленные для любого прослушивающего канал связи.

Симметричное шифрование

Обмен ключами происходит всего один раз за сессию, во время установления соединения. Когда же стороны уже договорились о секретном ключе, клиент-серверное взаимодействие происходит с помощью симметричного шифрования, которое намного эффективнее для передачи информации, поскольку не требуется дополнительные издержки на подтверждения.Используя секретный ключ, полученный ранее, а также договорившись по поводу режима шифрования, клиент и сервер могут безопасно обмениваться данными, шифруя и дешифруя сообщения, полученные друг от друга с использованием секретного ключа. Злоумышленник, подключившийся каналу, будет видеть лишь “мусор”, гуляющий по сети взад-вперед.

Аутентификация

Алгоритм Диффи-Хеллмана позволяет двум сторонам получить закрытый секретный ключ. Но откуда обе стороны могут уверены, что разговаривают действительно друг с другом? Мы еще не говорили об аутентификации.Что если я позвоню своему приятелю, мы осуществим DH-обмен ключами, но вдруг окажется, что мой звонок был перехвачен и на самом деле я общался с кем-то другим?! Я по прежнему смогу безопасно общаться с этим человеком – никто больше не сможет нас прослушать – но это будет совсем не тот, с кем я думаю, что общаюсь. Это не слишком безопасно!

Для решения проблемы аутентификации, нам нужна Инфраструктура открытых ключей , позволяющая быть уверенным, что субъекты являются теми за кого себя выдают. Эта инфраструктура создана для создания, управления, распространения и отзыва цифровых сертификатов. Сертификаты – это те раздражающие штуки, за которые нужно платить, чтобы сайт работал по HTTPS.

Но, на самом деле, что это за сертификат, и как он предоставляет нам безопасность?

Сертификаты

В самом грубом приближении, цифровой сертификат – это файл, использующий электронной-цифровую подпись (подробнее об этом через минуту) и связывающий открытый (публичный) ключ компьютера с его принадлежностью. Цифровая подпись на сертификате означает, что некто удостоверяет тот факт, что данный открытый ключ принадлежит определенному лицу или организации.По сути, сертификаты связывают доменные имена с определенным публичным ключом. Это предотвращает возможность того, что злоумышленник предоставит свой публичный ключ, выдавая себя за сервер, к которому обращается клиент.

В примере с телефоном, приведенном выше, хакер может попытаться предъявить мне свой публичный ключ, выдавая себя за моего друга – но подпись на его сертификате не будет принадлежать тому, кому я доверяю.

Чтобы сертификату доверял любой веб-браузер, он должен быть подписан аккредитованным удостоверяющим центром (центром сертификации, Certificate Authority, CA). CA – это компании, выполняющие ручную проверку, того что лицо, пытающееся получить сертификат, удовлетворяет следующим двум условиям:

1. является реально существующим;

2. имеет доступ к домену, сертификат для которого оно пытается получить.

Как только CA удостоверяется в том, что заявитель – реальный и он реально контролирует домен, CA подписывает сертификат для этого сайта, по сути, устанавливая штамп подтверждения на том факте, что публичный ключ сайта действительно принадлежит ему и ему можно доверять.

В ваш браузер уже изначально предзагружен список аккредитованных CA. Если сервер возвращает сертификат, не подписанный аккредитованным CA, то появится большое красное предупреждение. В противном случае, каждый мог бы подписывать фиктивные сертификаты.

Так что даже если хакер взял открытый ключ своего сервера и сгенерировал цифровой сертификат, подтверждающий что этот публичный ключ, ассоциирован с сайтом facebook.com, браузер не поверит в это, поскольку сертификат не подписан аккредитованным CA.

Прочие вещи которые нужно знать о сертификатах

Расширенная валидация

В дополнение к обычным X.509 сертификатам, существуют Extended validation сертификаты, обеспечивающие более высокий уровень доверия. Выдавая такой сертификат, CA совершает еще больше проверок в отношении лица, получающего сертификат (обычно используя паспортные данные или счета).При получение такого сертификата, браузер отображает в адресной строке зеленую плашку, в дополнение к обычной иконке с замочком.

Обслуживание множества веб-сайтов на одном сервере

Поскольку обмен данными по протоколу TLS происходит еще до начала HTTP соединения, могут возникать проблемы в случае, если несколько веб-сайтов расположены на одном и том же веб-сервере, по тому же IP-адресу. Роутинг виртуальных хостов осуществляется веб-сервером, но TLS-соединение возникает еще раньше. Единый сертификат на весь сервер будет использоваться при запросе к любому сайту, расположенному на сервере, что может вызватьБезопасность пользователей — ключевой вопрос для всех интернет-компаний. Одноклассники, безусловно, также обеспокоены сохранением данных и стремятся быть надежной компанией не просто в глазах пользователей, но и на деле. Уже сейчас мы используем множество инструментов для защиты данных, и следующий шаг — это протокол https. Что это такое? HTTPS — это расширение протокола HTTP, поддерживающее шифрование. Простыми словами, это инструмент для защиты от атак, связанных с перехватом данных в во время интернет-соединения.

Какие плюсы для пользователя

Если пользователь заходит в Одноклассники без https, то все данные, которыми он обменивается с ОК, передаются в виде открытого текста и могут быть прочитаны и изменены любым участником процесса передачи данных. Типичные примеры подслушивающих — злодей, подключившийся в ту же публичную сеть Wi-Fi, или недобросовестные операторы связи. Без использования https злоумышленники могут получить доступ к личным данным пользователя или даже захватить его аккаунт.

Мы знаем, что в мировой практике были случаи попыток операторов дописать что-то в контент соцсетей, из-за такого вмешательства пользователь видел в браузере не совсем то, что транслировал разработчик. Однако при передаче по https данные шифруются, и их могут прочитать или изменить только пользователи.

Почему https важен для Одноклассников

Помимо заботы о пользователе, современные браузеры показывают предупреждения об опасности на сайтах без https. Конечно же, мы не могли себе позволить внезапно стать компанией, угрожающей безопасности пользователей, поэтому используем все современные технологии защиты. Кроме того, при передаче данных по https есть вероятность получить бонус по скорости, поскольку трафик не анализируется многочисленными посредниками на стороне операторов связи.

К 2016 практически все крупные интернет-ресурсы либо перешли на https, либо находятся в процессе — по сути, это уже отраслевой стандарт для сайтов, которые каким-либо образом работают с личными данными пользователей. Одноклассники долго шли к переходу, поскольку объём данных у соцсети достаточно большой, чтобы осуществлять серьёзные изменения мгновенно. Однако это случились, и теперь пользователи могут быть уверенны, что их данные в безопасности.

Сейчас все пользователи, вошедшие в свой аккаунт на Одноклассниках, автоматически перенаправляются на https. Это можно проверить, обратив внимание на адресную строку браузера: перед адресом сайта будет замок и известные буквы https. Это значит, что соединение защищено. Кроме этого, каждый пользователь может в настройках указать, чтобы при соединении всегда использовался https.

Для защиты интернет-соединения пользуйтесь программой Kaspersky Securе Connection. Kaspersky Securе Connection устанавливается автоматически вместе с Kaspersky Internet Security 2017.

Когда вы подключаетесь к Wi-Fi, Kaspersky Securе Connection проверяет сеть, и если сеть небезопасна, предлагает включить защищенное соединение. Нажмите Включить защиту для безопасной работы в сети.

Kaspersky Secure Connection установит защищенное соединение и покажет уведомление.

Kaspersky Securе Connection скрывает ваш IP-адрес и местоположение, а все данные передает по зашифрованному каналу. Пользуйтесь Kaspersky Securе Connection, когда делаете покупки в интернете или переписываетесь в социальных сетях, чтобы сохранить в безопасности ваши персональные и платежные данные.

Как активировать Безопасное соединение

По умолчанию Безопасное соединение работает в ограниченном режиме. В ограниченном режиме вам доступно 200 МБ защищенного трафика в сутки. Когда лимит исчерпан, в окне программы Kaspersky Secure Connection появляется сообщение о превышении лимита.

Чтобы снять ограничение, купите лицензию Kaspersky Secure Connection через интернет-магазин в My Kaspersky и активируйте программу.

Почему Безопасное соединение не работает

Если Безопасное соединение не работает, в окне программы Kaspersky Secure Connection появляется сообщение "Защита интернет-соединения недоступна".

Kaspersky Secure Connection может не работать по следующим причинам:

- Отсутствует подключение к интернету.

- На компьютере включен сетевой экран.

- Программа стороннего производителя уже установила VPN-соединение.

- Параметры прокси-сервера не позволяют установить безопасное соединение.

- Интернет-провайдер запретил установку безопасного соединения.

- Не удалось получить данные из инфраструктуры.

Ограничения использования Безопасного соединения

Безопасное соединение автоматически запускается при включенной настройке при переходе к HTTP-версиям сайтов знакомств, социальных сетей, электронной почты, финансовым и сайтам для бронирования.

В связи с участившейся блокировкой веб-ресурсов всё большему числу пользователей приходится сталкиваться с ошибками доступа. Однако не всегда они могут быть связаны с блокировкой сайтов провайдерами, проблема может скрываться на самом компьютере. Таковой является ошибка , причём не имеет значения какой браузер используется.

Ошибка может возникать вследствие отсутствия у сайта подтверждающего безопасную работу браузера с данным сайтом сертификата SSL , также причина её появления может быть связана с изменениями в настройках программного обеспечения, отвечающего за безопасность системы. Сегодня мы рассмотрим один из наиболее распространённых вариантов приведённой выше ошибки, при которой пользователь получает уведомление «Сайт «URL» отправил недействительный ответ. ERR_SSL_PROTOCOL_ERROR» .

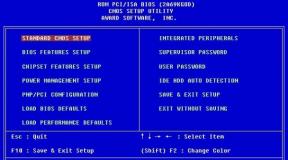

С большей долей уверенности можно сказать, что с самим сайтом всё в порядке, впрочем, проверить его доступность с помощью какого-нибудь сервиса вроде ping-admin.ru тоже не помешает. Если ресурс доступен, искать причины ошибки следует на компьютере. Причин же может быть несколько. Если сайт использует соединение HTTPS для начала можно проверить, включены ли протоколы SSL2 и SSL3 в свойствах браузера. Откройте классическую панель управления, запустите апплет .

Переключитесь на вкладку «Дополнительно» и убедитесь, что в чекбоксах SSL 2.0 и SSL 3.0 установлены галочки.

Заодно проверьте совпадает ли время на ПК с вашим часовым поясом. Если нет, выставьте правильное время и включите синхронизацию.

Как вариант, можно попробовать отключить фильтрацию протокола HTTPS , хотя делать это нежелательно, так как при этом снижается уровень безопасности. В , к примеру, это можно сделать следующим образом. Перейдите по внутреннему адресу chrome://net-internals/#hsts , в меню слева выберите HSTS , в поле «Dеlеte Domain» вставьте адрес проблемного сайта без приставки HTTPS и нажмите «Dеlеte» .

После этого вы сможете входить на сайт по обычному протоколу HTTP .

Примечание: перед внесением изменений в настройки обработки протоколов нужно полностью очистить кэш браузера и удалить сохранённые файлы cookies , а затем попытаться зайти на сайт. Если вход осуществится без ошибок, с отключением фильтрации HTTPS можно не спешить.

Очень высока вероятность, что доступ к сайту блокирует установленное на компьютере антивирусное обеспечение. Иногда причина ошибки становится очевидной после включения в браузере приватного режима (инкогнито) . Вот, к примеру, что показывает при переходе на заблокированный сайт в режиме инкогнито. В данном случае ошибку «Этот сайт не может обеспечить безопасное соединение» вызывает антивирус .

Следовательно, нужно либо отключить в этой программе защиту в реальном времени, либо внести заблокированный сайт в список исключений.

Аналогичным образом проверяются настройки другого антивирусного ПО. В частности, с описанной ошибкой приходилось сталкиваться пользователям Dr.Web (настройки брандмауэра) и ESET NOD32 (настройка «Фильтрация протоколов SSL/TLS») . Заодно необходимо проверить работу установленных в браузере расширений, так как некоторые из них, в частности, SaveFrom.net может препятствовать нормальной работе с сетевыми ресурсами. И последнее. Если при открытии сайта вы получаете ошибку доступа , воспользуйтесь самым обычным анонимайзером, а ещё лучше VPN -сервисом, в большинстве случаев эти инструменты позволяет обходить подобные ограничения.

Теги: ,

«Подключение не защищено» и другие предупреждающие страницы в Chrome... Если вы являетесь пользователями Chrome, Opera или любого другого браузера на движке Chromium, при посещении сайтов вам наверняка приходилось встречаться с ошибкой «Подключение не защищено». Вы переходите на сайт, но вме...