Как войти в заблокированный компьютер. Как разблокировать компьютер от вируса без оплаты и смс

Бывает складывается ситуация, когда компьютер заблокирован, а пользователю не удаётся подобрать пароль к учётной записи. Такое положение вещей - редкость, но память непредсказуема, а операционная система не может напрямую подсказать нам (за исключением пользовательской подсказки, если таковая была создана заранее).

Естественно, что для входа в систему потребуется сбросить или изменить пароль учётной записи, так как вспомнить не представляется возможным! Для описания возьмём среднестатистический случай, когда действиям не препятствуют иные причины, а стандартная установка Windows благоприятствует успешному исходу.

Разблокируем компьютер

Или просто «учётки», довольно, полезная вещь, но забыв или утеряв заветную комбинацию, невозможно войти в систему, как посторонним, так и Вам лично. Хорошо, если никаких изменений относительно учётных записей не предпринималось, тогда восстановление входа займёт каких-то несколько минут.

- Перезагружаем компьютер, и после картинки биоса () нажимаем клавишу «F8” для вызова меню загрузки.

- Клавишами навигации переместитесь на строчку «Безопасный режим» и жмём «Enter».

- Ждём загрузки операционной системы. Выбираем для входа «учётку» под именем «Администратор» (стандартный профиль свободный от пароля).

- Закрываем окно справки о безопасном режиме и переходим в «Панель управления» через «меню Пуск» или удобным для Вас способом.

- Откройте раздел «Учётные записи пользователей». Перейдите в ваш личный профиль и нажмите пункт «изменить пароль».

- В поле вводим новую комбинацию символов и сохраняем, нажатием соответствующей кнопки (если поле ввода оставить пустым, то пароль будет обнулён).

- После манипуляций с паролем, перезагружаемся. Теперь остаётся ввести новый пароль (если таковой был установлен) и совершить вход в Windows.

Примечание! Если Ваш профиль, является единственной учётной записью, то вышеописанные действия будут бессильны. Но всегда есть иное решение, например, попробуйте , этот способ рассматривался ранее и потребует наличие загрузочного диска Windows.

Вместо послесловия

Как вы понимаете, банальный случай потребует минимальных затрат времени, но и для решений нестандартных ситуаций найдётся выход. Так что не бросайтесь в крайности, и постарайтесь избегать изменений в разделе «учётные записи».

С помощью троянов семейства Winlock, известных как «блокировщики Windows», у рядовых пользователей вымогают деньги уже более пяти лет. К настоящему времени представители этого класса вредоносных программ серьёзно эволюционировали и стали одной из самых частых проблем. Ниже предлагаются способы самостоятельной борьбы с ними и даются рекомендации по предотвращению заражения.

Появление трояна в системе обычно происходит быстро и незаметно для пользователя. Человек выполняет привычный набор действий, просматривает веб-страницы и не делает чего-то особенного. В какой-то момент просто появляется полноэкранный баннер, который не удаётся убрать обычным способом.

Картинка может быть откровенно порнографической, или наоборот – оформлена максимально строго и грозно. Итог один: в сообщении, расположенном поверх других окон, требуется перечислить указанную сумму на такой-то номер или отправить платное SMS-сообщение. Часто оно дополняется угрозами уголовного преследования или уничтожения всех данных, если пользователь не поторопится с оплатой.

Разумеется, платить вымогателям не стоит. Вместо этого можно выяснить , какому оператору сотовой связи принадлежит указанный номер, и сообщить его службе безопасности. В отдельных случаях вам даже могут сказать код разблокировки по телефону, но очень рассчитывать на это не приходится.

Методики лечения основаны на понимании тех изменений, которые троян вносит в систему. Остаётся выявить их и отменить любым удобным способом.

Голыми руками

Для некоторых троянов действительно существует код разблокировки. В редких случаях они даже честно удаляют себя полностью после ввода верного кода. Узнать его можно на соответствующих разделах сайтов антивирусных компаний – смотрите примеры ниже.

Зайти в специализированные разделы сайтов “Доктор Веб” , “Лаборатории Касперского” и других разработчиков антивирусного ПО можно с другого компьютера или телефона.

После разблокировки не радуйтесь преждевременно и не выключайте компьютер. Скачайте любой бесплатный антивирус и выполните полную проверку системы. Для этого воспользуйтесь, например, утилитой Dr.Web CureIt! или Kaspersky Virus Removal Tool .

Простым коням – простые меры

Прежде чем использовать сложные методы и спецсофт, попробуйте обойтись имеющимися средствами. Вызовите диспетчер задач комбинацией клавиш {CTRL}+{ALT}+{DEL} или {CTRL}+{SHIFT}+{ESC}. Если получилось, то мы имеем дело с примитивным трояном, борьба с которым не доставит проблем. Найдите его в списке процессов и принудительно завершите.

Посторонний процесс выдаёт невнятное имя и отсутствие описания. Если сомневаетесь, просто поочерёдно выгружайте все подозрительные до исчезновения баннера.

Если диспетчер задач не вызывается, попробуйте использовать сторонний менеджер процессов через команду «Выполнить», запускаемую нажатием клавиш {Win}+{R}. Вот как выглядит подозрительный процесс в System Explorer .

Скачать программу можно с другого компьютера или даже с телефона. Она занимает всего пару мегабайт. По ссылке «проверить» происходит поиск информации о процессе в онлайновой базе данных, но обычно и так всё понятно. После закрытия баннера часто требуется перезапустить «Проводник» (процесс explorer.exe). В диспетчере задач нажмите: Файл -> Новая задача (выполнить) -> c:Windowsexplorer.exe.

Когда троян деактивирован на время сеанса, осталось найти его файлы и удалить их. Это можно сделать вручную или воспользоваться бесплатным антивирусом.

Типичное место локализации трояна – каталоги временных файлов пользователя, системы и браузера. Целесообразно всё же выполнять полную проверку, так как копии могут находиться где угодно, а беда не приходит одна. Посмотреть полный список объектов автозапуска поможет бесплатная утилита Autoruns .

Военная хитрость

Справиться с трояном на первом этапе поможет особенность в поведении некоторых стандартных программ. При виде баннера попробуйте запустить «вслепую» Блокнот или WordPad. Нажмите {WIN}+{R}, напишите notepad и нажмите {ENTER}. Под баннером откроется новый текстовый документ. Наберите любую абракадабру и затем коротко нажмите кнопку выключения питания на системном блоке. Все процессы, включая троянский, начнут завершаться, но выключения компьютера не произойдёт.

Блокнот – коня на скаку остановит и доступ админу вернёт!Старая школа

Более продвинутые версии троянов имеют средства противодействия попыткам избавиться от них. Они блокируют запуск диспетчера задач, подменяют другие системные компоненты.

В этом случае перезагрузите компьютер и удерживайте клавишу {F8} в момент загрузки Windows. Появится окно выбора способа загрузки. Нам требуется «Безопасный режим с поддержкой командной строки» (Safe Mode with Command Prompt). После появления консоли пишем explorer и нажимаем {ENTER} – запустится проводник. Далее пишем regedit, нажимаем {ENTER} и видим редактор реестра. Здесь можно найти созданные трояном записи и обнаружить место, откуда происходит его автозапуск.

Чаще всего вы увидите полные пути к файлам трояна в ключах Shell и Userinit в ветке

HKLMSoftwareMicrosoftWindows NTCurrentVersionWinlogon

В “Shell” троян записывается вместо explorer.exe, а в “Userinit” указывается после запятой. Копируем полное имя троянского файла в буфер обмена из первой обнаруженной записи. В командной строке пишем del, делаем пробел и вызываем правой клавишей мыши контекстное меню.

В нём выбираем команду «вставить» и нажимаем {ENTER}. Один файл трояна удалён, делаем тоже самое для второго и последующих.

Удаление трояна из консоли – файл находился во временной папке.Затем выполняем в реестре поиск по имени файла трояна, внимательно просматриваем все найденные записи и удаляем подозрительные. Очищаем все временные папки и корзину. Даже если всё прошло идеально, не поленитесь затем выполнить полную проверку любым антивирусом.

Если из-за трояна перестали работать сетевые подключения, попробуйте восстановить настройки Windows Sockets API утилитой AVZ.

Операция под наркозом

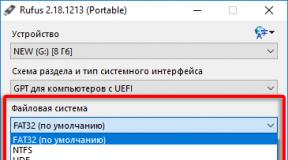

Со случаями серьёзного заражения бесполезно бороться из-под инфицированной системы. Логичнее загрузиться с заведомо чистой и спокойно вылечить основную. Существуют десятки способов сделать это, но один из самых простых – воспользоваться бесплатной утилитой Kaspersky WindowsUnlocker, входящей в состав Kaspersky Rescue Disk . Как и DrWeb LiveCD, он основан на Gentoo Linux. Файл-образ можно записать на болванку или сделать из него загрузочную флэшку утилитой Kaspersky USB Rescue Disk Maker .

Предусмотрительные пользователи делают это заблаговременно, а остальные обращаются к друзьям или идут в ближайшее интернет-кафе уже во время заражения.

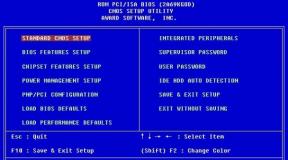

При включении заражённого компьютера удерживайте клавишу для входа в BIOS. Обычно это {DEL} или {F2}, а соответствующее приглашение отображается внизу экрана. Вставьте Kaspersky Rescue Disk или загрузочную флэшку. В настройках загрузки (Boot options) выберите первым загрузочным устройством привод оптических дисков или флэшку (иногда она может отображаться в раскрываемом списке HDD). Сохраните изменения {F10} и выйдите из BIOS.

Современные версии BIOS позволяют выбирать загрузочное устройство на лету, без входа в основные настройки. Для этого требуется нажать {F12}, {F11} либо сочетание клавиш – подробнее смотрите в сообщении на экране, в инструкции к материнской плате или ноутбуку. После перезагрузки начнётся запуск Kaspersky Rescue Disk.

Доступен русский язык, а лечение можно выполнить в автоматическом или ручном режиме – пошаговую инструкцию на сайте разработчика.

Борьба на раннем этапе

Отдельный подкласс составляют трояны, поражающие главную загрузочную запись (MBR). Они появляются до загрузки Windows, и в секциях автозапуска вы их не найдёте.

Первый этап борьбы с ними заключается в восстановлении исходного кода MBR. В случае XP для этого загружаемся с установочного диска Windows, нажатием клавиши {R} вызываем консоль восстановления и пишем в ней команду fixmbr. Подтверждаем её клавишей {Y} и выполняем перезагрузку. Для Windows 7 аналогичная утилита называется BOOTREC.EXE, а команда fixmbr передаётся в виде параметра:

После этих манипуляций система вновь загружается. Можно приступать к поиску копий трояна и средств его доставки любым антивирусом.

В крестовый поход с крестовой отвёрткой

На маломощных компьютерах и особенно ноутбуках борьба с троянами может затянуться, так как загрузка с внешних устройств затруднена, а проверка выполняется очень долго. В таких случаях просто извлеките заражённый винчестер и подключите его для лечения к другому компьютеру. Для этого удобнее воспользоваться боксами с интерфейсом eSATA или USB 3.0/2.0.

Чтобы не разносить заразу, предварительно отключаем на “лечащем” компьютере автозапуск с HDD (да и с других типов носителей не мешало бы). Сделать это удобнее всего бесплатной утилитой AVZ, но саму проверку лучше выполнять чем-то другим. Зайдите в меню «Файл», выберите «Мастер поиска и устранения проблем». Отметьте «Системные проблемы», «Все» и нажмите «Пуск». После этого отметьте пункт “Разрешён автозапуск с HDD” и нажмите “Исправить отмеченные проблемы”.

Также перед подключением заражённого винчестера стоит убедиться, что на компьютере запущен резидентный антивирусный мониторинг с адекватными настройками и есть свежие базы.

Если разделы внешнего жёсткого диска не видны, зайдите в «Управление дисками». Для этого в окне «Пуск» -> «Выполнить» напишите diskmgmt.msc и затем нажмите {ENTER}. Разделам внешнего жёсткого диска должны быть назначены буквы. Их можно добавить вручную командой «изменить букву диска…». После этого проверьте внешний винчестер целиком.

Для предотвращения повторного заражения следует установить любой антивирус с компонентом мониторинга в режиме реального времени и придерживаться общих правил безопасности:

- старайтесь работать из-под учётной записи с ограниченными правами;

- пользуйтесь альтернативными браузерами – большинство заражений происходит через Internet Explorer;

- отключайте Java-скрипты на неизвестных сайтах;

- отключите автозапуск со сменных носителей;

- устанавливайте программы, дополнения и обновления только с официальных сайтов разработчиков;

- всегда обращайте внимание на то, куда на самом деле ведёт предлагаемая ссылка;

- блокируйте нежелательные всплывающие окна с помощью дополнений для браузера или отдельных программ;

- своевременно устанавливайте обновления браузеров, общих и системных компонентов;

- выделите под систему отдельный дисковый раздел, а пользовательские файлы храните на другом.

Следование последней рекомендации даёт возможность делать небольшие образы системного раздела (программами Symantec Ghost, Acronis True Image, Paragon Backup and Recovery или хотя бы стандартным средством Windows “Архивация и восстановление”). Они помогут гарантированно восстановить работу компьютера за считанные минуты независимо от того, чем он заражён и могут ли антивирусы определить трояна.

В статье приведены лишь основные методы и общие сведения. Если вас заинтересовала тема, посетите сайт проекта GreenFlash. На страницах форума вы найдёте множество интересных решений и советы по созданию мультизагрузочной флэшки на все случаи жизни.

Распространение троянов Winlock не ограничено Россией и ближним зарубежьем. Их модификации существуют практически на всех языках, включая арабский. Помимо Windows, заражать подобными троянами пытаются и Mac OS X. Пользователям Linux не дано испытать радость от победы над коварным врагом. Архитектура данного семейства операционных систем не позволяет написать сколь-нибудь эффективный и универсальный X-lock. Впрочем, “поиграть в доктора” можно и на виртуальной машине с гостевой ОС Windows.

Сегодня мы научимся снимать блокировку с операционной системы Windows.

Одной из частых проблем владельцев ПК является заражение их техники различного рода вирусами.

Сегодня мы будем работать с вирусом-вымогателем.

Этот вирус блокирует Windows с целью финансовой наживы.

1. Результатом деятельности этого вируса является появление диалогового окна, которое сообщает нам о том, что Windows заблокирован, в связи с не правомерными действиями владельца ПК в сети Интернет.

Злоумышленники указывают номер оператора сотовой связи, номер мобильного телефона и сумму, заплатив которую, Вы якобы получите "волшебный" код, который разблокирует Вашу операционную систему.

Самое главное НЕ ОТПРАВЛЯЙТЕ ДЕНЕЖНЫЕ СРЕДСТВА в руки мошенников. Они не могут завладеть, а тем более удалить имеющиеся файлы.

Сейчас мы расскажем, как снять блокировку, чтобы получить доступ к ОП и данным, которые хранятся на ПК.

Эту процедуру мы выполним без форматирования и переустановки Windows.

2. Итак, приступим, Вы включили ПК и сразу появилось окно блокировки.

Перемещение курсора мыши ограниченно областью ввода кода.

Соответственно курсор полностью бесполезен.

Мы будем действовать с помощью "горящих клавиш".

Нажимаем ctrl+alt+delete.

Система выходит в меню, но курсор опять же полностью бесполезен.

3. Из пяти пунктов меню выбираем выйти из системы.

Мы вышли из системы, стрелка мыши теперь передвигается по всей области экрана.

4. Теперь наша задача - создать новую учетную запись.

Перезагружаем ПК и при загрузке системы нажимаем клавишу F8.

Теперь нам предлагаются варианты загрузки.

Выбираем безопасный режим с поддержкой командной строки.

5. Сейчас нам необходимо получить доступ к панели управления, чтобы создать новую учетную запись.

Система загрузилась и командная строка нам доступна.

В окне набираем Control Panel и нажимаем клавишу Enter.

6. Теперь нам доступна панель управления.

7. Создаем новую учетную запись, с правами администратора и называем её Админ.

Конечно, создав новую учетную запись мы не решаем проблему блокировки ПК, мы всего лишь получаем альтернативный доступ к системе.

Перезагружаем ПК, также с помощью клавиши F8.

Загружаем ПК в обычном режиме.

8. В диалоговом окне теперь две учетные записи, выполняем вход с помощью учетной записи Админ.

9. Мы получили доступ к операционной системе, файлам.

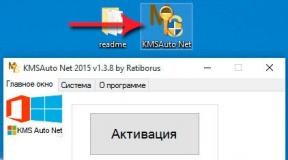

Теперь нам необходимо установить бесплатную антивирусную программу (мы устанавливаем Avast), которая выявит зараженные файлы и благополучно вылечит их.

10. Также скачиваем программу CCleaner, она будет удалять мусор с ПК и наведет банальный порядок.

Запускаем и устанавливаем, скачанный антивирусник и программу CCleaner.

Проверяем ноутбук и излечиваем его от зараженных файлов.

После этого мы перезагрузим ноутбук, войдем в первую учетную запись.

И можем удалять учетную запись Админ, она Вам больше не пригодится.

О других способах излечения ПК от вирусов-вымогателей смотрите в следующих видео.

Более подробную инструкцию Вы получите в видео инструкции ниже:

Защита вашего пользователя в компьютере паролем – довольно полезная вещь, которая предотвращает несанкционированный доступ к вашим файлам и документам. Но если пароль утерян или забыт, то просто так войти в учетную запись не удастся.

Иногда случаются ситуации, когда компьютер защищен паролем, и пользователь либо не помнит пароля, либо он не был обнулен предыдущим пользователем (для офисных компьютеров и пользователей).

В случаях, когда вы забыли или потеряли ваш пароль, вспомнить его может помочь только подсказка самого пользователя, то есть, кодовое слово, например, девичья фамилия матери или любое другое, которое вы указывали при создании пароля, но этот этап также мог быть пропущен. Вспомните, какое слово вы могли указать. Если не выходит, необходимо сбрасывать пароль и устанавливать новую комбинацию.

Для этого следуйте шагам по инструкции

- Выполняем перезагрузку компьютера, и когда увидите на экране BIOS, нажимайте кнопку F8. Эти действия дадут возможность зайти в меню загрузки для внесения корректив в существующие настройки. Вверху экрана указаны кнопки, с помощью которых вы можете перемещаться в этом меню. Мышка тут не работает, необходимо пользоваться клавиатурой. Так, например, двигаться вверх-вниз нужно с помощью стрелок вверх и вниз, подтверждение действие будет выполнено кнопкой «Y» (сокращенно от «yes», чтобы легче было запомнить) и «N» («no»).

- Перемещаемся на строку «Безопасный режим» и нажимаем кнопку «Enter». При этом будет выполнена загрузка операционной системы в безопасном режиме.

- Выбираем пользователя «Администратор». Эта учетная запись не защищена паролем в таком режиме.

- Действуя в безопасном режиме, заходим: меню «Пуск» — «Панель управления» — «Учетные записи пользователей».

- Переходим в ту запись, пароль на которой вы забыли, выбираем «Изменить пароль».

- В появившемся окне вводим новый пароль, или, если вы хотите сбросить пароль (снять его), просто оставьте поле пустым и сохраните все изменения.

- После того, как вы закончили работать, перезагрузите компьютер еще раз и при выборе учетной записи введите ваш новый пароль, или простой войдите в нее, если вы решили обнулить пароль.

Важное замечание: если на вашем компьютере была всего одна учетная запись – администратора, и вы забыли к ней пароль, то выполнять описанные выше действия бесполезно, поскольку они не помогут.

Если у Вас на экране монитора, в один прекрасный день, появилась надпись "Windows заблокирован! " (Windows мужского рода? ), причем причины блокировки банальны и возможно описаны в самом окне блокировки вируса Trojan.Winlock - "неправомерный доступ к материалам пор-кого содержания.. ." и т.д. см. скриншот окна Winlock .

При виде этого счастья, у пользователя, находящегося в предшоковом состоянии, постепенно рождается вопрос - , да еще без оплаты, да еще и и чтобы эта гадость не стерла этот... ну в общем сами знаете какой Windows , "правила эксплуатации " которого нарушены (кто-нибудь видел эти правила? ).

Читаем: на "чеке Вы найдете... код", где его искать? Может это налоговый номер (ИНН) данного ИП (масштабно работают! ) или сам терминал в доле, а может быть он и есть злодей-вымогатель и вирус в одном терминале, который каждому горе-юзеру за 1000 руб печатает циферки активации.

А последняя фраза: "Попытка переустановить систему приведет к нарушениям работы вашего компьютера! ", убивает окончательно и бесповоротно все надежды спастись от вируса, куда уж можно больше нарушений в работе системы, если тут и сейчас вообще никак? а там, потом еще?

Но, наберемся мужества и вернемся к тексту блокировщика, приведшего нашего пользователя в стрессовое состояние.

Эти "действия ", скорее относятся к автору вируса Trojan.Winlock , а не к бедолаге пользователю, который и так уже в прединфарктном состоянии ползет к терминалу с тысячной купюрой в руках в надежде разблокировать компьютер.

А исходя из вердикта вирусописателя он нарушил еще и: лицензию "по эксплуатации ПО" целой корпорации! Полная программа нарушений всего и вся, а значит пора покупать индульгенцию.

Этот пугающий текст в окне, написан наверное на всякий случай, чтобы счастливчик заблокированного компьютера, не вздумал жаловаться в органы, ведь за противоречия УК РФ , там уж точно по головке не погладят!

- Противоречил УК?! Нарушал эксплуатацию?! - тогда отвечай, такой-сякой, по полной программе, перед всей Российской Федерации и томиком УК РФ по башке тебя, чтобы в следующий раз непротиворечился .

Оказывается есть еще и какое-то тайное соглашение "по эксплуатации ПО" между Microsoft и... кем-то?, о котором знает только автор-доброхот (хочет добра, это не ругательное слово!) защищающий интересы маленькой, бедненькой и никем не защищенной забугорной корпорации расположенной где-то за море-окияном .

Полная графомания, если и пугать, так надо было и пугать по-настоящему, серьезно, типа:

розовый зайчик, в виде длинноногой девицы с бутафорскими заячьими ушами, показывающей эротический стриптиз на рабочем столе Вашего компьютера и жеманно предлагающей беспрецедентную акцию (только сегодня и сейчас!

) бесплатной разблокировки компьютера

за покупку кассового чека в ближайшем терминале на сумму 1000 руб,

за 2000 руб - бесплатно активировать

2-а компьютера,

а за 3000 руб. бесплатно разденется догола

только у Вас, да еще и на рабочем столе, персонального Вашего компьютера!

Супер! Есть за что платить, а то пополни номер, а если номер не пополнится? вдруг номер уже полный, ... бред какой-то. Да, а где скидки дают?, где бонусы наконец?

Как бесплатно разблокировать Windows от вируса вымогателя Trojan.Winlock ?.

Внимание. Для крутых спецов, которые не желают читать как разблокировать Windows, даем самый простой способ удаления вируса - удалите все разделы диска, переформатируйте винчестер и Вы получите почти 100 процентную гарантию уничтожения вражины, если конечно загрузочный диск не заражен, но можно и этого избежать низкоуровневым форматированием, если микросхема не заражена, и т.д. пока не дойдём до китайского производителя.

Приведем изображение экрана монитора с окном вируса Trojan.WinlockTrojan.

Самый простой способ разблокировать свою любимую Windows бесплатно и легко, это перейти на сайт онлайн-сервиса антивируса Dr.Web , используя любой еще живой компьютер с выходом в интернет, в крайнем случае сделайте звонок другу.

На странице разработчиков антивируса Dr.Web в окошке: "Сервис разблокировки компьютеров" , ввести номер, в данном случае номер телефона из текста вымогателя, вируса-блокировщика: "пополнить номер абонента МТС: 79874498961 ".

Как Вы понимаете, все здесь реально и вирус Trojan.Winlock , и абонент 79874498961 , который является настоящим преступником с реальными реквизитами, адресом и паспортными данными, ведь безналичные деньги всегда имеют конкретный адрес, даже если паспорт фальшивый и оптом скупаются тел.номера.

Да и сайты (домены регистрируются в России и оплачиваются по паспортным данным) распространяющие данный вредоносный код не скрываются и не прячутся по углам, а очень даже уважаемы поисковыми системами и радуют пользователей интернета такими и сякими фишками

Не все владельцы вирусных сайтов оголтелые вредители, множество сайтов просто взломаны и заражены вирусами. Да и в последнее время надо отдать должное, поисковая система Яндекс предупреждает пользователя о зараженных сайтах.

Скриншот страницы Dr.Web - "Сервис разблокировки компьютеров"

После ввода цифр номера вымогателя, нажимаем кнопку "Искать коды" и если повезет, то совершенно бесплатно получим требуемый код для разблокировки многострадальной Windows .

Но в данный момент, огорчение, не получается быстро получить код от онлайн-сервиса антивируса Dr.Web и отделаться от окна вируса-вымогателя с его дурацкими надписями апокалипсиса.

И антивирусный сервис Dr.Web предлагает перейти к следующему шагу - определить название вируса по изображению .

Переходим по полученной ссылке и на первой же странице сервиса антивируса Dr.Web, находим точно такое же изображение окна вируса блокировщика Trojan.Winlock с соответствующим содержанием (содержание на всех картинках практически одинаково, чувствуется рука "поэта" ).

Рядом с идентифицированным снимком, на веб-странице антивируса Dr.Web , расположен столбец кодов активаций, из которого и выбираем необходимые цифры для ввода на заблокированном компьютере.

Случайная выборка кодов разблокировки, не решила проблему.

Тогда, монотонно и по порядку, начинаем вводить и проверять цифры для активации.

Очень неудобно елозить курсором по кнопкам в окне заблокированного компьютера, движения которого, ограничены вирусной программой. Но на пятой или шестой попытке вирус проглотил циферки и появился долгожданный рабочий стол измученной бездельем Windows.

Ага! (или типа: вау, крутой перец )

Бах! и опять та же смешная картинка перекрывает открытые окна на рабочем столе.

На столбе висит мочало, начинай сначала .

Нет желания заниматься перебором, вводим те же цифры, вирус нежадный, разблокировал доступ.

Ждем, может еще чего-нибудь отчубучит. Нет молчит, успокоился. Никакого разнообразия. Скукота, честный какой-то вирус, не по понятиям.

Но если вариант с готовыми кодами разблокировки Windows не сработал или Вас он просто не интересует, то сервис Dr.Web предлагает воспользоваться бесплатными загрузочными дисками (Вы должны скачать образ диска и записать его): Dr.Web LiveCD или Dr.Web LiveUSB , на базе Linux .

После загрузки с выбранного носителя, Вы можете отсканировать компьютер бесплатной антивирусной программой Dr.Web .

Фото меню загрузчика Dr.Web LiveCD

При помощи всегда обновляющейся антивирусной базы Dr.Web на онлайн-сервисе можно бесплатно проверить на вирусы отдельные файлы и ссылки на веб-страницы, причем для всех популярных браузеров существует и отдельный плагин антивируса Dr.Web LinkChecker

Если код разблокировки Вы не подобрали, не отчаивайтесь, есть альтернативные разблокировщики и возможность бесплатно отправить код, специалистам со страницы Dr.Web

Вот и все, присказка закончилась и начинается сказка.

Для очистки и удаления оставшихся вирусов воспользуемся следующим общим алгоритмом:

Последний пункт из вышеперечисленного ни кем из специалистов практически не делается, слишком накладно, трудоемко и требуются специфические знания по настройке и администрирования Windows.

- Да и мало-ли что Вы сами натворили еще до того, как? Исправишь, а потом выслушивай комплименты.

Разблокировать Windows другими бесплатными антивирусными онлайн-сервисами.

Лаборатория Касперского

Лаборатория Касперского, страница Deblocker: "Удаление баннера с рабочего стола, разблокировка Windows":

онлайн-сервис

Лаборатория Касперского, страница:"Утилита Kaspersky WindowsUnlocker для борьбы с программами-вымогателями

",

здесь находится вся информация о работе с WindowsUnlocker

, а также можно скачать специальную версию образа Kaspersky Rescue Disk

(CD диск) или Kaspersky USB Rescue Disk

(USB устройство) для лечения компьютера:

Ссылки на антивирусные программы, см. в нижней части страницы на

support.kaspersky.ru

ESET LLC (антивирус NOD32)

Компания ESET, LLC (антивирус NOD32), разблокировка Windows - онлайн-сервис

ESET Online Scanner, страница онлайн-сканирования антивирусом ESET NOD32 - Online Scanner

Бесплатный загрузочный диск LiveCD ESET NOD32 для восстановления операционной системы – LiveCD

Лаборатория Касперского и VirusInfo

Совместный бесплатный онлайн-сервис "Лаборатория Касперского" и портала VirusInfo.

Страница сервиса "Деактивации вымогателей-блокеров" - virusinfo.info

Вот такой короткий алгоритм, а занимает времени.... Так, что вспоминаем замечательные стихи Корнея Чуковского :

"Маленькие дети! Ни за что на свете Не ходите в Африку, В Африку гулять! В Африке акулы, В Африке гориллы, В Африке большие Злые крокодилы Будут вас кусать, Бить и обижать,- Не ходите, дети, В Африку гулять. В Африке разбойник, В Африке злодей, В Африке ужасный Бар-ма-лей!"

Основа психологии создания вредоносных программ (читай вирусы, трояны, и др. варе) проста: сначала заставить пользователя нажать кнопочку и инфицировать компьютер, далее запугать пользователя, а потом за деньги решить проблему.