Good Practice по настройке небольшой локальной сети на базе Active Directory. Создание учетных записей пользователей в Active Directory

Уже давно вошла в разряд консервативных принципов логического построения сетевой инфраструктуры. Но многие администраторы продолжают использовать рабочие группы и домены Windows NT в своей работе. Внедрение службы каталогов будет интересно и полезно как начинающим, так и опытным администраторам для централизации управления сетью и обеспечения должного уровня безопасности.

Active Directory – технологию, появившуюся в линейке систем Win2K шесть лет назад, можно было охарактеризовать как революционную. По своей гибкости и масштабируемости она превосходит домены NT 4 на порядок, не говоря уже о сетях, состоящих из рабочих групп.

Они подразделяются по области действия:

- универсальные группы могут включать в себя пользователей в рамках леса, а также другие универсальные группы или глобальные группы любого домена в лесу;

- глобальные группы домена могут включать в себя пользователей домена и другие глобальные группы этого же домена;

- локальные группы домена используются для разграничения прав доступа, могут включать в себя пользователей домена, а также универсальные группы и глобальные группы любого домена в лесу;

- локальные группы компьютеров – группы, которые содержит SAM (security account manager) локальной машины. Область их распространения ограничивается только данной машиной, но они могут включать в себя локальные группы домена, в котором находится компьютер, а также универсальные и глобальные группы своего домена или другого, которому они доверяют. Например, вы можете включить пользователя из доменной локальной группы Users в группу Administrators локальной машины, тем самым дав ему права администратора, но только для этого компьютера.

Сайты

Это способ физического разделения службы каталогов. По определению сайт – это группа компьютеров, соединенных быстрыми каналами передачи данных.

Например, если вы имеете несколько филиалов в разных концах страны, соединенных низкоскоростными линиями связи, то для каждого филиала вы можете создать свой сайт. Делается это для повышения надежности репликации каталога.

Такое разбиение AD не влияет на принципы логического построения, поэтому как сайт может содержать в себе несколько доменов, так и наоборот, домен может содержать несколько сайтов. Но такая топология службы каталогов таит в себе подвох. Как правило, для связи с филиалами используется Интернет – очень небезопасная среда. Многие компании используют средства защиты, например, брандмауэры. Служба каталогов в своей работе использует около полутора десятков портов и служб, открытие которых для прохождения трафика AD через брандмауэр, фактически выставит ее «наружу». Решением проблемы является использование технологии туннелирования, а также наличие в каждом сайте контроллера домена для ускорения обработки запросов клиентов AD.

Сущность службы каталогов

Чтобы обеспечить некоторый уровень безопасности, любая операционная система должна иметь файлы, содержащие базу данных пользователей. В ранних версиях Windows NT для этого использовался файл SAM (Security Accounts Manager – менеджер учетных записей). Он содержал учетные данные пользователей и был зашифрован. Сегодня SAM также используется в операционных системах семейства NT 5 (Windows 2000 и выше).

Когда вы повышаете роль рядового сервера до контроллера домена с помощью команды DCPROMO (фактически она запускает мастер установки службы каталогов), подсистема безопасности Windows Server 2000/2003 начинает использовать централизованную базу данных AD. Это можно легко проверить – попробуйте после создания домена открыть на контроллере оснастку Computer Management и найти там «Локальные пользователи и группы». Более того, попробуйте войти на этот сервер под локальной учетной записью. Вряд ли у вас получится.

Большинство данных пользователей сохраняются в файле NTDS.DIT (Directory Information Tree – дерево информации каталога). NTDS.DIT – это модифицированная база данных. Она создана с использованием той же технологии, что и база данных Microsoft Access. Алгоритмы работы контроллеров домена содержат вариант движка JET базы данных Access, который был назван ESE (Extensible Storage Engine – расширяемый движок хранения информации). NTDS.DIT и службы, обеспечивающие взаимодействие с этим файлом, фактически и есть служба каталогов.

Структура взаимодействия клиентов AD и основного хранилища данных, аналогично как и пространство имен службы каталогов, представлены в статье . Для полноты описания нужно упомянуть об использовании глобальных идентификаторов. Глобальный уникальный идентификатор (Global Unique Identifier, GUID) – это 128-разрядное число, сопоставляемое каждому объекту при его создании для обеспечения уникальности. Имя объекта AD можно изменить, а вот GUID останется неизменным.

Глобальный каталог

Наверняка вы успели заметить, что структура AD может быть весьма сложной и вмещать в себя большое количество объектов. Чего стоит только тот факт, что домен AD может включать в себя до 1,5 млн. объектов. Но из-за этого могут возникнуть проблемы с производительностью при выполнении операций. Эта проблема решается с помощью Глобального каталога ( , ). Он содержит сокращенную версию всего леса AD, что помогает ускорять поиск объектов. Владельцем глобального каталога могут выступать специально назначенные для этого контроллеры домена.

Роли

В AD существует определенный перечень операций, выполнение которых можно возложить только на один контроллер. Они называются ролями FSMO (Flexible Single-Master Operations – операции с одним хозяином) . Всего в AD 5 ролей FSMO. Рассмотрим их более подробно.

В рамках леса обязательно должна существовать гарантия уникальности доменных имен при добавлении нового домена к лесу доменов. Такая гарантия осуществляется исполнителем роли владельца операции именования доменов (Domain Naming Master ) Исполнитель роли владельца схемы (Schema Master ) осуществляет все изменения в схеме каталога. Исполнители ролей владельца доменных имен и владельца схемы должны быть уникальны в рамках леса доменов.

Как я уже говорил, при создании объекта ему сопоставляется глобальный идентификатор, гарантирующий его уникальность. Именно поэтому контроллер, отвечающий за генерацию GUID и исполняющий роль владельца относительных идентификаторов (Relative ID Master ), должен быть один-единственный в рамках домена.

В отличие от доменов NT в AD нет понятия PDC и BDC (основной и резервный контроллеры домена). Одной из ролей FSMO является PDC Emulator (эмулятор основного контроллера домена). Сервер под управлением Windows NT Server может выступать в роли резервного контроллера домена в AD. Но известно, что в доменах NT может использоваться только один основной контроллер. Именно поэтому Microsoft сделала так, что в рамках одного домена AD мы можем назначить единственный сервер – носитель роли PDC Emulator. Таким образом, отступая от терминологии, можно говорить о наличии главного и резервных контроллеров домена, имея в виду обладателя роли FSMO.

При удалении и перемещении объектов один из контроллеров должен сохранить ссылку на этот объект, пока не будет полностью завершена репликация. Такую роль выполняет владелец инфраструктуры каталога (Infrastructure Master ).

Последние три роли требуют уникальности исполнителя в рамках домена. Все роли возлагаются на первый контроллер, созданный в лесу. При создании разветвленной инфраструктуры AD вы можете передавать эти роли другим контроллерам. Могут возникать также ситуации, когда владелец одной из ролей недоступен (вышел из строя сервер). В этом случае необходимо выполнить операцию захвата роли FSMO с помощью утилиты NTDSUTIL (о ее использовании мы поговорим в следующих статьях). Но стоит быть осторожным, так как при захвате роли служба каталогов полагает, что предыдущего владельца нет, и не обращается к нему вовсе. Возвращение в сеть прежнего исполнителя роли может привести к нарушению ее функционирования. Особенно это критично для владельца схемы, владельца доменных имен и владельца идентификаторов.

Что касается производительности: наиболее требовательна к запасу ресурсов компьютера роль эмулятора основного контроллера домена, поэтому ее можно возложить на другой контроллер. Остальные роли не столь требовательны, поэтому при их распределении вы можете руководствоваться нюансами логического построения схемы вашей AD.

Последний шаг теоретика

Прочтение статьи вовсе не должно перевести вас из теоретиков в практики. Потому что, пока вы не учли все факторы от физического размещения узлов сети до логического построения всего каталога, не стоит браться за дело и воздвигать домен простыми ответами на вопросы мастера установки AD. Подумайте, как будет называться ваш домен и, если вы собираетесь создать дочерние для него, по каким признакам они будут именоваться. При наличии в сети нескольких сегментов, соединенных ненадежными каналами связи, рассмотрите возможность использования сайтов.

Как руководство по установке AD могу посоветовать использовать статьи и , а также базу знаний Microsoft.

Напоследок несколько советов:

- Постарайтесь по возможности не совмещать роли PDC Emulator и прокси-сервера на одной машине. Во-первых, при большом количестве машин в сети и пользователей Интернет возрастает нагрузка на сервер, а во-вторых, при удачной атаке на ваш прокси «упадет» не только Интернет, но и основной контроллер домена, а это чревато некорректной работой всей сети.

- Если вы постоянно администрируете локальную сеть, а не собираетесь заняться внедрением Active Directory для заказчиков, вносите машины в домен постепенно, скажем, по четыре-пять в день. Поскольку если у вас в сети большое количество машин (50 и больше) и вы управляете ею один, то вряд ли вы управитесь даже за выходные, а если и управитесь, то насколько все будет корректно, неизвестно. К тому же для обмена документацией внутри сети вы можете использовать файловый или внутренний почтовый сервер (такой был описан мной в №11 за 2006 г.). Единственное, в этом случае стоит корректно разобраться в настройке прав пользователей для доступа к файловому серверу. Потому что, если, например, он не будет включен в домен, аутентификация пользователей будет осуществляться, основываясь на записях локальной базы SAM. Там нет данных о доменных пользователях. Однако если ваш файловый сервер будет в числе первых машин, включенных в AD, и не будет контроллером домена, то будет существовать возможность аутентификации посредством как локальной базы SAM, так и учетной базы AD. Но для последнего варианта вам нужно будет в локальных настройках безопасности разрешить (если это еще не сделано) доступ к файловому серверу по сети как участникам домена, так и локальным учетным записям.

О дальнейшей настройке службы каталогов (создание и управление учетными записями, назначение групповых политик и др.) читайте в следующей статье.

Приложение

Новшества Active Directory в Windows Server 2003

С выходом Windows Server 2003 в Active Directory появились следующие изменения:

- Стало возможным переименование домена после его создания.

- Улучшился пользовательский интерфейс управления. Например, можно изменить атрибуты сразу нескольких объектов.

- Появилось хорошее средство управления групповыми политиками – Group Policy Management Console (gpmc.msc, ее нужно скачивать с сайта Microsoft).

- Изменились функциональные уровни домена и леса.

О последнем изменении нужно сказать подробнее. Домен AD в Windows Server 2003 может находиться на одном из следующих уровней, перечисленных в порядке роста функциональности:

- Windows 2000 Mixed (смешанный Windows 2000). В нем допускается иметь контроллеры различных версий – как Windows NT, так и Windows 2000/2003. Причем если серверы Windows 2000/2003 равноправны, то сервер NT, как уже говорилось, может выступать только резервным контроллером домена.

- Windows 2000 Native (естественный Windows 2000). Допускается иметь контроллеры под управлением Windows Server 2000/2003. Этот уровень более функционален, но имеет свои ограничения. Например, вы не сможете переименовывать контроллеры доменов.

- Windows Server 2003 Interim (промежуточный Windows Server 2003). Допускается иметь контроллеры под управлением Windows NT, а также Windows Server 2003. Используется, например, когда главный контроллер домена под управлением сервера Windows NT обновляется до W2K3. Уровень имеет чуть большую функциональность, чем уровень Windows 2000 Native.

- Windows Server 2003. Допускается наличие в домене контроллеров только под управлением Windows Server 2003. На этом уровне можно воспользоваться всеми возможностями службы каталогов Windows Server 2003.

Функциональные уровни леса доменов практически те же, что и для доменов. Единственное исключение – существует только один уровень Windows 2000, на котором возможно использование в лесу контроллеров под управлением Windows NT, а также Windows Server 2000/2003.

Стоит заметить, что изменение функционального уровня домена и леса является операцией необратимой. То есть отсутствует обратная совместимость.

1. Коробко И. Active Directory – теория построения. //«Системный администратор», №1, 2004 г. – C. 90-94. (http://www.samag.ru/cgi-bin/go.pl?q=articles;n=01.2004;a=11).

2. Марков Р. Домены Windows 2000/2003 – отказываемся от рабочей группы. //«Системный администратор», №9, 2005 г. – C. 8-11. (http://www.samag.ru/cgi-bin/go.pl?q=articles;n=09.2005; a=01).

3. Марков Р. Установка и настройка Windows 2К Server. //«Системный администратор», №10, 2004 г. – C. 88-94. (http://www.samag.ru/cgi-bin/go.pl? q=articles;n=10.2004;a=12).

Александр Емельянов

Чем поможет Active Directory специалистам?

приведу небольшой список "вкусняшек", которые можно получить развернув Active Directory:

- единая база регистрации пользователей, которая хранится централизованно на одном либо нескольких серверах; таким образом, при появлении нового сотрудника в офисе вам нужно будет всего лишь завести ему учетную запись на сервере и указать, на какие рабочие станции он сможет получать доступ;

- поскольку все ресурсы домена индексируются, это дает возможность простого и быстрого поиска для пользователей; например, если нужно найти цветной принтер в отделе;

- совокупность применения разрешений NTFS, групповых политик и делегирования управления позволит вам тонко настроить и распределить права между участниками домена;

- перемещаемые профили пользователей дают возможность хранить важную информацию и настройки конфигурации на сервере; фактически, если пользователь, обладающий перемещаемым профилем в домене, сядет работать за другой компьютер и введет свои имя пользователя и пароль, он увидит свой рабочий стол с привычными ему настройками;

- с помощью групповых политик вы можете изменять настройки операционных систем пользователей, от разрешения пользователю устанавливать обои на рабочем столе до настроек безопасности, а также распространять по сети программное обеспечение, например, Volume Shadow Copy client и т. п.;

- многие программы (прокси-серверы, серверы баз данныхи др.) не только производства Microsoft на сегодняшний день научились использовать доменную аутентификацию, таким образом, вам не придется создавать еще одну базу данных пользователей, а можно будет использовать уже существующую;

- использование Remote Installation Services облегчает установку систем на рабочие места, но, в свою очередь, работает только при внедренной службе каталогов.

И Это далеко не полный список возможностей, но об этом позже. Сейчас я постараюсь расскажу саму логику построения Active Directory , но опять стоит выяснить из чего-же из чего-же сделаны наши мальчишьки строится Active Directory - это Домены, Деревья, Леса, Организационные единицы, Группы пользователей и компьютеров.

Домены - Это основная логическая единица построения. В сравнении с рабочими группами домены AD – это группы безопасности, имеющие единую базу регистрации, тогда как рабочие группы – это всего лишь логическое объединение машин. AD использует для именования и службы поиска DNS (Domain Name Server – сервер имен домена), а не WINS (Windows Internet Name Service – сервис имен Internet), как это было в ранних версиях NT. Таким образом, имена компьютеров в домене имеют вид, например, buh.work.com, где buh – имя компьютера в домене work.com (хотя это не всегда так).

В рабочих группах используются NetBIOS-имена. Для размещения доменной структуры AD возможно использование DNS-сервера не компании Microsoft. Но он должен быть совместим с BIND 8.1.2 или выше и поддерживать записи SRV (), а также протокол динамической регистрации (RFC 2136). Каждый домен имеет хотя бы один контроллер домена, на котором располагается центральная база данных.

Деревья - Это многодоменные структуры. Корнем такой структуры является главный домен, для которого вы создаете дочерние. Фактически Active Directory использует иерархическую систему построения, аналогичную структуре доменов в DNS.

Если мы имеем домен work.com (домен первого уровня) и создаем для него два дочерних домена first.work.com и second.work.com (здесь first и second – это домены второго уровня, а не компьютер в домене, как в случае, описанном выше), то в итоге получим дерево доменов.

Деревья как логическое построение используются, когда вам нужно разделить филиалы компании, например, по географическим признакам, либо из каких-то других организационных соображений.

AD помогает автоматически создавать доверительные отношения между каждым доменом и его дочерними доменами.

Таким образом, создание домена first.work.com ведет к автоматической организации двухсторонних доверительных отношений между родительским work.com и дочерним first.work.com (аналогично и для second.work.com). Поэтому с родительского домена могут применяться разрешения для дочернего, и наоборот. Нетрудно предположить, что и для дочерних доменов будут существовать доверительные отношения.

Еще одно свойство доверительных отношений – транзитивность. Получаем – для домена net.first.work.com создаются доверительные отношения с доменом work.com.

Лес - Так-же как и деревья это многодоменные структуры. Но лес – это объединение деревьев, имеющих разные корневые домены.

Предположим, вы решили иметь несколько доменов с именами work.com и home.net и создать для них дочерние домены, но из-за того, что tld (top level domain) не в вашем управлении, в этом случае вы можете организовать лес, выбрав один из доменов первого уровня корневым. Вся прелесть создания леса в этом случае – двухсторонние доверительные отношения между двумя этими доменами и их дочерними доменами.

Однако при работе с лесами и деревьями необходимо помнить следующее:

- нельзя добавить в дерево уже существующий домен

- нельзя включить в лес уже существующее дерево

- если домены помещены в лес, их невозможно переместить в другой лес

- нельзя удалить домен, имеющий дочерние домены

Организационные единицы - впринципе можно назвать субдоменами. позволяют группировать в домене учетные записи пользователей, группы пользователей, компьютеры, разделяемые ресурсы, принтеры и другие OU (Организационные единицы). Практическая польза от их применения состоит в возможности делегирования прав для администрирования этих единиц.

Попросту говоря, Можно назначить администратора в домене, который сможет управлять OU, но не иметь прав для администрирования всего домена.

Важной особенностью OU в отличие от групп является возможность применения к ним групповых политик. «А почему нельзя разбить исходный домен на несколько доменов вместо использования OU?» – спросите вы.

Многие специалисты советуют иметь по возможности один домен. Причина этому – децентрализация администрирования при создании дополнительного домена, так как администраторы каждого такого домена получают неограниченный контроль (напомню, что при делегировании прав администраторам OU можно ограничивать их функционал).

В дополнение к этому для создания нового домена (даже дочернего) нужен будет еще один контроллер. Если же у вас есть два обособленных подразделения, соединенных медленным каналом связи, могут возникнуть проблемы с репликацией. В этом случае более уместным будет иметь два домена.

Также существует еще один нюанс применения групповых политик: политики, в которых определены настройки паролей и блокировки учетных записей могут применяться только для доменов. Для OU эти настройки политик игнорируются.

Сайты - Это способ физического разделения службы каталогов. По определению сайт – это группа компьютеров, соединенных быстрыми каналами передачи данных.

Если вы имеете несколько филиалов в разных концах страны, соединенных низкоскоростными линиями связи, то для каждого филиала вы можете создать свой сайт. Делается это для повышения надежности репликации каталога.

Такое разбиение AD не влияет на принципы логического построения, поэтому как сайт может содержать в себе несколько доменов, так и наоборот, домен может содержать несколько сайтов. Но такая топология службы каталогов таит в себе подвох. Как правило, для связи с филиалами используется Интернет – очень небезопасная среда. Многие компании используют средства защиты, например, брандмауэры. Служба каталогов в своей работе использует около полутора десятков портов и служб, открытие которых для прохождения трафика AD через брандмауэр, фактически выставит ее «наружу». Решением проблемы является использование технологии туннелирования, а также наличие в каждом сайте контроллера домена для ускорения обработки запросов клиентов AD.

Представлена логика вложенности составляющих службы каталогов. Видно, что лес содержит два дерева доменов, в которых корневой домен дерева, в свою очередь, может содержать OU и группы объектов, а также иметь дочерние домены (в данном случае их по одному у каждого). Дочерние домены также могут содержать группы объектов и OU и иметь дочерние домены (на рисунке их нет). И так далее. Напомню, что OU могут содержать OU, объекты и группы объектов, а группы могут содержать другие группы.

Группы пользователей и компьютеров - используются для административных целей и имеют такой же смысл, как и при использовании на локальных машинах в сети. В отличие от OU, к группам нельзя применять групповые политики, но для них можно делегировать управление. В рамках схемы Active Directory выделяют два вида групп: группы безопасности (применяются для разграничения прав доступа к объектам сети) и группы распространения (применяются в основном для рассылки почтовых сообщений, например, в сервере Microsoft Exchange Server).

Они подразделяются по области действия:

- универсальные группы могут включать в себя пользователей в рамках леса, а также другие универсальные группы или глобальные группы любого домена в лесу

- глобальные группы домена могут включать в себя пользователей домена и другие глобальные группы этого же домена

- локальные группы домена используются для разграничения прав доступа, могут включать в себя пользователей домена, а также универсальные группы и глобальные группы любого домена в лесу

- локальные группы компьютеров – группы, которые содержит SAM (security account manager) локальной машины. Область их распространения ограничивается только данной машиной, но они могут включать в себя локальные группы домена, в котором находится компьютер, а также универсальные и глобальные группы своего домена или другого, которому они доверяют. Например, вы можете включить пользователя из доменной локальной группы Users в группу Administrators локальной машины, тем самым дав ему права администратора, но только для этого компьютера

Групповая политика - это иерархическая инфраструктура, которая позволяет сетевому администратору , отвечающему за Active Directory Microsoft, реализовывать определенные конфигурации для пользователей и компьютеров. Групповая политика также может использоваться для определения политик пользователя, безопасности и сети на уровне машины.

Определение

Группы Active Directory помогают администраторам определять параметры того, что пользователи могут делать в сети, включая файлы, папки и приложения, к которым они получат доступ. Коллекции пользовательских и компьютерных параметров называются объектами групповой политики, которые администрируются из центрального интерфейса, называемого консолью управления. Групповая политика также может управляться с помощью средств командной строки, таких как gpresult и gpupdate.

Служба Active Directory стала новинкой для Windows 2000 Server и была усовершенствована в версии 2003 года, что делает ее еще более важной частью ОС. Windows Server 2003 AD предоставляет единую ссылку, называемую службой каталогов для всех объектов в сети, включая пользователей, группы, компьютеры, принтеры, политики и разрешения.

Для пользователя или администратора настройка Active Directory предоставляет единый иерархический вид, из которого можно управлять всеми ресурсами сети.

Зачем внедрять Active Directory

Есть множество причин для внедрения этой системы. Прежде всего, Microsoft Active Directory обычно считается значительным улучшением по сравнению с доменами Windows NT Server 4.0 или даже автономными сетями серверов. AD имеет централизованный механизм администрирования по всей сети. Он также обеспечивает избыточность и отказоустойчивость при развертывании в домене двух или более контроллеров домена.

Служба автоматически управляет обменом данными между контроллерами домена, чтобы сеть оставалась жизнеспособной. Пользователи получают доступ ко всем ресурсам в сети, для которых они авторизованы с помощью единого входа. Все ресурсы в сети защищены надежным механизмом безопасности, который проверяет идентификацию пользователей и полномочия ресурсов на каждый доступ.

Даже благодаря улучшенной безопасности и контролю Active Directory большинство его функций невидимы для конечных пользователей. В связи с этим миграция пользователей в сеть AD требует небольшой переподготовки. Служба предлагает средства для быстрого продвижения и понижения рейтинга контроллеров домена и серверов-членов. Системой можно управлять и защищать с помощью групповых политик Active Directory. Это гибкая иерархическая организационная модель, которая позволяет легко управлять и детализировать конкретное делегирование административных обязанностей. AD способен управлять миллионами объектов в пределах одного домена.

Основные разделы

Книги групповых политик Active Directory организованы с использованием четырех типов разделов или контейнерных структур. Эти четыре подразделения — леса (forests), домены, организационные подразделения и сайты:

Лес — коллекция каждого объекта, его атрибуты и синтаксис.

Домен — набор компьютеров, на которых используется общий набор политик, имя и база данных их членов.

Организационные единицы — контейнеры, в которых домены могут быть сгруппированы. Они создают иерархию для домена и создают структуру компании в географических или организационных условиях.

Сайты — физические группировки, не зависящие от области и структуры организационных единиц. Сайты различают местоположения, подключенные низко- и высокоскоростными соединениями, и определяются одной или несколькими подсетями IP.

Леса не ограничены географией или топологией сети. Один лес может содержать многочисленные домены, каждый из которых имеет общую схему. Для членов домена того же леса не требуется даже выделенное соединение LAN или WAN. Единая сеть также может быть родиной нескольких независимых лесов. В общем, для каждого юридического лица должен использоваться один лес. Тем не менее дополнительные леса могут быть желательными для целей испытаний и исследований за пределами производственного леса.

Домены

Домены Active Directory служат в качестве контейнеров для политик безопасности и административных назначений. По умолчанию все объекты в них подчиняются групповым политикам. Аналогично любой администратор может управлять всеми объектами внутри домена. Кроме того, каждый домен имеет свою собственную уникальную базу данных. Таким образом, аутентификация осуществляется на основе домена. После аутентификации учетной записи пользователя эта учетная запись получает доступ к ресурсам.

Для настройки групповых политик в Active Directory требуется один или несколько доменов. Как упоминалось ранее, домен AD представляет собой набор компьютеров, на которых используется общий набор политик, имя и база данных их членов. Домен должен иметь один или несколько серверов, которые служат контроллерами домена (DC) и хранят базу данных, поддерживают политики и предоставляют аутентификацию для входа.

Контроллеры домена

В Windows NT базовым контроллером домена (PDC) и контроллером домена резервного копирования (BDC) были роли, которые могут быть назначены серверу в сети компьютеров, использующих операционную систему Windows. Windows использовала идею домена для управления доступом к набору сетевых ресурсов (приложений, принтеров и т. д.) для группы пользователей. Пользователю необходимо только войти в домен, чтобы получить доступ к ресурсам, которые могут быть расположены на нескольких разных серверах в сети.

Один сервер, известный как основной контроллер домена, управлял основной пользовательской базой данных для домена. Один или несколько серверов были определены как резервные контроллеры домена. Первичный контроллер периодически отправлял копии базы данных контроллерам резервных доменов. Резервный контроллер домена может войти как основной контроллера домена, в случае, когда PDC-сервер потерпел неудачу, а также может помочь сбалансировать рабочую нагрузку, если сеть достаточно занята.

Делегирование и настройка Active Directory

В Windows 2000 Server, в то время как контроллеры домена были сохранены, роли сервера PDC и BDC были в основном заменены Active Directory. Больше нет необходимости создавать отдельные домены для разделения административных привилегий. Внутри AD можно делегировать административные привилегии на основе организационных единиц. Домены больше не ограничены лимитом в 40 000 пользователей. Домены AD могут управлять миллионами объектов. Поскольку больше нет PDC и BDC, настройка групповых политик Active Directory применяет репликацию с несколькими ведущими, и все контроллеры домена являются одноранговыми.

Оргструктура

Организационные подразделения намного гибче и проще в управлении, чем в доменах. Оргединицы предоставляют вам почти неограниченную гибкость, поскольку вы можете перемещать их, удалять и создавать новые подразделения по мере необходимости. Однако домены гораздо более жесткие в своих настройках структуры. Домены могут удаляться и создаваться заново, но этот процесс дестабилизирует среду и его следует избегать, когда это возможно.

Сайты представляют собой коллекции IP-подсетей, которые имеют быструю и надежную связь между всеми хостами. Другим способом создания сайта является подключение к локальной сети, но не соединение WAN, так как соединения WAN значительно медленнее и менее надежны, чем соединения LAN. Используя сайты, вы можете контролировать и уменьшать объем трафика, который проходит по вашим медленным каналам глобальной сети. Это может привести к более эффективному потоку трафика для задач производительности. Он также может снизить затраты на WAN-связь для услуг с оплатой за бит.

Мастер инфраструктуры и глобальный каталог

Среди других ключевых компонентов Windows Server в Active Directory есть мастер инфраструктуры (IM), который является полнофункциональной службой FSMO (гибкий одиночный мастер операций), отвечающей за автоматический процесс, который фиксирует устаревшие ссылки, известные как фантомы, в базе данных Active Directory.

Фантомы создаются на DC, которые требуют перекрестной ссылки между объектом в пределах своей собственной базы данных и объектом из другого домена в лесу. Это происходит, например, когда вы добавляете пользователя из одного домена в группу в другом домене в том же лесу. Фантомы считаются устаревшими, когда они больше не содержат обновленных данных, которые возникают из-за изменений, внесенных в посторонний объект, представляемый фантомом. Например, когда целевой объект переименовывается, перемещается, переносится между доменами или удаляется. Мастер инфраструктуры несет исключительную ответственность за поиск и исправление устаревших фантомов. Любые изменения, внесенные в результате процесса «исправления», затем должны быть реплицированы на другие контроллеры домена.

Мастер инфраструктуры иногда путают с глобальным каталогом (GC), который поддерживает частичную, доступную только для чтения копию каждого домена в лесу и, кроме всего прочего, используется для универсального хранения групп и обработки входа в систему. Поскольку GC хранят частичную копию всех объектов, они могут создавать междоменные ссылки без необходимости фантомов.

Active Directory и LDAP

Microsoft включает LDAP (протокол облегченного доступа к каталогам) как составной компонент Active Directory. LDAP — это программный протокол, позволяющий любому пользователю находить организации, отдельных лиц и другие ресурсы, такие как файлы и устройства в сети, будь то в общедоступном интернете или в корпоративной интрасети.

В сетях TCP/IP (включая интернет) система доменных имен (DNS) — это система каталогов, используемая для привязки имени домена к определенному сетевому адресу (уникальному местоположению в сети). Однако вы можете не знать доменное имя. LDAP позволяет вам искать людей, не зная, где они находятся (хотя дополнительная информация поможет в поиске).

Каталог LDAP организован в простой иерархической иерархии, состоящей из следующих уровней:

Организации.

Организационные единицы (отделы).

Отдельные лица (включая людей, файлы и общие ресурсы, такие как принтеры).

Корневой каталог (исходное место или источник дерева).

Каталог LDAP можно распространять среди многих серверов. Каждый сервер может иметь реплицированную версию общего каталога, который синхронизируется периодически.

Для каждого администратора важно понимать, что такое LDAP. Так как поиск информации в Active Directory и возможность создания запросов LDAP особенно полезен при поиске информации, хранящейся в базе данных AD. По этой причине многие администраторы уделяют большое внимание освоению фильтра поиска LDAP.

Управление групповой политикой и Active Directory

Трудно обсуждать AD без упоминания групповой политики. Администраторы могут использовать групповые политики в Microsoft Active Directory для определения параметров для пользователей и компьютеров в сети. Эти параметры настраиваются и сохраняются в так называемых объектах групповой политики (GPO), которые затем связываются с объектами Active Directory, включая домены и сайты. Это основной механизм применения изменений к компьютерам пользователям в среде Windows.

Благодаря управлению групповой политикой администраторы могут глобально настраивать параметры рабочего стола на пользовательских компьютерах, ограничивать/разрешать доступ к определенным файлам и папкам в сети.

Применение групповых политик

Важно понимать, как используются и применяются объекты групповой политики. Для них приемлем следующий порядок: сначала применяются политики локальных машин, затем политики сайта, затем политики домена, а затем политики, применяемые к отдельным организационным единицам. Пользовательский или компьютерный объект может принадлежать только одному сайту и одному домену в любой момент времени, поэтому они будут получать только объекты групповой политики, которые связаны с этим сайтом или доменом.

Структура объектов

Объекты GPO разбиваются на две отдельные части: шаблон групповой политики (GPT) и контейнер групповой политики (GPC). Шаблон групповой политики отвечает за сохранение определенных параметров, созданных в объекте групповой политики, и имеет важное значение для его успеха. Он сохраняет эти настройки в большой структуре папок и файлов. Чтобы настройки успешно применялись ко всем объектам пользователя и компьютера, GPT должен быть реплицирован для всех контроллеров в домене.

Контейнер групповой политики — это часть объекта групповой политики, хранящегося в Active Directory, который находится на каждом контроллере домена в домене. GPC отвечает за ведение ссылок на клиентские расширения (CSE), путь к GPT, пути к пакетам установки программного обеспечения и другие ссылочные аспекты объекта групповой политики. GPC не содержит большого количества информации, относящейся к соответствующему объекту групповой политики, но он необходим для функциональности GPO. Когда политики установки программного обеспечения настроены, GPC помогает поддерживать ссылки, связанные с объектом групповой политики и сохраняет другие реляционные ссылки и пути, хранящиеся в атрибутах объекта. Знание структуры GPC и способа доступа к скрытой информации, хранящейся в атрибутах, окупится, когда вам нужно будет выявить проблему, связанную с групповой политикой.

В Windows Server 2003 Microsoft выпустила решение для управления групповыми политиками как средство объединения данных в виде оснастки, известной как консоль управления групповыми политиками (GPMC). GPMC предоставляет интерфейс управления, ориентированный на GPO, что значительно упрощает администрирование, управление и местоположение объектов групповой политики. Через GPMC вы можете создавать новые объекты групповой политики, изменять и редактировать объекты, вырезать/копировать/вставлять объекты групповой политики, создавать резервные копии объектов и выполнять результирующий набор политик.

Оптимизация

По мере увеличения количества управляемых объектов групповой политики, производительность влияет на машины в сети. Совет: при снижении производительности ограничьте сетевые параметры объекта. Время обработки увеличивается прямо пропорционально количеству индивидуальных настроек. Относительно простые конфигурации, такие как настройки рабочего стола или политики Internet Explorer, могут не занять много времени, в то время как переадресация папок программного обеспечения, может серьезно нагрузить сеть, особенно в пиковые периоды.

Разделите пользовательские объекты групповой политики, а затем отключите неиспользуемую часть. Одна из лучших практик как для повышения производительности, так и для снижения управленческой путаницы заключается в создании отдельных объектов для параметров, которые будут применяться к компьютерам и отдельных для пользователей.

- Tutorial

В своей работе мне не раз приходилось сталкиваться с вроде бы работающими сетками, но в которых любой незначительный инцидент мог вылиться в часы простоя на ровном месте. Сдох КД? Не беда, у нас есть второй. Как шары не открываются? Почему шлюз не пингуется? А, на том КД был единственный DHCP-сервер и теперь все отпали.

В данной статье я постараюсь описать правильные, с моей точки зрения, решения по созданию инфраструктуры сети малого предприятия. И конечно, данная статья отражает личный good practice автора и может отличаться от идеалов читателя.

Итак. Мы имеем в активе до 100 клиентов. Все стандартно, пользователи ходят в интернет, шлют почту, пользуются файловыми хранилищами, работают в 1с, хотят более крутой компьютер и пытаются ловить вирусы. И да, облака мы пока не умеем.

Пара столпов практически любой инфраструктуры,

а далее мы с вами пробежимся по очевидным и не очень нюансам. Кстати, повторяю, у нас малый-средний бизнес, не усугубляйте.Сохранность данных. «В серверную попал фугас».

Если к вам в серверную попал фугас, то вероятнее всего сохранность данных будет интересовать вас в последнюю очередь. Намного более вероятно, что 31 декабря трубу сверху прорвало, от этого там случился пожар и провалился пол.- Данные - наше всё. Один из серверов резервного копирования должен находиться вне серверной. Это спасательный круг. Пусть даже на нем лежит только самое важное, за сутки-двое можно снова купить-арендовать сервера и развернуть рабочую инфраструктуру. Безвозвратно потерянную базу 1с вам не удастся восстановить уже никогда. Между прочим, старичок а-ля P4-2400/1024 с правильно организованными бекапами обычно справляется.

Мониторинг. «01.01.2013 02:24 | From: Zabbix | Subject: Nuclear launch detected!»

Вы прекрасно проводите время отмечая Новый Год в кругу друзей. Кстати, не только вы, сторож здания где вы арендуете помещения тоже времени зря не теряет. Таким образом, залитое водой сгоревшее помещение будет с утра приятным бонусом к вашей больной голове в Счастливом Новом Году.- Если что-то идет не так вы просто обязаны узнать об этом первым. Те же SMS-оповещения о критически событиях - это норма. Кстати, если с утра через 5 минут после прозвеневшего будильника вам не отписался сервер мониторинга, пора бить тревогу. Ведь сервер который следит за сервером мониторинга тоже ничего не написал. А вообще, ничего страшного, у вас есть сервер резервного копирования вне серверной, который все же написал вам, что потерял всех, но сам в строю.

План восстановления. «Спокойно, Казладоев, сядем усе!»

Это самый страшный Новый Год в вашей практике. Да, получив смс и оценив ситуацию, пожарных вызвали сразу, и приехали они почти за 5 минут, и потушили быстро. Вот только все равно одна часть серверной обгорела, вторая была залита пеной, а третья провалилась в итоге под пол.- Вранье, конечно. Это не самый приятный, но и не самый страшный Новый Год. Да, вас ждет напряженная неделя, но благодаря четкому плану вы знаете с чего начинать и что делать. Рекомендую в плане disaster recovery расписывать все досконально подробно, включая консольные команды. Если потребуется восстановить какой-нибудь MySQL-сервер, настроенный три года назад, врят ли вы вспомните какой-то незначительный нюанс на который в итоге придется потратить пол дня. Кстати, все пойдет несколько не так как вы планировали, возможно даже совсем не так, будьте к этому готовы.

Теперь к основам сети на AD.

Я не собираюсь расписывать преимущества кластеризации и прочих LiveMigration. У нас малое предприятие и денег на vMotion-ы нет. Врочем и не надо, большинство сервисов прекрасно резервируются «из коробки». Ниже не будет хау-ту по настройке, но я постараюсь дать верное направление для самоизучения.- Active Directory. Контроллера домена должно быть два, физически на разных железяках. Кстати, Microsoft не рекомендует (не рекомендовало) делать все КД в виртуальных машинах, т.е. хотя бы один КД должен быть чисто железным. В общем-то это ерунда, на разных физических хостах можно делать разные КД, только выполните общие рекомендации Майкрософт по настройке КД в виртуальной среде. Кстати, не забудьте хранить GC на обоих контроллерах домена.

- DNS - это просто основа. Если у вас криво работает Служба Доменных Имен, вы будете постоянно огребать косяки на ровном месте. DNS-серверов должно быть минимум два и для этого нам вполне подойдут КД. И вопреки рекомендациям «Анализатора соответствиям рекомендациям» на самих КД я советую указывать мастером самого себя. И вот еще что, забудьте про практику прописывания серверов на клиентах по IP-адресам: если это NTP-сервер, то клиенты должны знать его как ntp.company.xyz, если это прокси, то что-то типа gate.company.xyz, ну в общем понятно. Кстати, это может быть один и тот же сервер с именмем srv0.domain.xyz, но с разными CNAME. При расширении или перемещении сервисов это очень поможет.

- NTP-сервер, следующий за DNS. Ваши КД всегда должны отдавать точное время.

Спасибо foxmuldercp за совет - DHCP-сервера должно быть тоже два. На этих же самых КД, вполне рабочая схема. Только настраивайте так, чтобы диапазоны выдачи не пересекались, но чтобы кажыдй DHCP мог покрыть весь парк машин. И да, пусть каждый DHCP-сервер выдает первым DNS-сервером тоже себя. Думаю, понятно, почему.

- Файловый сервер. Тут тоже все легко. Делаем DFS с репликацией, на тех же КД. А вообще, репликация даже не при чем, просто всегда прописывайте ссылки на шары через DFS, старайтесь придерживаться этой практики по отношению ко всем файловым ресурсам. Когда понадобится перенести шару в новое место, просто переносите шару и меняете ссылку в DFS. Клиент, может, вообще ничего и не заметит.

- MSSQL-сервер 1с. Это уже не просто. И дорого. У вас отчасти большая база, а держать резервный SQL-сервер непозволительно. Эту штуку отрезервировать не получится, в любом случае нужен новый инстанс, который стоит денег. Бекапы - наше все, ничего страшного. Продумайте где вы сможете по-быстрому развернуть временный сервер СУБД. Кстати, есть бесплатный MSSQL Express с ограничением на размер базы, может быть вам его хватит перебиться.

- Шлюз. Linux и прочие FreeBSD. Как бы не было неприятно, но на TMG и прочие керио денег нет. Все равно придется разбираться в iptables. Тут могу дать однозначный совет - дружишь с OSI - проблем не будет, не дружишь - проблемы будут и с керио. Кстати, если вы считаете, что вы админ и не знаете, в чем разница между фреймом и кадром, то вам будет тяжело.

- Безопасность. Очень обширная тема, поэтому следующие пункты про этот интимный вопрос.

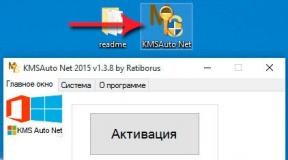

Юзеры должны работать под Пользователями домена. Любое, подчеркиваю, любое приложение можно настроить для работы в среде с ограниченными правами. Иногда достаточно добавить права на запись в каталог с установленной программой и внутри запретить запись исполняемых файлов. Иногда для выяснения особенностей потребуется мониторить реестр и файловую систему. Иногда захочется забить и выдать админские права. Иногда это целесообразно. Выбирать вам, но не отключайте UAC никогда. Да и вы, сидя за рабочим местом, максимум должны обладать правами локального админа над всеми рабочими станциями, ни в коем случе не админ домена. При необходимости рулите серверами через терминал. - Учетные записи. Про пользователей я промолчу, думаю понятно, что один аккаунт на одного юзера. Но не все понимают, что под каждый сервис должна быть своя учетная запись. К примеру, MSSQL, работающему в среде AD нафиг не нужны права админа домена. Создайте обычный пользовательский аккаунт и при установке СУБД укажите его. Инсталлятор сам пропишет нужные права и все будет прекрасно работать. И так почти с любыми сервисами. Если какой-нибудь openfire для подключения к AD просит указать admin account - это одно название, ему нужно всего лишь читать службу каталогов.

- Обновление ПО. Разверните WSUS и не забывайте хотя-бы по вторым средам месяца заходить и проверять наличие новых обновлений. Выделите 10-15 машин из вашего парка и включите в тестовую группу. Новые обновления проверяйте именно на этой группе, а когда не обнаружите косяков, разворачивайте всем. Кстати, вот

Технология Active Directory (AD) является службой каталогов, созданной компанией Microsoft. Служба каталогов содержит данные в организованном формате и предоставляет к ним упорядоченный доступ. Служба Active Directory - это не изобретение компании Microsoft, а реализация существующей индустриальной модели (а именно X.500), коммуникационного протокола (LDAP - Lightweight Directory Access Protocol) и технологии поиска данных (службы DNS).

Изучение Active Directory следует начать со знакомства с целью, поставленной перед этой технологией. В общем плане, каталогом считается контейнер хранения данных.

Телефонный справочник является наглядным примером службы каталогов, поскольку содержит набор данных и предоставляет возможность получения необходимых сведений из каталога. Справочник содержит различные записи, каждая из которых имеет собственное значение, например, имена/фамилии абонентов, их домашний адрес и, собственно, номер телефона. В расширенном справочнике записи группируются по географическому расположению, типу или обоим признакам. Таким образом, для каждого географического расположения может быть сформирована иерархия типов записей. Кроме того, телефонный оператор также подходит под определение службы каталогов, поскольку имеет доступ к данным. Следовательно, если дать запрос на получение каких-либо данных каталога, оператор выдаст требуемый ответ на полученный запрос.

Служба каталогов Active Directory предназначена для хранения информации о всех сетевых ресурсах. Клиенты имеют возможность отправлять запросы Active Directory для получения информации о любом объекте сети. В список возможностей Active Directory входят следующие функции.

- Безопасное хранилище данных. Каждый объект в Active Directory имеет собственный список управления доступом (ACL), который содержит список ресурсов, получивших право доступа к объекту, а также предопределенный уровень доступа к этому объекту.

- Многофункциональный механизм запросов, основанный на созданном Active Directory глобальном каталоге (GC). Все клиенты, поддерживающие Active Directory, могут обращаться к этому каталогу.

- Репликация данных каталога на все контроллеры домена упрощает доступ к информации, повышает степень ее доступности и увеличивает надежность всей службы.

- Концепция модульного расширения, которая позволяет добавлять новые типы объектов или дополнять существующие объекты. Например, к объекту “пользователь” можно добавить атрибут “зарплата”.

- Сетевое взаимодействие с использованием нескольких протоколов. Служба Active Directory основана на модели X.500, благодаря чему поддерживаются различные сетевые протоколы, например, LDAP 2, LDAP 3 и HTTP.

- Для реализации службы имен контроллеров доменов и поиска сетевых адресов вместо NetBIOS используется служба DNS.

Информация каталога распределяется по всему домену, тем самым позволяя избежать чрезмерного дублирования данных.

Хотя Active Directory распределяет информацию каталога по различным хранилищам, пользователи имеют возможность запросить Active Directory на получение информации о других доменах. Глобальный каталог содержит сведения о всех объектах леса предприятия, помогая осуществлять поиск данных в рамках всего леса.

При запуске утилиты DCPROMO (программы повышения обычного сервера до контроллера домена) на компьютере под управлением Windows для создания нового домена, утилита создает домен на сервере DNS. Затем клиент связывается с сервером DNS для получения информации о своем домене. Сервер DNS предоставляет информацию не только о домене, но и о ближайшем контроллере домена. Клиентская система, в свою очередь, подключается к базе данных домена Active Directory на ближайшем контроллере домена с целью нахождения необходимых объектов (принтеров, файловых серверов, пользователей, групп, организационных подразделений), входящих в домен. Поскольку каждый контроллер домена хранит ссылки на другие домены в дереве, клиент может выполнять поиск во всем дереве домена.

Разновидность Active Directory, которая перечисляет все объекты в лесу доменов, доступна для тех случаев, когда необходимо найти данные за пределами дерева доменов клиента. Подобная версия называется глобальный каталог. Глобальный каталог можно хранить на любом контроллере домена в лесу AD.

Глобальный каталог предоставляет быстрый доступ к каждому объекту, который располагаться в лесу доменов, но при этом содержит только некоторые параметры объектов. Для получения всех атрибутов следует обратиться к службе Active Directory целевого домена (контроллеру интересующего домена). Глобальный каталог можно настроить на предоставление необходимых свойств объектов.

Для упрощения процесса создания объектов Active Directory контроллер домена содержит копию и иерархию классов для всего леса. Служба Active Directory содержит структуры классов в расширяемой схеме, в которую можно добавить новые классы.

Схема (schema) - это часть конфигурационного пространства имен Windows, которое поддерживается всеми контроллерами доменов в лесу. Конфигурационное пространство имен Windows состоит из нескольких структурных элементов, таких как физическое расположение, сайты Windows и подсети.

Сайт (site) содержится внутри леса и может объединять компьютеры из любого домена, причем все компьютеры сайта должны иметь быстрые и надежные сетевые соединения для резервирования данных контроллера домена.

Подсеть (subnet) - это группа IP-адресов, выделенная сайту. Подсети позволяют ускорить репликацию данных Active Directory между контроллерами доменов.